JP2004302995A - File access restriction program - Google Patents

File access restriction program Download PDFInfo

- Publication number

- JP2004302995A JP2004302995A JP2003096282A JP2003096282A JP2004302995A JP 2004302995 A JP2004302995 A JP 2004302995A JP 2003096282 A JP2003096282 A JP 2003096282A JP 2003096282 A JP2003096282 A JP 2003096282A JP 2004302995 A JP2004302995 A JP 2004302995A

- Authority

- JP

- Japan

- Prior art keywords

- application

- identification information

- data

- procedure

- storage

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Landscapes

- Storage Device Security (AREA)

Abstract

【課題】保護されるべき保護領域のデータを、アプリケーションによる読み出しと、外部への格納によって情報が漏えいすることを効率的に防ぐファイルアクセス制限プログラムを提供する。

【解決手段】保護領域にアプリケーションが格納アクセスするとアプリケーションの識別情報を取得し(ステップS401)、識別情報がテーブルに登録されているか否かを判定し(ステップS402)、登録されていなければ(ステップS402のNo)そのまま格納を許可する。テーブルに識別情報が登録されていた場合(ステップS402のYes)、格納先を検出(ステップS403)し、格納先が保護領域であれば(ステップS404のYes)格納許可し(ステップS406)、保護領域でなければ(ステップS404のNo)、格納を禁止する(ステップS405)。

【選択図】 図5Provided is a file access restriction program for efficiently preventing data from being leaked due to reading of data in a protected area to be protected by an application and external storage.

When an application stores and accesses a protected area, identification information of the application is acquired (step S401), and it is determined whether or not the identification information is registered in a table (step S402). (No at S402) Storage is permitted as it is. If the identification information is registered in the table (Yes in step S402), the storage location is detected (step S403), and if the storage location is a protected area (Yes in step S404), the storage is permitted (step S406), and the protection is performed. If it is not an area (No in step S404), storage is prohibited (step S405).

[Selection diagram] FIG.

Description

【0001】

【発明の属する技術分野】

この発明は、コンピュータ内のファイルに対して、アクセスを制限するプログラムに関し、特にアプリケーションプログラムにより特定の保護すべき保護領域に対してのアプリケーションプログラムによるアクセスを制御するプログラムに関する。

【0002】

【従来の技術】

従来、アプリケーションが読み込んだファイルは、任意の場所に保存可能であった。そのため、管理上セキュリティの保持の必要性が高まっている。例えば、分散オブジェクトシステムおよびその方法は、サーバからネットワークを介してクライアント端末にダウンロードされたプログラムが、ユーザの意図しない不正な処理を行うことを防ぐことを目的としている。クライアント端末は、クライアントオブジェクトプログラムのオブジェクト識別情報と、その作成者の署名と、クライアント端末の位置情報とを含めたサービス要求を、実行サーバに送信し、実行サーバは、クライアントオブジェクトプログラムの作成者の署名を検証し、一致を確認した場合にのみ、オブジェクト識別情報とその作成者名とをクライアントオブジェクト管理ファイルから検索する。そして、オブジェクト識別情報とその作成者名を検出した場合にのみ、アクセス管理ファイルを参照してユーザのサービス利用権限を確認する。そして、サービス利用権限がある場合のみ、サーバオブジェクトプログラムを実行してサービスを提供する。またアプリケーション終了時に管理テーブルからクライアント情報を削除する(例えば、特許文献1参照。)。

【0003】

また、アクセス可能なプログラムをあらかじめ登録しておき、アクセスに際しては登録情報を参照して、データ操作を許可または禁止するというものもある(例えば、特願2002−199437)。

【0004】

【特許文献1】

特開平11−143840号公報

【0005】

【発明が解決しようとする課題】

しかしながら、上記の従来例においては、ファイルアクセスに制限を設けるべきアプリケーションの識別情報を自動登録できないので、アプリケーションに識別情報登録処理を組み込む必要があり、プログラムを改造する必要があった。上記の従来例においては、また、アプリケーションの識別情報を監視することによりファイルシステムへのアクセスを制限することができたが、アクセス許可を受けた後は、保存先を制限することはできなかった。

【0006】

特に近年、コンピュータからの情報漏えいが問題となっているが、特定の保護文書を読み込むことが許可された場合、読み込んだ文書の場所を変えて格納することを防ぐ簡易で効率的な方式はない。

【0007】

この発明は上記に鑑みてなされたものであって、アプリケーションに識別情報を登録するための手続きの処理を施す必要なく保護領域にアクセスでき、かつアプリケーションが読み込んだファイルを他の場所に保存不可能にすることによって、保護すべき情報の漏えいを防ぐファイルアクセス制限プログラムを提供することである。

【0008】

【課題を解決するための手段】

上記目的を達成するため、請求項1にかかるは、格納されるデータへのアプリケーションによるアクセスを制限するファイルアクセス制限プログラムであって、保護されるべきデータが納められた保護領域に格納されたデータを読み込んだ前記アプリケーションが、前記データを格納アクセスしようとする格納先を検出する格納先検出手順と、前記格納先検出手順によって検出された前記データの格納先が前記保護領域であるかどうか判定する格納先判定手順と、前記格納先判定手順によって判定された前記データの格納先が前記保護領域でない場合、前記データの格納を禁止する格納禁止手順と、をコンピュータで実行するファイルアクセス制限プログラムである。

【0009】

この請求項1の発明によれば、あらかじめ保護領域として保護されているデータを読み込んで格納する場合には、格納先として保護領域のみが可能となり、保護領域以外の領域に格納することは格納禁止手順によって拒否されることにより、アプリケーションによって読み込まれたデータが、外部に保存されることにより、情報が外部に漏えいすることを防止できる。

【0010】

また、請求項2にかかる発明は、格納されるデータへのアプリケーションによるアクセスを制限するファイルアクセス制限プログラムであって、保護されるべきデータが納められた保護領域に格納されたデータを読み込みアクセスするアプリケーションに固有の識別情報が、前記識別情報があらかじめ登録されたアプリケーション登録テーブルに存在するか否かを判定する読み込み時判定手順と、前記読み込み時判定手順において、前記アプリケーションの識別情報が前記アプリケーション登録テーブルに存在しないと判定された場合、前記識別情報を前記アプリケーション登録テーブルに登録する識別情報登録手順と、前記識別情報登録手順によって登録された前記識別情報を有する前記アプリケーションのみに対して前記保護領域に格納されたデータを読み込みアクセスを許容する読み込み許可手順とを、コンピュータで実行するファイルアクセス制限プログラムである。

【0011】

この請求項2にかかる発明によれば、保護領域に格納されたデータを読み込みアクセスすると、アプリケーションの識別情報が読み込みアクセス時に登録されているかを参照し、登録されていなければ登録して読み込みを許可することによって、保護領域に読み込みアクセスするアプリケーションを常時自動的に登録して監視することができるので、情報が外部に漏えいすることを防止することができる。

【0012】

また、請求項3にかかる発明は、前記保護領域に格納されたデータに読み込みアクセスした前記アプリケーションのアクセスが終了した場合、前記識別情報登録手順によって前記アプリケーション登録テーブルに登録された前記アプリケーションの識別情報を削除する識別情報削除手順を、さらに、コンピュータで実行する請求項2に記載のファイルアクセス制限プログラムである。

【0013】

この請求項3の発明によると、保護領域に読み込みアクセスして識別情報がアプリケーション登録テーブルに登録されたアプリケーションは、アクセスが終了すると、アプリケーション登録テーブルから識別情報を削除されるので、アクセス中のアプリケーションの識別情報だけがアプリケーション登録テーブルに存在しているため、保護領域に読み込みアクセスしたアプリケーションを常時自動的にかつ効率的に登録することができるので、情報が外部に漏えいすることを防止することができる。

【0014】

また、請求項4にかかる発明は、データを、前記保護領域に格納アクセスするアプリケーションに固有の識別情報が前記アプリケーション登録テーブルに存在するか否かを判定する格納時判定手順と、前記格納時判定手順において、前記アプリケーションの識別情報が前記アプリケーション登録テーブルに存在しないと判定された場合、前記アプリケーションに前記データを前記保護領域へ格納することを許容する格納許可手順とを、さらに、コンピュータで実行する請求項2または3に記載のファイルアクセス制限プログラムである。

【0015】

この請求項4の発明によれば、保護領域のデータを読み込まず格納だけ行おうとするアプリケーションは、識別情報がアプリケーション登録テーブルに登録されていない場合は読み出した保護領域のデータを格納する場合ではないと判断されて、そのまま格納可能であることによって、自由に保護領域にデータを格納することができるので、ファイルアクセスに制限を設けながらも自由に書き込むことができる。

【0016】

また、請求項5にかかる発明は、アプリケーションの識別情報を登録して前記保護領域に格納されたデータを読み込んだ前記データの一部または全部の複写データを、登録された前記識別情報以外の識別情報を有するアプリケーションの起動画面上に貼り付けることを禁止する貼り付け禁止手順を、コンピュータで実行するファイルアクセス制限プログラムである。

【0017】

この請求項5の発明によれば、アプリケーションがアクセス時に識別情報を登録して読み込んだ保護領域に格納されたデータの一部または全部を複写操作によって複写して、他の起動中のアプリケーション上に貼り付けることを禁止することによって、保護領域にあるデータを複写および貼り付け操作によって他の領域に格納されることに起因する情報の漏えいを防ぐことができる。

【0018】

【発明の実施の形態】

以下に添付図面を参照して、この発明にかかるファイルアクセス制限装置、ファイルアクセス制限方法、およびファイルアクセス制限プログラムの好適な実施の形態を詳細に説明する。

【0019】

(実施の形態1)

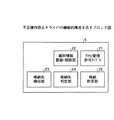

図1は、実施の形態1によるファイルアクセス制限装置の機能的ブロック図である。実施の形態1によるファイルアクセス制限装置は、アプリケーション2と、入出力管理プログラム(IO(Input Output)マネジャー)3と、OS(Operating System)4と、不正操作防止ドライバ5とを含み、ファイルシステム10に納められたデータへのアクセスを制限する。

【0020】

アプリケーション2は、例えばMicrosoft(R) Word(R)のような汎用アプリケーションであって、OS(Operating System)4上で起動される。OS4は、例えばWindows(R)や、UNIX(R)のようなコンピュータのハードウェア、ソフトウェアを有効に利用するために総合的管理を行うソフトウェアである。アプリケーション2がファイルを読み込むときは、入出力管理プログラム3、およびOS4を介して、ハードディスクの中に接続するファイルシステム10内にある読み込み先のファイルに読み込みアクセスする。

【0021】

ファイルシステム10内において、保護すべきデータが納められた保護領域11が設けられ、設けられた保護領域11内に格納されたデータが、アプリケーション2によって読み出された場合、他の領域に格納されることを禁止することによって外部に漏えいすることを防止する。ここで、アプリケーション2は、保護領域のデータを読み出すときには読み出し時に登録を行うものとする。ファイルアクセス制限装置は、保護領域に格納されたデータを読み出した後、格納する際の格納制限に関するものであるので、保護領域のデータに読み込みアクセスする際には、アプリケーションの識別情報を登録することが前提となっている。

【0022】

実施の形態1によるファイルアクセス制限装置は、ファイルシステム10とOS4との間に配設された不正操作防止ドライバ5を主に備えている。そして、アプリケーション2によるファイルシステム10に対する書き込みアクセスを許否して不正操作防止の機能を果たすドライバである。ここでは、ファイルシステム10の中で、フォルダ11を保護領域とする。

【0023】

不正操作防止ドライバ5は、OS4にはすでにファイルシステム10へのアクセスを監視するドライバがあるので、例えば、そのファイルシステム10へのアクセス監視ドライバを用いて保護領域11に対してアクセスするアプリケーション2に対して格納制限を設け、保護領域から読み出されたデータについては、非保護領域(通常のフォルダ)へ書き込むときにブロックする。

【0024】

図2は、不正操作防止ドライバの機能的構成を示すブロック図である。不正操作防止ドライバ5は、アクセス管理許可テーブル21と、識別情報登録・削除部22と、格納先検出部23と、格納先判定部24と、格納許否部25と、を備える。

【0025】

ここで、アクセス管理許可テーブル21は、アクセス中のアプリケーションの識別情報が登録されているものである。アプリケーション2が保護領域11のデータにアクセスする際に、アプリケーション2の識別情報が、識別情報登録・削除部22によって取得される。識別情報登録・削除部22は、取得した識別情報をアクセス管理許可テーブル21に登録および削除するものである。アクセス管理許可テーブル21は、アプリケーションの識別情報として後述するようにプロセスID(PID:process identification)および、PIDに対応してアクセスが許可されるフォルダが登録されている。格納先検出部23は、アプリケーション2がデータを格納しようとする際、データの格納先を検出するものである。格納先判定部24は、取得された識別情報をアクセス管理許可テーブル21と比較して、アプリケーションが読み出したデータが保護領域から読み出されたものであるかどうかを判定し、保護領域から読み出されたものである場合は、検出されたデータの格納先が保護領域であるかどうか判定するものである。格納許否部25は、判定されたデータの格納先が保護領域でない場合、データの格納を禁止するものである。

【0026】

図3は、アクセス管理許可テーブルの構成図であり、(a)はアプリケーションのPIDとアクセスが許可されるフォルダとの対応を示し、(b)は、保護領域であるフォルダの一覧である。アクセス管理許可テーブル21には、アプリケーションが読み込みアクセスするごとに、アプリケーションのPID51が登録される。また、各アプリケーションのPIDごとにアクセスを許可される資源52(フォルダ)との対応が付けられている。また、保護すべき保護領域53が、例えばC:¥ABC¥DEF¥フォルダ11のように登録されている。

【0027】

ここで、起動中のアプリケーションの識別情報として、アプリケーションのプロセス番号(PID (process identification))を用いる。PIDを読み込みアクセス時に取得することによって、アプリケーションを起動するごとに毎回、別の番号を付することができる。PIDを取得することにより、そのとき、起動中のアプリケーションが、アクセスしていない状態からアクセスしてくることが検出できる。即ち、一度保護領域の特定のデータにアクセスした場合は、アクセスとともに取得される。ただし、PIDに限らず、アプリケーションを起動するごとに、別の番号を付すことができる識別情報であれば他の識別情報でも良い。

【0028】

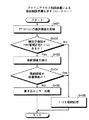

図4は、不正操作防止ドライバにおいて識別情報登録・削除部22が、アクセス管理許可テーブル21に対して、識別情報を参照する手順を説明する説明図である。図5は、ファイルアクセス制限装置による格納制限手順を示すフローチャートである。

【0029】

ここで、アプリケーション2は最初に保護領域11のデータ12にアクセスし、読み込みアクセスと同時に、識別情報登録・削除部22がアプリケーション2の識別情報をアクセス管理許可テーブル21に登録した後に、データを読み込んだものである。それ故、アクセス管理許可テーブル21には読み込みアクセス時に識別情報登録・削除部22によって取得されたアプリケーション2の識別情報が、すでに登録されている。そして、起動中のアプリケーション2は、保護領域11から読み込んだデータ12を格納しようとして、ファイルシステムに対して書き込みアクセス要求を行う。

【0030】

アプリケーションの書き込みアクセス要求により、入出力管理プログラム3およびOS4を介して不正操作防止ドライバ5に書き込み先のメモリアドレスが送信される(矢印A)。不正操作防止ドライバ5の識別情報登録・削除部22は、格納アクセスしたアプリケーション2の識別情報を取得(ステップS401)し、アクセス管理許可テーブル21に登録されているかどうかを判定する(ステップS402、矢印B)。格納先判定部24は、識別情報が一致した場合(ステップS402のYes)、格納先検出部23に識別情報が一致したことを送信する(矢印C)。識別情報が一致したことは、アプリケーション2の識別情報がアクセス管理許可テーブル21に登録されていることであり、アプリケーション2が保護領域11へ読み込みアクセスして識別情報を登録し現在もアクセス中であることを示す。そこで、格納先検出部23はアプリケーション2が格納しようとする格納先を検出する(ステップS403)。そして格納先判定部24が、検出された格納アクセス先が保護領域であるかないかを判定する(ステップS404)。格納先が保護対象であると格納先判定部24が判定した場合(ステップS404のYes)、格納許否部25はそのままデータの格納を許可し、保護領域11にデータを格納する格納処理を行う(ステップS406)(矢印D)。

【0031】

一方、格納先が保護領域でない場合(ステップS404のNo)は、格納許否部25が、データの格納を拒否し、書き込みエラー処理を行いエラーメッセージを表示する(ステップS405)。格納先が保護領域でない場合には、書き込むことによって保護領域から保護すべき資源が持ち出されてしまうことになるからである。

【0032】

また、識別情報登録・削除部22が、アプリケーションの識別情報がアクセス管理許可テーブル21に登録されていないと判定した場合(ステップS402のNo)、未登録である旨のメッセージを格納許否部25に送信し、格納許否部25は、アプリケーション2が保護領域へ読み込みアクセス中でないので、即ち保護領域からの読み込みデータを格納する場合ではないので、任意のフォルダへの格納許可処理を行う(ステップS406)。

【0033】

上述のように、アプリケーション2が保護領域のデータを読み込んで保護領域以外の領域に書き込もうとしたときはエラーメッセージが出て、格納が拒否される。保護領域11のデータはあくまで保護領域11の中に保管しなければならない。こうして保護領域のデータが格納時に、保護領域以外の外部領域に格納されることによって生じる情報の漏えいを防ぐことができる。

【0034】

ここで、ネットワークで接続されるすべてのアプリケーション2が、保護領域対象11のフォルダを含めてファイルシステム10内のデータを読み込むことは問題無い。つまり、内部ではどれだけ読み込んで、あるいは編集しても良いが、ただし書き込むときは保護領域から読み込んだデータの場合、決められた保護領域にのみ限定して格納し、外部に格納することを拒否することによって情報の漏えいを防ぐ。

【0035】

例えば、企業において企業外に持ち出すことができない資料など重要な資料は、どれほど読み込んで書き換えても良いが、しかし、持ち出すことだけはできない場合がその例である。

【0036】

それ故、本発明による実施の形態1においては書き込み時にアプリケーションの識別情報を登録する必要はなく、読み込み時にのみアプリケーションの識別情報を登録するものである。

【0037】

アプリケーションが終了すれば、アクセス管理許可テーブル21から、その都度、読み込みアクセスしたことによる識別情報の登録を削除する。例えば、Microsoft(R) Word(R)を起動して、保護領域からWord(R) ファイルデータを読み込むときは、そのアプリケーションであるWord(R)プログラムの識別情報を登録しておき、次に書き込むときには読み込みと同じ保護領域に格納を限定して格納し、かつWord(R)プログラムを終了させたときには、読み込みアクセス時に登録した識別情報の登録を削除する。こうして、読み込みアクセスしたときだけアクセス管理許可テーブルに自動で登録することによって、アプリケーションを改造することなく、情報の漏えいを防止できる。

【0038】

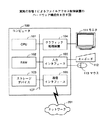

図11は、実施の形態1によるファイルアクセス制限装置のハードウェア構成例を示す図である。上記において説明したファイルアクセス制限装置は、あらかじめ用意されたプログラムをパーソナル・コンピュータやワークステーションなどのコンピュータシステムで実行することによって実現できる。コンピュータ100は、CPU(Central Processing Unit)101によって装置全体が制御されている。CPU101には、バス107を介してRAM(Random Access Memory)102、ストレージデバイス103、グラフィック処理装置104、入力インタフェース105、および通信インタフェース106が接続されている。RAM102には、CPU101に実行させるOS(Operating System)のプログラムやアプリケーションプログラムの少なくとも一部が一時的に格納される。またRAM102には、CPU101による処理に必要な各種データが格納される。ストレージデバイス103は、例えば、ハードディスクドライブ(HDD:Hard Disk Drive)である。ストレージデバイス103には、OS、各種ドライバプログラム、アプリケーションプログラムなどが格納される。

【0039】

グラフィック処理装置104には、モニタ111が接続されている。グラフィック処理装置104は、CPU101からの命令に従って、画像をモニタ111の画面に表示させる。入力インタフェース105には、キーボード112とマウス113とが接続されている。入力インタフェース105は、キーボード112やマウス113から送られてくる信号を、バス107を介してCPU101に送信する。

【0040】

通信インタフェース106は、ネットワーク201に接続されている。通信インタフェース106は、ネットワーク201を介して、他のコンピュータとの間でデータの送受信を行う。

【0041】

以上のようなハードウェア構成によって、本実施の形態の処理機能を実現することができる。本実施の形態をコンピュータ100上で実現するには、コンピュータ100にドライバプログラムを実装する。

【0042】

そして、このコンピュータシステム100は、所定の記録媒体に記録されたファイルアクセス制限プログラムを読み出して実行することでファイルアクセス制限装置を実現する。ここで、所定の記録媒体とは、フレキシブルディスク(FD)、CD−ROM、MOディスク、DVDディスク、光磁気ディスク、ICカードなどの「可搬用の物理媒体」の他に、コンピュータシステム100の内外に備えられるハードディスクドライブ(HDD)や、さらに、ネットワーク201を介して接続される他のコンピュータシステム並びにサーバが接続されるLAN/WANなどのように、プログラムの送信に際して短期にプログラムを保持する「通信媒体」など、コンピュータシステム100によって読み取り可能なファイルアクセス制限プログラムを記録する、あらゆる記録媒体を含むものである。

【0043】

すなわち、ファイルアクセス制限プログラムは、上記した「可搬用の物理媒体」、「固定用の物理媒体」、「通信媒体」などの記録媒体に、コンピュータ読み取り可能に記録されるものであり、コンピュータシステム100は、このような記録媒体からファイルアクセス制限プログラムを読み出して実行することでファイルアクセス制限装置およびファイルアクセス制御方法を実現する。なお、ファイルアクセス制限プログラムは、コンピュータシステム100によって実行されることに限定されるものではなく、他のコンピュータシステムまたはサーバがファイルアクセス制限プログラムを実行する場合や、これらが協働してファイルアクセス制限プログラムを実行するような場合にも、本発明を同様に適用することができる。

【0044】

(実施の形態2)

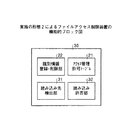

図6は、実施の形態2によるファイルアクセス制限装置の機能的構成を示すブロック図である。実施の形態2によるファイルアクセス制限装置は不正操作防止ドライバを主として含む。実施の形態2による不正操作防止ドライバ30は、実施の形態1と共通するアクセス管理許可テーブル21と、識別情報登録・削除部22とを備えるが、実施の形態1による不正操作防止ドライバ5と異なる点は、実施の形態1における格納先検出部23、格納先判定部24、および格納許否部25の代わりに、読み込み先検出部31、および読み込み許否部32を備える点である。

【0045】

読み込み先検出部31は、アプリケーション2が読み込みアクセスするときに、読み込み先を検出するものである。読み込み許否部32は、アプリケーション2が読み込むことを許否するものである。

【0046】

実施の形態2による不正操作防止ドライバ30では、保護領域11のデータに対して読み込みアクセスするアプリケーション2の識別情報を、識別情報登録・削除部22が、すべてアクセス管理許可テーブル21に登録する。アクセス管理許可テーブル21に識別情報を登録することによって、アプリケーション2は保護領域11のデータを読み込むことができる。

【0047】

このとき起動中のアプリケーションの識別情報として、例えばアプリケーションのプロセス番号(PID (process identification))を取得する。PIDを読み込みアクセス時に取得することによって、アプリケーションを起動するごとに毎回、別の番号が付けられる。PIDを取得することにより、起動しているアプリケーションがアクセスしてきたかどうかを検出できる。即ち、一度保護領域の特定のデータに読み込みアクセスした場合は、アクセスとともにPIDは取得される。ただし、PIDに限らず、アプリケーションを起動するごとに、別の番号を付すことができる識別情報であれば他の識別情報でも良い。

【0048】

図7は、実施の形態2によるファイルアクセス制限装置のデータ読み込み制限手順を示すフローチャートである。アプリケーション2が保護領域11に格納されたデータに読み込みアクセスすると、不正操作防止ドライバ30の識別情報登録・削除部22はアプリケーション2の識別情報を自動的に取得する(ステップS701)。そして、取得された識別情報がアクセス管理許可テーブル21に登録された識別情報と一致するか否かを、識別情報登録・削除部22が比較する(ステップS702)。そして、取得された識別情報が一致しないと判断した場合(ステップS702のNo)、識別情報登録・削除部22は、取得したアプリケーション2の識別情報を、アクセス管理許可テーブル21に新たに登録する(ステップS703)。こうしてアクセス管理許可テーブル21にアプリケーション2の識別情報を登録することによって、読み込み許否部32は、保護領域11のデータに対する読み込みを許可する処理を行う(ステップS704)。こうして、現在、アクセス許可管理テーブル21に登録中のアプリケーションであるかどうかを確認し、未登録のアプリケーション2が保護領域11に読み込みアクセスしようとした場合、アクセス管理許可テーブル21に自動的に登録してアクセスを許可する。

【0049】

一方、ステップS702において識別情報が一致した場合(ステップS702のYes)、アプリケーション2の識別情報はすでにアクセス管理許可テーブル21に登録されているので、現在保護領域へ読み込み中であるので、そのまま読み込みを許可する(ステップS704)。

【0050】

アプリケーション2の保護領域のデータへのアクセスが終了した場合(ステップS705のYes)、識別情報登録・削除部22は、アクセス管理許可テーブル21に登録されたアプリケーション2の識別情報を削除する(ステップS706)。アクセスがまだ終了していないとき(ステップS705のNo)は、そのまま続ける。こうして、アプリケーション2の保護領域への読み込みアクセスを終了すると同時に、その都度アクセス管理許可テーブル21から識別情報の登録を削除することによって、アプリケーション2が保護領域にアクセス状態であることおよび非アクセス状態であることを、識別情報登録・削除部22が参照して正確に判定することができる。

【0051】

このような構成により、どんなアプリケーションであってもアプリケーションの識別情報を自動で登録することによって、保護領域に対して読み込みアクセスを許容する。即ち、読み込んだことは自動でアクセス許可管理テーブル21に登録され、読み込んだ後、保護領域以外に保存できないようにすることによって情報漏れを防ぐことができる。従来の方式のように、アプリケーションのプログラム番号をアクセスの都度登録させるのは煩雑であるのが、本発明の実施の形態のように、PIDを自動で管理許可テーブルに登録する方式であれば、従来の方式の煩雑さが解消される。アプリケーションの識別情報を用いて、アプリケーションがどこからアクセスしても、自動で識別情報を登録する。

【0052】

一方、アクセス管理許可テーブルに登録中のアプリケーションが終了した場合、アクセス管理許可テーブルから該当する自動登録されたアプリケーションの識別情報(この例ではPID)を、識別情報登録・削除部22が削除する。このような構成によって、アプリケーションがアクセス中のときのみ登録された状態となり、終了したときに登録を削除することによって、新たに起動してアクセスする場合には、新たに自動的に登録することによって、アプリケーションがアクセスしているときにおいてのみ自動でアクセス許可管理テーブルに登録される。

【0053】

(実施の形態3)

実施の形態3によるファイルアクセス制限装置は、アプリケーションによって読み込まれた保護領域のデータの一部または全部をコピー操作して、他の起動中のアプリケーション上にペースト操作することを禁じることにより、保護領域のデータが保護領域以外の領域に格納されて外部に漏えいすることを防止する。

【0054】

図8は、この発明の実施の形態3によるファイルアクセス制限装置の機能的ブロック図である。実施の形態3によるファイルアクセス制限装置は、OS(Operating System)4とファイルシステム10との間に配設される不正操作防止ドライバ90を主に含む。不正操作防止ドライバ90がこの位置に配設される理由は、コピー操作またはカット操作して、ペースト操作によりデータを保護領域以外に格納することによって情報が漏えいすることを禁止するためである。

【0055】

図9は、実施の形態3によるファイルアクセス制限装置の機能的ブロック図である。実施の形態3によるファイルアクセス制限装置は、不正操作防止ドライバ90を主に構成される。不正操作防止ドライバ90は、アクセス管理許可テーブル21と、識別情報登録・削除部22と、読み込み先検出部31と、読み込み許否部32と、コピーもと識別情報検出部91と、貼り付け先識別情報検出部92と、識別情報判定部93と、貼り付け許否部94と、を備える。

【0056】

識別情報登録・削除部22は、アプリケーションが保護領域のデータを読み込む際にアプリケーションの識別情報を取得するものである。アクセス管理許可テーブル21は、保護領域のデータに読み込みアクセスするアプリケーションの識別情報を登録しているものである。識別情報登録・削除部22はまた、取得したアプリケーションの識別情報をアクセス管理許可テーブル21に参照し、一致するかどうかを比較し、また識別情報をアクセス管理許可テーブル21に登録または削除するものである。コピーもと識別情報検出部91は、データの一部または全部をコピー操作するアプリケーションの識別情報を検出するものである。貼り付け先識別情報検出部92は、コピーされた内容がペーストされようとしている起動中のアプリケーションの識別情報を検出するものである。識別情報判定部93は、ペースト先アプリケーションの識別情報とコピーもとアプリケーションの識別情報とを比較判定するものである。貼り付け許否部94は、ペースト先およびコピーもとのアプリケーションの識別情報が一致している場合にのみペーストを許可するものである。読み込み先検出部31と、読み込み許否部32とは、実施の形態2におけるものと同様である。

【0057】

ここで、コピーもと識別情報検出部91と貼り付け先識別情報検出部がそれぞれ検出した識別情報が識別情報判定部93によって比較された結果、両者が一致した場合のみコピーもとおよびペースト先のアプリケーションが一致するので、貼り付け許否部94はペーストを許可し、両者の識別情報が一致しない場合はペーストを禁止しエラー処理する。

【0058】

図10は、実施の形態3による不正操作防止ドライバによるペースト動作の制限手順を示すフローチャートである。図10を参照して、実施の形態3によるファイルアクセス制限装置におけるペースト制限手順を説明する。アプリケーション2は、保護領域のデータを読み込みアクセスすると、読み込み先検出部31が読み込み先を検出し、識別情報登録・削除部22がアプリケーション2の識別情報を取得し、アクセス管理許可テーブル21に取得した識別情報を登録して、読み込み許否部32が読み込みを許可する(ステップS1001)。

【0059】

保護領域のデータを読み込んだアプリケーション2は、データの一部または全部のコピー操作を行う(ステップS1002)。制限がかかっていない通常のプログラム起動上であれば、コピー操作で一時的に記憶されたデータは、同じOS4上で起動する他のプログラム上にペーストできるのであるが、保護領域から読み込んだデータについては自由なペーストを許可すると、保護領域のデータが外部に漏えいすることになる。そこで、実施の形態3によるファイルアクセス制限装置は、保護領域のデータを読み出したアプリケーション上にのみペーストを許可し、それ以外の起動中のアプリケーション上にペーストすることを禁じるエラー処理を行うものである。

【0060】

ここで、識別情報判定部93は、データの一部または全部をコピー処理したコピーもとアプリケーションの識別情報と、ペースト処理されようとするアプリケーションの識別情報とを比較し、一致するかどうかを判定する(ステップS1004)。ペースト処理先がコピー処理もとと同じアプリケーションの識別情報である場合(ステップS1004のYes)、貼り付け許否部94はペーストを許可する(ステップS1006)。その反対に、ペースト先がコピーもとと異なるアプリケーションの識別情報である場合(ステップS1004のNo)は、貼り付け許否部94はペーストを禁止し、エラー処理を行う(ステップS1005)。

【0061】

こうして、実施の形態3によるファイルアクセス制限装置は、保護領域のデータを読み出したアプリケーション上でコピー操作を行った場合は、該保護領域のデータを読み出したアプリケーション上にのみペーストを許可することによって、保護領域のデータがアプリケーションにより読み込まれて情報が外部に漏えいすることを防止できる。

【0062】

(付記1)格納されるデータへのアプリケーションによるアクセスを制限するファイルアクセス制限プログラムであって、

保護されるべきデータが納められた保護領域に格納されたデータを読み込んだ前記アプリケーションが、前記データを格納アクセスしようとする格納先を検出する格納先検出手順と、

前記格納先検出手順によって検出された前記データの格納先が前記保護領域であるかどうか判定する格納先判定手順と、

前記格納先判定手順によって判定された前記データの格納先が前記保護領域でない場合、前記データの格納を禁止する格納禁止手順と、

をコンピュータで実行するファイルアクセス制限プログラム。

【0063】

(付記2)格納されるデータへのアプリケーションによるアクセスを制限するファイルアクセス制限プログラムであって、

保護されるべきデータが納められた保護領域に格納されたデータを読み込みアクセスするアプリケーションに固有の識別情報が、前記識別情報があらかじめ登録されたアプリケーション登録テーブルに存在するか否かを判定する読み込み時判定手順と、

前記読み込み時判定手順において、前記アプリケーションの識別情報が前記アプリケーション登録テーブルに存在しないと判定された場合、前記識別情報を前記アプリケーション登録テーブルに登録する識別情報登録手順と、

前記識別情報登録手順によって登録された前記識別情報を有する前記アプリケーションのみに対して前記保護領域に格納されたデータを読み込みアクセスを許容する読み込み許可手順とを

コンピュータで実行するファイルアクセス制限プログラム。

【0064】

(付記3)前記保護領域に格納されたデータに読み込みアクセスした前記アプリケーションのアクセスが終了した場合、前記識別情報登録手順によって前記アプリケーション登録テーブルに登録された前記アプリケーションの識別情報を削除する識別情報削除手順を、

さらに、コンピュータで実行する付記2に記載のファイルアクセス制限プログラム。

【0065】

(付記4)データを、前記保護領域に格納アクセスするアプリケーションに固有の識別情報が前記アプリケーション登録テーブルに存在するか否かを判定する格納時判定手順と、

前記格納時判定手順において、前記アプリケーションの識別情報が前記アプリケーション登録テーブルに存在しないと判定された場合、前記アプリケーションに前記データを前記保護領域へ格納することを許容する格納許可手順とを、

さらに、コンピュータで実行する付記2または3に記載のファイルアクセス制限プログラム。

【0066】

(付記5)アプリケーションの識別情報を登録して前記保護領域に格納されたデータを読み込んだ前記データの一部または全部の複写データを、登録された前記識別情報以外の識別情報を有するアプリケーションの起動画面上に貼り付けることを禁止する貼り付け禁止手順を、

さらにコンピュータで実行する付記2〜4のいずれか1つに記載のファイルアクセス制限プログラム。

【0067】

(付記6)格納されるデータへのアプリケーションによるアクセスを制限するファイルアクセス制限方法であって、

保護されるべきデータが納められた保護領域に格納されたデータを読み込んだ前記アプリケーションが、前記データを格納アクセスしようとする格納先を検出する格納先検出工程と、

前記格納先検出工程によって検出された前記データの格納先が前記保護領域であるかどうか判定する格納先判定工程と、

前記格納先判定工程によって判定された前記データの格納先が前記保護領域でない場合、前記データの格納を禁止する格納禁止工程と、

を含むことを特徴とするファイルアクセス制限方法。

【0068】

(付記7)格納されるデータへのアプリケーションによるアクセスを制限するファイルアクセス制限方法であって、

保護されるべきデータが納められた保護領域に格納されたデータを読み込みアクセスするアプリケーションに固有の識別情報が、前記識別情報が登録されたアプリケーション登録テーブルに存在するか否かを判定する読み込み時判定工程と、

前記読み込み時判定工程において、前記アプリケーションの識別情報が前記アプリケーション登録テーブルに存在しないと判定された場合、前記識別情報を前記アプリケーション登録テーブルに登録する識別情報登録工程と、

前記識別情報登録工程によって登録された前記識別情報を有する前記アプリケーションのみが前記保護領域に格納されたデータを読み込みアクセスする読み込み許可工程とを

含むことを特徴とするファイルアクセス制限方法。

【0069】

(付記8)前記保護領域に格納されたデータに読み込みアクセスした前記アプリケーションのアクセスが終了すると、前記識別情報登録工程によって前記アプリケーション登録テーブルに登録された前記アプリケーションの識別情報を削除する識別情報削除工程を、

さらに、含むことを特徴とする付記7に記載のファイルアクセス制限方法。

【0070】

(付記9)データを、前記保護領域に格納アクセスするアプリケーションに固有の識別情報が前記アプリケーション登録テーブルに存在するか否かを判定する格納時判定工程と、

前記格納時判定工程において、前記アプリケーションの識別情報が前記アプリケーション登録テーブルに存在しないと判定された場合、前記アプリケーションが前記データを前記保護領域へ格納する格納許可工程とを、

さらに、含むことを特徴とする付記7または8に記載のファイルアクセス制限方法。

【0071】

(付記10)アプリケーションの識別情報を登録して前記保護領域に格納されたデータを読み込んだ前記データの一部および/または全部の複写を、登録された前記識別情報以外の識別情報を有するアプリケーションの起動画面上に貼り付けることを禁止する貼り付け禁止工程を、

さらに、含むことを特徴とする付記7〜9のいずれか1つに記載のファイルアクセス制限方法。

【0072】

【発明の効果】

以上説明したように、請求項1にかかる発明によれば、アプリケーションが、あらかじめ保護すべきデータが納められた保護領域からのデータを読み込んで格納する場合には、格納先として保護領域のみが可能となり、保護領域以外の領域に格納することが禁止されるので、アプリケーションを改造することなく、保護すべきデータが外部に保管されることによる情報の漏えいを防止することができるファイルアクセス制御プログラムを提供できるという効果を奏する。

【0073】

また、請求項2にかかる発明によれば、アプリケーションが、あらかじめ保護すべきデータが納められた保護領域に格納されたデータを読み込みアクセスすると、アプリケーションの識別情報が登録されているかを確認し、未登録の場合は自動的に登録して読み込ませることによって、アプリケーションを改造することなく、情報の漏洩を防止することができるファイルアクセス制御プログラムを提供できるという効果を奏する。

【0074】

また、請求項3にかかる発明によれば、保護すべきデータが納められた保護領域に読み込みアクセスして識別情報がアプリケーション登録テーブルに登録されたアプリケーションは、アクセスが終了すると、アプリケーション登録テーブルからその識別情報を削除されるので、アプリケーションはアクセス中であることが正確に自動的に登録されることによって、アプリケーションを改造することなく、情報が外部に漏えいすることを防止することができるファイルアクセス制限プログラムを提供できるという効果を奏する。

【0075】

また、請求項4にかかる発明によれば、保護すべきデータが納められた保護領域のデータを読み込まずに、保護領域に格納しようとするアプリケーションは、識別情報がアプリケーション登録テーブルに登録されていないことによって保護領域のデータを読み出して格納しないことが判断されて格納可能になり、保護領域のデータを読み込まなかったアプリケーションは自由に保護領域にデータを格納することができるので、アプリケーションを改造することなく、ファイルアクセスに制限を設けながらも自由に書き込むことができるファイルアクセス制限プログラムを提供できるという効果を奏する。

【0076】

また、請求項5にかかる発明によれば、保護領域に格納されたデータを、登録して読み込んだアプリケーション上でデータの一部または全部をコピー操作によってコピーした場合、他のアプリケーション上にペースト操作することを禁止することによって、保護領域にあるデータを他の領域に格納して情報が漏えいすることを、アプリケーションを改造することなく、防ぐことができるファイルアクセス制限プログラムを提供できるという効果を奏する。

【図面の簡単な説明】

【図1】実施の形態1によるファイルアクセス制限装置の機能的ブロック図である。

【図2】不正操作防止ドライバの機能的構成を示すブロック図である。

【図3】アクセス管理許可テーブルの構成図であり、(a)はアプリケーションのPIDとアクセスが許可されるフォルダとの対応を示し、(b)は、保護領域であるフォルダの一覧である。

【図4】不正操作防止ドライバにおいて識別情報登録・削除部がアクセス管理許可テーブルを参照する手順を説明する説明図である。

【図5】ファイルアクセス制限装置による格納制限手順を示すフローチャートである。

【図6】実施の形態2によるファイルアクセス制限装置の機能的ブロック図である。

【図7】実施の形態2によるファイルアクセス制限装置のデータ読み込み制限手順を示すフローチャートである。

【図8】実施の形態3によるファイルアクセス制限装置の機能的ブロック図である。

【図9】実施の形態3によるファイルアクセス制限装置の機能的ブロック図である。

【図10】実施の形態3による不正操作防止ドライバによる貼り付け手順の制限を示すフローチャートである。

【図11】実施の形態1によるファイルアクセス制限装置のハードウェア構成例を示す図である。

【符号の説明】

2 アプリケーション

3 入出力管理プログラム

4 OS(Operating System)

5、30、90 不正操作防止ドライバ

10 ファイルシステム

11 保護領域

12 ファイル

13 非保護領域

21 アクセス管理許可テーブル

22 識別情報登録・削除部

23 格納先検出部

24 格納先判定部

25 格納許否部

31 読み込み先検出部

32 読み込み許否部

91 コピーもと識別情報検出部

92 貼り付け先識別情報検出部

93 識別情報判定部

94 貼り付け許否部

100 コンピュータ

101 CPU

102 RAM

103 ストレージデバイス

104 グラフィック処理装置

105 入力インタフェース

106 通信インタフェース

107 バス

111 モニタ

112 キーボード

113 マウス

201 ネットワーク[0001]

TECHNICAL FIELD OF THE INVENTION

The present invention relates to a program for restricting access to files in a computer, and more particularly to a program for controlling access by an application program to a specific protected area to be protected by the application program.

[0002]

[Prior art]

Conventionally, a file read by an application can be stored in an arbitrary location. Therefore, the necessity of maintaining security in management has been increasing. For example, a distributed object system and a method thereof are intended to prevent a program downloaded from a server to a client terminal via a network from performing an unauthorized process that the user does not intend. The client terminal sends a service request including the object identification information of the client object program, the signature of the creator thereof, and the position information of the client terminal to the execution server, and the execution server sends the service request of the creator of the client object program. Only when the signature is verified and the agreement is confirmed, the object identification information and the name of the creator are retrieved from the client object management file. Then, only when the object identification information and the creator's name are detected, the access control file is referred to to confirm the user's service use authority. Then, only when the user has the service use authority, the server object program is executed to provide the service. When the application is terminated, the client information is deleted from the management table (for example, refer to Patent Document 1).

[0003]

In some cases, accessible programs are registered in advance, and data access is permitted or prohibited by referring to the registration information upon access (for example, Japanese Patent Application No. 2002-199437).

[0004]

[Patent Document 1]

JP-A-11-143840

[0005]

[Problems to be solved by the invention]

However, in the above-mentioned conventional example, identification information of an application for which file access is to be restricted cannot be automatically registered. Therefore, it is necessary to incorporate identification information registration processing into the application, and it is necessary to modify the program. In the above conventional example, the access to the file system could be restricted by monitoring the identification information of the application, but after receiving the access permission, the storage destination could not be restricted. .

[0006]

Especially in recent years, information leakage from computers has become a problem, but when reading a specific protected document is permitted, there is no simple and efficient method to prevent changing the location of the read document and storing it. .

[0007]

The present invention has been made in view of the above, and it is possible to access a protected area without performing a procedure for registering identification information in an application, and to store a file read by an application in another location. The purpose of the present invention is to provide a file access restriction program for preventing leakage of information to be protected.

[0008]

[Means for Solving the Problems]

To achieve the above object, the present invention provides a file access restriction program for restricting an application from accessing stored data, the data being stored in a protected area in which data to be protected is stored. The application which has read the storage location detects the storage location where the data is to be stored and accessed, and determines whether the storage location of the data detected by the storage location detection procedure is the protection area. A file access restriction program for executing, by a computer, a storage destination determination procedure and a storage prohibition procedure for prohibiting storage of the data when the storage destination of the data determined by the storage destination determination procedure is not the protection area. .

[0009]

According to the first aspect of the invention, when reading and storing data protected as a protected area in advance, only the protected area can be used as a storage destination, and storing in an area other than the protected area is prohibited. By being rejected by the procedure, data read by the application is stored outside, so that information can be prevented from leaking outside.

[0010]

According to a second aspect of the present invention, there is provided a file access restriction program for restricting access to stored data by an application, and reads and accesses data stored in a protected area in which data to be protected is stored. A read-time determination step for determining whether or not the identification information unique to the application exists in an application registration table in which the identification information is registered in advance; and the read-time determination procedure, wherein the identification information of the application is registered in the application registration table. When it is determined that the identification information does not exist in the table, the identification information registration procedure for registering the identification information in the application registration table; and the protection area only for the application having the identification information registered by the identification information registration procedure. Stored in The a read permission procedure that allows read access to data is a file access restriction program executed by a computer.

[0011]

According to the second aspect of the present invention, when the data stored in the protected area is read and accessed, it is determined whether or not the identification information of the application is registered at the time of the read access. By doing so, an application that reads and accesses the protected area can always be automatically registered and monitored, so that it is possible to prevent information from leaking to the outside.

[0012]

In the invention according to

[0013]

According to the third aspect of the present invention, the application in which the identification information is registered in the application registration table by reading and accessing the protected area is deleted from the application registration table when the access is completed. Since only the identification information exists in the application registration table, the application that has read and accessed the protected area can be registered automatically and efficiently at all times, thereby preventing information from leaking to the outside. it can.

[0014]

According to a fourth aspect of the present invention, there is provided a storage time determination step of determining whether or not identification information unique to an application that accesses and stores data in the protected area exists in the application registration table; In the procedure, when it is determined that the identification information of the application does not exist in the application registration table, a storage permission procedure for allowing the application to store the data in the protection area is further executed by the computer. A file access restriction program according to

[0015]

According to the fourth aspect of the present invention, an application that intends to store data without reading data in the protected area does not store the read data in the protected area unless the identification information is registered in the application registration table. Since it is determined that the data can be stored as it is, data can be freely stored in the protected area. Therefore, writing can be freely performed while restricting file access.

[0016]

According to a fifth aspect of the present invention, the identification information of an application is registered, and a part or all of the data read from the data stored in the protected area is identified by an identification other than the registered identification information. This is a file access restriction program that executes, on a computer, a pasting prohibition procedure that prohibits pasting on the start screen of an application having information.

[0017]

According to the invention of

[0018]

BEST MODE FOR CARRYING OUT THE INVENTION

Preferred embodiments of a file access restriction device, a file access restriction method, and a file access restriction program according to the present invention will be described below in detail with reference to the accompanying drawings.

[0019]

(Embodiment 1)

FIG. 1 is a functional block diagram of the file access restriction device according to the first embodiment. The file access restriction device according to the first embodiment includes an

[0020]

The

[0021]

In the

[0022]

The file access restriction device according to the first embodiment mainly includes an unauthorized

[0023]

Since the

[0024]

FIG. 2 is a block diagram showing a functional configuration of the unauthorized operation prevention driver. The unauthorized

[0025]

Here, the access management permission table 21 has registered therein identification information of the application being accessed. When the

[0026]

3A and 3B are configuration diagrams of the access management permission table. FIG. 3A shows the correspondence between the PID of the application and the folder to which access is permitted, and FIG. 3B shows a list of folders that are protected areas. The

[0027]

Here, a process number (PID (process identification)) of the application is used as identification information of the running application. By obtaining the PID at the time of read access, a different number can be assigned each time the application is started. By acquiring the PID, it is possible to detect that the running application is accessed from a state where the application is not being accessed at that time. That is, once the specific data in the protected area is accessed, it is acquired together with the access. However, the identification information is not limited to the PID, and may be other identification information as long as the identification information can be assigned a different number each time the application is started.

[0028]

FIG. 4 is an explanatory diagram illustrating a procedure in which the identification information registration /

[0029]

Here, the

[0030]

In response to a write access request from the application, the memory address of the write destination is transmitted to the unauthorized

[0031]

On the other hand, when the storage destination is not the protection area (No in step S404), the storage permission /

[0032]

If the identification information registration /

[0033]

As described above, when the

[0034]

Here, there is no problem that all the

[0035]

For example, an important material such as a material that cannot be taken out of the company at the company may be read and rewritten, however, there is a case where it is not possible to only take out the material.

[0036]

Therefore, in the first embodiment of the present invention, it is not necessary to register the identification information of the application at the time of writing, and the identification information of the application is registered only at the time of reading.

[0037]

When the application ends, the registration of the identification information due to the read access is deleted from the access management permission table 21 each time. For example, when Microsoft (R) Word (R) is started and Word (R) file data is read from the protected area, the identification information of the Word (R) program as the application is registered, and then written. Sometimes, the storage is limited to the same protected area as the read, and when the Word® program is terminated, the registration of the identification information registered at the time of the read access is deleted. Thus, by automatically registering in the access management permission table only at the time of read access, information leakage can be prevented without modifying the application.

[0038]

FIG. 11 is a diagram illustrating a hardware configuration example of the file access restriction device according to the first embodiment. The file access restriction device described above can be realized by executing a prepared program on a computer system such as a personal computer or a workstation. The

[0039]

A monitor 111 is connected to the

[0040]

The

[0041]

With the above hardware configuration, the processing functions of the present embodiment can be realized. To implement the present embodiment on the

[0042]

The

[0043]

That is, the file access restriction program is recorded in a computer-readable manner on a recording medium such as the “portable physical medium”, the “fixed physical medium”, and the “communication medium”. Realizes a file access restriction device and a file access control method by reading and executing a file access restriction program from such a recording medium. It should be noted that the file access restriction program is not limited to being executed by the

[0044]

(Embodiment 2)

FIG. 6 is a block diagram showing a functional configuration of the file access restriction device according to the second embodiment. The file access restriction device according to the second embodiment mainly includes an unauthorized operation prevention driver. The unauthorized

[0045]

The read

[0046]

In the unauthorized

[0047]

At this time, for example, the process number (PID (process identification)) of the application that is running is acquired as the identification information of the running application. By acquiring the PID at the time of read access, a different number is assigned each time the application is started. By acquiring the PID, it is possible to detect whether or not the running application has accessed. That is, once read access is made to specific data in the protected area, the PID is acquired together with the access. However, the identification information is not limited to the PID, and may be other identification information as long as the identification information can be assigned a different number each time the application is started.

[0048]

FIG. 7 is a flowchart showing a data reading restriction procedure of the file access restriction device according to the second embodiment. When the

[0049]

On the other hand, if the identification information matches in step S702 (Yes in step S702), since the identification information of the

[0050]

When the access of the

[0051]

With such a configuration, read access to the protected area is permitted by automatically registering the identification information of the application regardless of the application. That is, the reading is automatically registered in the access permission management table 21, and after reading, it is possible to prevent the information from being stored in an area other than the protected area, thereby preventing information leakage. It is complicated to register the program number of the application every time it is accessed as in the conventional method. However, if the PID is automatically registered in the management permission table as in the embodiment of the present invention, The complexity of the conventional method is eliminated. Using the identification information of the application, the identification information is automatically registered no matter where the application accesses.

[0052]

On the other hand, when the application registered in the access management permission table ends, the identification information registration /

[0053]

(Embodiment 3)

The file access restriction device according to the third embodiment prohibits a copy operation of part or all of the data in the protected area read by the application, and prohibits a paste operation on another running application. Is prevented from being stored in an area other than the protected area and leaked to the outside.

[0054]

FIG. 8 is a functional block diagram of a file access restriction device according to

[0055]

FIG. 9 is a functional block diagram of the file access restriction device according to the third embodiment. The file access restriction device according to the third embodiment mainly includes an unauthorized

[0056]

The identification information registration /

[0057]

Here, the identification information detected by the copy source identification

[0058]

FIG. 10 is a flowchart showing a procedure for restricting the paste operation by the unauthorized operation prevention driver according to the third embodiment. A paste restriction procedure in the file access restriction device according to the third embodiment will be described with reference to FIG. When the

[0059]

The

[0060]

Here, the identification

[0061]

In this way, the file access restriction device according to the third embodiment allows a paste operation only on the application that has read the data in the protected area when the copy operation is performed on the application that has read the data in the protected area. It is possible to prevent the data in the protected area from being read by the application and the information from leaking to the outside.

[0062]

(Supplementary Note 1) A file access restriction program for restricting access to stored data by an application,

A storage location detection procedure for detecting the storage location where the application that has read data stored in the protected area where the data to be protected is stored is to be accessed for storing the data,

A storage location determination procedure for determining whether the storage location of the data detected by the storage location detection procedure is the protection area;

If the storage location of the data determined by the storage location determination procedure is not the protection area, a storage prohibition procedure that prohibits storage of the data;

A file access restriction program that runs on a computer.

[0063]

(Supplementary Note 2) A file access restriction program for restricting access to stored data by an application,

When reading the data stored in the protected area where the data to be protected is stored, the identification information unique to the application to be accessed determines whether the identification information exists in an application registration table registered in advance. A judgment procedure;

In the reading determination step, when it is determined that the identification information of the application does not exist in the application registration table, an identification information registration step of registering the identification information in the application registration table,

A read permission procedure for permitting read access to data stored in the protected area only to the application having the identification information registered by the identification information registration procedure.

A file access restriction program that runs on a computer.

[0064]

(Supplementary Note 3) Deletion of identification information for deleting the identification information of the application registered in the application registration table by the identification information registration procedure when the access of the application reading and accessing the data stored in the protected area is completed. Steps

Further, the file access restriction program according to

[0065]

(Supplementary Note 4) A storage-time determination procedure for determining whether or not identification information unique to an application that accesses and stores data in the protected area exists in the application registration table;

In the storage determination step, when it is determined that the identification information of the application does not exist in the application registration table, a storage permission procedure that allows the application to store the data in the protection area,

The file access restriction program according to

[0066]

(Supplementary Note 5) Registering the identification information of the application and reading the data stored in the protected area, activating an application having identification information other than the registered identification information by copying some or all of the copied data. The procedure to prohibit pasting on the screen

The file access restriction program according to any one of

[0067]

(Supplementary Note 6) A file access restriction method for restricting an application from accessing the stored data,

A storage location detection step of detecting the storage location where the application that has read the data stored in the protected area where the data to be protected is stored is to be accessed to store the data;

A storage location determination step of determining whether the storage location of the data detected by the storage location detection step is the protection area;

If the storage location of the data determined by the storage location determination step is not the protection area, a storage prohibition step of prohibiting storage of the data,

A file access restriction method comprising:

[0068]

(Supplementary Note 7) A file access restriction method for restricting an application from accessing stored data,

Read-time determination for determining whether or not identification information unique to an application that reads and accesses data stored in a protected area containing data to be protected is present in an application registration table in which the identification information is registered Process and

In the reading determination step, when it is determined that the application identification information does not exist in the application registration table, an identification information registration step of registering the identification information in the application registration table,

A read permission step in which only the application having the identification information registered in the identification information registration step reads and accesses data stored in the protected area.

A file access restriction method characterized by including:

[0069]

(Supplementary Note 8) An identification information deleting step of deleting the identification information of the application registered in the application registration table by the identification information registration step when the access of the application that has read and accessed the data stored in the protection area ends. To

The file access restriction method according to claim 7, further comprising:

[0070]

(Supplementary Note 9) A storage-time determining step of determining whether or not identification information unique to an application that accesses and stores data in the protected area exists in the application registration table;

In the storing time determining step, when it is determined that the identification information of the application does not exist in the application registration table, the application allows the application to store the data in the protected area,

The file access restriction method according to claim 7 or 8, further comprising:

[0071]

(Supplementary Note 10) Registering the identification information of the application and reading the data stored in the protected area, copying a part and / or all of the data is performed by an application having identification information other than the registered identification information. A paste prohibition process that prohibits pasting on the startup screen,

The file access restriction method according to any one of supplementary notes 7 to 9, further comprising:

[0072]

【The invention's effect】

As described above, according to the first aspect of the present invention, when an application reads and stores data from a protected area in which data to be protected is stored in advance, only the protected area can be used as a storage destination. Since it is prohibited to store data in an area other than the protected area, a file access control program that can prevent information leakage due to storing protected data outside without modifying the application It has the effect that it can be provided.

[0073]

According to the second aspect of the present invention, when an application reads and accesses data stored in a protected area in which data to be protected is stored in advance, it checks whether or not the identification information of the application is registered. In the case of registration, by automatically registering and reading, it is possible to provide a file access control program capable of preventing information leakage without modifying an application.

[0074]

According to the third aspect of the present invention, the application in which the identification information is registered in the application registration table by reading and accessing the protected area containing the data to be protected is read from the application registration table when the access is completed. Since the identification information is deleted, it is automatically registered that the application is being accessed, so that the file access restriction can prevent the information from leaking out without modifying the application. This has the effect of providing a program.

[0075]

According to the fourth aspect of the present invention, the identification information of the application to be stored in the protected area without reading the data of the protected area containing the data to be protected is not registered in the application registration table. As a result, it is determined that the data in the protected area is not read and stored, and the data can be stored.The application that did not read the data in the protected area can freely store the data in the protected area. In addition, it is possible to provide a file access restriction program that can freely write data while restricting file access.

[0076]

According to the fifth aspect of the invention, when a part or all of the data stored in the protected area is copied by a copy operation on an application registered and read, a paste operation is performed on another application. By prohibiting the data access from being performed, it is possible to provide a file access restriction program that can prevent the leakage of information by storing data in the protected area in another area without modifying the application. .

[Brief description of the drawings]

FIG. 1 is a functional block diagram of a file access restriction device according to a first embodiment.

FIG. 2 is a block diagram illustrating a functional configuration of an unauthorized operation prevention driver.

3A and 3B are configuration diagrams of an access management permission table. FIG. 3A shows a correspondence between an application PID and a folder to which access is permitted, and FIG. 3B shows a list of folders that are protected areas.

FIG. 4 is an explanatory diagram illustrating a procedure in which an identification information registration / deletion unit refers to an access management permission table in an unauthorized operation prevention driver.

FIG. 5 is a flowchart illustrating a storage restriction procedure by the file access restriction device.

FIG. 6 is a functional block diagram of a file access restriction device according to a second embodiment.

FIG. 7 is a flowchart showing a data reading restriction procedure of the file access restriction device according to the second embodiment.

FIG. 8 is a functional block diagram of a file access restriction device according to a third embodiment.

FIG. 9 is a functional block diagram of a file access restriction device according to a third embodiment.

FIG. 10 is a flowchart showing a restriction on a pasting procedure by the unauthorized operation prevention driver according to the third embodiment.

FIG. 11 is a diagram illustrating an example of a hardware configuration of a file access restriction device according to the first embodiment.

[Explanation of symbols]

2 Applications

3 I / O management program

4 OS (Operating System)

5, 30, 90 Unauthorized operation prevention driver

10 File system

11 Protected area

12 files

13 Unprotected area

21 Access management permission table

22 Identification information registration / deletion unit

23 Storage location detector

24 Storage location judgment unit

25 Storage Permission Section

31 Reading destination detector

32 Read permission / denial section

91 Copy source identification information detector

92 Pasting destination identification information detection unit

93 Identification information judgment unit

94 Pasting permission section

100 computer

101 CPU

102 RAM

103 storage device

104 Graphic Processing Unit

105 Input interface

106 communication interface

107 bus

111 monitor

112 keyboard

113 mouse

201 Network

Claims (5)

保護されるべきデータが納められた保護領域に格納されたデータを読み込んだ前記アプリケーションが、前記データを格納アクセスしようとする格納先を検出する格納先検出手順と、

前記格納先検出手順によって検出された前記データの格納先が前記保護領域であるかどうか判定する格納先判定手順と、

前記格納先判定手順によって判定された前記データの格納先が前記保護領域でない場合、前記データの格納を禁止する格納禁止手順と、

をコンピュータで実行するファイルアクセス制限プログラム。A file access restriction program for restricting an application from accessing stored data,

A storage location detection procedure for detecting the storage location where the application that has read data stored in the protected area where the data to be protected is stored is to be accessed for storing the data,

A storage location determination procedure for determining whether the storage location of the data detected by the storage location detection procedure is the protection area;

If the storage location of the data determined by the storage location determination procedure is not the protection area, a storage prohibition procedure that prohibits storage of the data;

A file access restriction program that runs on a computer.

保護されるべきデータが納められた保護領域に格納されたデータを読み込みアクセスするアプリケーションに固有の識別情報が、前記識別情報があらかじめ登録されたアプリケーション登録テーブルに存在するか否かを判定する読み込み時判定手順と、

前記読み込み時判定手順において、前記アプリケーションの識別情報が前記アプリケーション登録テーブルに存在しないと判定された場合、前記識別情報を前記アプリケーション登録テーブルに登録する識別情報登録手順と、

前記識別情報登録手順によって登録された前記識別情報を有する前記アプリケーションのみに対して前記保護領域に格納されたデータを読み込みアクセスを許容する読み込み許可手順とを、

コンピュータで実行するファイルアクセス制限プログラム。A file access restriction program for restricting an application from accessing stored data,

When reading the data stored in the protected area where the data to be protected is stored, the identification information unique to the application to be accessed determines whether the identification information exists in an application registration table registered in advance. A judgment procedure;

In the reading determination step, when it is determined that the identification information of the application does not exist in the application registration table, an identification information registration step of registering the identification information in the application registration table,

A read permission procedure for permitting read access to data stored in the protected area only for the application having the identification information registered by the identification information registration procedure,

A file access restriction program that runs on a computer.

さらに、コンピュータで実行する請求項2に記載のファイルアクセス制限プログラム。When the access of the application that has read and accessed the data stored in the protected area is terminated, an identification information deletion procedure of deleting the identification information of the application registered in the application registration table by the identification information registration procedure,

The file access restriction program according to claim 2, further executed by a computer.

前記格納時判定手順において、前記アプリケーションの識別情報が前記アプリケーション登録テーブルに存在しないと判定された場合、前記アプリケーションに対して前記データを前記保護領域へ格納することを許容する格納許可手順とを、

さらに、コンピュータで実行する請求項2または3に記載のファイルアクセス制限プログラム。Data, a storage-time determination procedure for determining whether or not identification information unique to an application that accesses and stores the protected area exists in the application registration table;

In the storage determination step, when it is determined that the application identification information does not exist in the application registration table, a storage permission procedure that allows the application to store the data in the protection area,

The file access restriction program according to claim 2, further executed by a computer.

さらにコンピュータで実行する請求項2〜4のいずれか1つに記載のファイルアクセス制限プログラム。Registering the identification information of the application and reading the data stored in the protected area, paste a part or all of the copy data on the start screen of the application having identification information other than the registered identification information. Sticking prohibition procedure to prohibit attaching,

The file access restriction program according to any one of claims 2 to 4, further executed by a computer.

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2003096282A JP2004302995A (en) | 2003-03-31 | 2003-03-31 | File access restriction program |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2003096282A JP2004302995A (en) | 2003-03-31 | 2003-03-31 | File access restriction program |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| JP2004302995A true JP2004302995A (en) | 2004-10-28 |

Family

ID=33408399

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2003096282A Pending JP2004302995A (en) | 2003-03-31 | 2003-03-31 | File access restriction program |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP2004302995A (en) |

Cited By (9)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2006190182A (en) * | 2005-01-07 | 2006-07-20 | Ricoh Co Ltd | COMMUNICATION DEVICE, COMMUNICATION SYSTEM, COMMUNICATION DEVICE CONTROL METHOD, PROGRAM, AND RECORDING MEDIUM |

| WO2008075442A1 (en) * | 2006-12-19 | 2008-06-26 | Universal Solution Systems Inc. | Drive shield |

| JP2009205673A (en) * | 2008-02-01 | 2009-09-10 | Canon Electronics Inc | Memory device, information processing device, terminal device, and computer program |

| US7738854B2 (en) | 2005-09-15 | 2010-06-15 | Ntt Docomo, Inc. | External memory management apparatus and external memory management method |

| JP2010157169A (en) * | 2008-12-27 | 2010-07-15 | Canon It Solutions Inc | Information-processing device, printing-controlling method, and program |

| US8132262B2 (en) | 2005-09-15 | 2012-03-06 | Ntt Docomo, Inc. | External memory management apparatus and external memory management method |

| JP2012212197A (en) * | 2011-03-30 | 2012-11-01 | Fujitsu Ltd | File management method, file management device and file management program |

| JP2017084141A (en) * | 2015-10-28 | 2017-05-18 | サイエンスパーク株式会社 | Electronic data management method, management program, and program recording medium |

| CN113141777A (en) * | 2019-09-25 | 2021-07-20 | 株式会社日立制作所 | Computer system, data control method, and storage medium |

Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH0887440A (en) * | 1994-09-16 | 1996-04-02 | Toshiba Corp | Data input / output management device and data input / output management method |

| JP2002288030A (en) * | 2001-03-27 | 2002-10-04 | Hitachi Software Eng Co Ltd | Program for prohibition of data taking-out |

-

2003

- 2003-03-31 JP JP2003096282A patent/JP2004302995A/en active Pending

Patent Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH0887440A (en) * | 1994-09-16 | 1996-04-02 | Toshiba Corp | Data input / output management device and data input / output management method |

| JP2002288030A (en) * | 2001-03-27 | 2002-10-04 | Hitachi Software Eng Co Ltd | Program for prohibition of data taking-out |

Cited By (9)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2006190182A (en) * | 2005-01-07 | 2006-07-20 | Ricoh Co Ltd | COMMUNICATION DEVICE, COMMUNICATION SYSTEM, COMMUNICATION DEVICE CONTROL METHOD, PROGRAM, AND RECORDING MEDIUM |

| US7738854B2 (en) | 2005-09-15 | 2010-06-15 | Ntt Docomo, Inc. | External memory management apparatus and external memory management method |

| US8132262B2 (en) | 2005-09-15 | 2012-03-06 | Ntt Docomo, Inc. | External memory management apparatus and external memory management method |

| WO2008075442A1 (en) * | 2006-12-19 | 2008-06-26 | Universal Solution Systems Inc. | Drive shield |

| JP2009205673A (en) * | 2008-02-01 | 2009-09-10 | Canon Electronics Inc | Memory device, information processing device, terminal device, and computer program |

| JP2010157169A (en) * | 2008-12-27 | 2010-07-15 | Canon It Solutions Inc | Information-processing device, printing-controlling method, and program |

| JP2012212197A (en) * | 2011-03-30 | 2012-11-01 | Fujitsu Ltd | File management method, file management device and file management program |

| JP2017084141A (en) * | 2015-10-28 | 2017-05-18 | サイエンスパーク株式会社 | Electronic data management method, management program, and program recording medium |

| CN113141777A (en) * | 2019-09-25 | 2021-07-20 | 株式会社日立制作所 | Computer system, data control method, and storage medium |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US10404708B2 (en) | System for secure file access | |

| JP4287485B2 (en) | Information processing apparatus and method, computer-readable recording medium, and external storage medium | |

| US7536524B2 (en) | Method and system for providing restricted access to a storage medium | |

| US9881013B2 (en) | Method and system for providing restricted access to a storage medium | |

| JP4007873B2 (en) | Data protection program and data protection method | |

| US8234477B2 (en) | Method and system for providing restricted access to a storage medium | |

| US8621605B2 (en) | Method for reducing the time to diagnose the cause of unexpected changes to system files | |

| JP4828199B2 (en) | System and method for integrating knowledge base of anti-virus software applications | |

| US10650158B2 (en) | System and method for secure file access of derivative works | |

| US20080244738A1 (en) | Access control | |

| JP2010182319A (en) | Application level access privilege to storage area on computer device | |

| US8336097B2 (en) | Apparatus and method for monitoring and protecting system resources from web browser | |

| CN101414329B (en) | Delete just in the method for operating virus | |

| JP2004302995A (en) | File access restriction program | |

| JP2009223787A (en) | Information processor and processing method, and program | |

| CN112567349B (en) | Hardware protection of files in integrated circuit devices | |

| CN101853223B (en) | User terminal apparatus and control method thereof | |

| JP4444604B2 (en) | Access control device and program thereof | |

| KR101233810B1 (en) | Apparatus and method of managing system resources of computer and processes | |

| JP4516598B2 (en) | How to control document copying | |

| JP2008234539A (en) | Information processing apparatus, file processing method, and program | |

| JP2021174432A (en) | Electronic data management method, electronic data management device, and program and storage medium for the same | |

| JP2009169868A (en) | Storage area access device and storage area access method | |

| JP2011076541A (en) | Information leakage prevention program and starting recording program | |

| CN115510471A (en) | Authority management method, computer readable storage medium, system and device |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20040726 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20070412 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20070424 |

|

| A02 | Decision of refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A02 Effective date: 20070904 |