JP5111618B2 - Macテーブルのオーバーフロー攻撃に対する防御を容易にすること - Google Patents

Macテーブルのオーバーフロー攻撃に対する防御を容易にすること Download PDFInfo

- Publication number

- JP5111618B2 JP5111618B2 JP2010541881A JP2010541881A JP5111618B2 JP 5111618 B2 JP5111618 B2 JP 5111618B2 JP 2010541881 A JP2010541881 A JP 2010541881A JP 2010541881 A JP2010541881 A JP 2010541881A JP 5111618 B2 JP5111618 B2 JP 5111618B2

- Authority

- JP

- Japan

- Prior art keywords

- mac address

- mac

- category

- timeout value

- addresses

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

- 238000000034 method Methods 0.000 claims description 21

- 230000007246 mechanism Effects 0.000 claims description 12

- 230000002457 bidirectional effect Effects 0.000 claims description 6

- 230000004044 response Effects 0.000 claims description 3

- 101100059544 Arabidopsis thaliana CDC5 gene Proteins 0.000 description 19

- 101150115300 MAC1 gene Proteins 0.000 description 19

- 101100244969 Arabidopsis thaliana PRL1 gene Proteins 0.000 description 15

- 102100039558 Galectin-3 Human genes 0.000 description 15

- 101100454448 Homo sapiens LGALS3 gene Proteins 0.000 description 15

- 101150051246 MAC2 gene Proteins 0.000 description 15

- 230000008901 benefit Effects 0.000 description 6

- 230000006870 function Effects 0.000 description 3

- 238000012545 processing Methods 0.000 description 3

- 238000013459 approach Methods 0.000 description 2

- 230000008859 change Effects 0.000 description 2

- 238000004891 communication Methods 0.000 description 2

- 230000007423 decrease Effects 0.000 description 2

- 230000008569 process Effects 0.000 description 2

- 238000012546 transfer Methods 0.000 description 2

- 230000005540 biological transmission Effects 0.000 description 1

- 238000004590 computer program Methods 0.000 description 1

- 238000013500 data storage Methods 0.000 description 1

- 230000007123 defense Effects 0.000 description 1

- 230000000593 degrading effect Effects 0.000 description 1

- 238000007726 management method Methods 0.000 description 1

- 238000012986 modification Methods 0.000 description 1

- 230000004048 modification Effects 0.000 description 1

- 238000012552 review Methods 0.000 description 1

- 238000012559 user support system Methods 0.000 description 1

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/46—Interconnection of networks

- H04L12/4604—LAN interconnection over a backbone network, e.g. Internet, Frame Relay

- H04L12/462—LAN interconnection over a bridge based backbone

- H04L12/4625—Single bridge functionality, e.g. connection of two networks over a single bridge

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L49/00—Packet switching elements

- H04L49/25—Routing or path finding in a switch fabric

- H04L49/251—Cut-through or wormhole routing

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L49/00—Packet switching elements

- H04L49/35—Switches specially adapted for specific applications

- H04L49/351—Switches specially adapted for specific applications for local area network [LAN], e.g. Ethernet switches

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1441—Countermeasures against malicious traffic

- H04L63/1466—Active attacks involving interception, injection, modification, spoofing of data unit addresses, e.g. hijacking, packet injection or TCP sequence number attacks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2463/00—Additional details relating to network architectures or network communication protocols for network security covered by H04L63/00

- H04L2463/145—Detection or countermeasures against cache poisoning

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1441—Countermeasures against malicious traffic

- H04L63/1458—Denial of Service

Landscapes

- Engineering & Computer Science (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Computer Security & Cryptography (AREA)

- Computer Hardware Design (AREA)

- Computing Systems (AREA)

- General Engineering & Computer Science (AREA)

- Data Exchanges In Wide-Area Networks (AREA)

- Small-Scale Networks (AREA)

Description

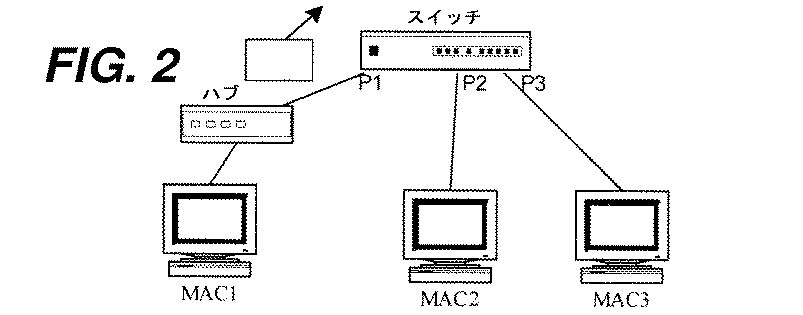

ネットワークは、それぞれスイッチ(すなわちSwitch)のポートp1、p2、およびp3に接続されたMACアドレスMAC1、MAC2、およびMAC3を有する3つのホストマシンを含む。3つのホストマシンはそれぞれMAC1、MAC2、およびMAC3と呼ばれる。MAC1とスイッチとの間にハブ(すなわちHUB)が接続されている。スイッチが起動するとスイッチのMACテーブルが消去される。

Claims (10)

- MACテーブルのオーバーフロー攻撃に対して防御するための方法であって、

MACテーブル内の複数のMACアドレスのそれぞれが対応する一方向トラフィックまたは双方向トラフィックを有するかどうかを決定するステップと、

対応する双方向トラフィックを有するそれぞれのMACアドレスを、MACアドレスの第1カテゴリと指定するステップと

対応する一方向トラフィックを有するそれぞれのMACアドレスを、MACアドレスの第2カテゴリと指定するステップと、

規定のペナルティしきい値を超えるMACアドレスの第2カテゴリと指定された前記MACアドレスの数に応じて、MACアドレスの第2カテゴリと指定された前記MACアドレスの少なくとも一部のタイムアウト値が、MACアドレスの第1カテゴリと指定された前記MACアドレスのタイムアウト値よりも少なくなるようにするステップとを含む、方法。 - 前記決定するステップ、前記指定するステップ、および前記少なくなるようにするステップが全てポートごとのベースで実行される、請求項1に記載の方法。

- 前記MACアドレスの第1カテゴリと第2カテゴリのタイムアウト値が、初めに共通のデフォルトタイムアウト値に設定され、

MACアドレスの第2カテゴリと指定された前記MACアドレスの少なくとも一部のタイムアウト値が、MACアドレスの第1カテゴリと指定された前記MACアドレスのタイムアウト値より少なくなるようにするステップが、MACアドレスの第2カテゴリと指定された前記MACアドレスのタイムアウト値を、該規定のペナルティしきい値を超えるMACアドレスの第2カテゴリと指定された前記MACアドレスの数に応じて前記デフォルトタイムアウト値に対して減らされた値に設定するステップを含む、請求項1に記載の方法。 - それぞれの規定の廃棄しきい値を超えるMACアドレスの第2カテゴリと指定された前記MACアドレスの数に応じて、MACアドレスの第2カテゴリと指定された前記MACアドレスの少なくとも一部に関連付けられるトラフィックを廃棄するステップをさらに含む、請求項3に記載の方法。

- タイムアウト値を減らされた値に設定するステップが、

MACアドレスの第2カテゴリと指定された前記MACアドレスのタイムアウト値を、第1の規定のペナルティしきい値を超えるMACアドレスの第2カテゴリと指定された前記MACアドレスの数に応じて前記デフォルトタイムアウト値に対して第1の減らされた値に設定するステップと、

MACアドレスの第2カテゴリと指定された前記MACアドレスのタイムアウト値を、第1の規定のペナルティしきい値よりも大きい第2の規定のペナルティしきい値を超えるMACアドレスの第2カテゴリと指定された前記MACアドレスの数に応じて前記デフォルトタイムアウト値に対して第2の減らされた値に設定するステップとを含む、請求項3に記載の方法。 - 複数のMACアドレスエントリを内部に有するMACテーブルであって、前記エントリのそれぞれがそれぞれのMACアドレス、それぞれのMACアドレスカテゴリ、およびそれぞれのタイムアウト値を指定し、それぞれのMACアドレスカテゴリが一方向トラフィックに対応するMACアドレスカテゴリおよび双方向トラフィックに対応するMACアドレスカテゴリのうちの1つであるMACテーブルと、

前記一方向トラフィックMACアドレスカテゴリを指定するMACアドレスエントリの数の増加が規定のペナルティしきい値を超える時を判定するように構成された超過決定メカニズムと、

MACアドレスカテゴリによって前記タイムアウト値を調整するように構成されたタイムアウト値調整メカニズムであって、前記調整することが前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリの少なくとも一部のタイムアウト値がデフォルトタイムアウト値より少なくなるようにすることを含むタイムアウト値調整メカニズムとを備える、イーサネット(登録商標)スイッチ。 - 前記判定および前記調整がポートごとのベースで実行される、請求項6に記載のスイッチ。

- 超過決定メカニズムが、

前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリの数の増加が第1の規定のペナルティしきい値を超える時、

前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリの数の増加が第2の規定のペナルティしきい値を超える時、および、

前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリの数の増加が規定の廃棄しきい値を超える時を判定するように構成され、

タイムアウト値調整メカニズムが、

前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリ内のタイムアウト値を、第1の規定のペナルティしきい値を超える前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリの数に応じてデフォルトタイムアウト値に対して第1の減らされた値に設定し、

前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリ内のタイムアウト値を、第2の規定のペナルティしきい値を超える前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリの数に応じて前記デフォルトタイムアウト値に対して第2の減らされた値に設定し、

該既定の廃棄しきい値を超える前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリの数に応じて前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリの少なくとも一部に関連付けられるトラフィックを廃棄するように構成される、請求項6に記載のスイッチ。 - 超過決定メカニズムが、前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリの数が現在減らされたタイムアウト値に対応する該第1の規定のペナルティしきい値を下回る時を判定するように構成され、

タイムアウト値調整メカニズムが前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリのタイムアウト値を、現在減らされたタイムアウト値に対応する第1の規定のペナルティしきい値から後退する前記一方向トラフィックMACアドレスカテゴリを指定する前記MACアドレスエントリの数に応じて現在減らされたタイムアウト値ほど減らされないタイムアウト値に設定するように構成される、請求項8に記載のスイッチ。 - 前記判定および前記調整がポートごとのベースで実行される、請求項8に記載のスイッチ。

Applications Claiming Priority (3)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US12/008,535 US8180874B2 (en) | 2008-01-11 | 2008-01-11 | Facilitating defense against MAC table overflow attacks |

| US12/008,535 | 2008-01-11 | ||

| PCT/IB2009/051972 WO2009093224A2 (en) | 2008-01-11 | 2009-01-08 | Facilitating defense against mac table overflow attacks |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2011509619A JP2011509619A (ja) | 2011-03-24 |

| JP5111618B2 true JP5111618B2 (ja) | 2013-01-09 |

Family

ID=40851635

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2010541881A Expired - Fee Related JP5111618B2 (ja) | 2008-01-11 | 2009-01-08 | Macテーブルのオーバーフロー攻撃に対する防御を容易にすること |

Country Status (7)

| Country | Link |

|---|---|

| US (1) | US8180874B2 (ja) |

| EP (1) | EP2260628B1 (ja) |

| JP (1) | JP5111618B2 (ja) |

| KR (1) | KR101171545B1 (ja) |

| CN (1) | CN101911648B (ja) |

| AT (1) | ATE524009T1 (ja) |

| WO (1) | WO2009093224A2 (ja) |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US8758713B2 (en) | 2007-05-07 | 2014-06-24 | The Honjo Chemical Corporation | Method for photooxidation of carbon monoxide in gas phase to carbon dioxide |

Families Citing this family (18)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| EP2009862B1 (en) * | 2007-06-29 | 2012-11-14 | Nokia Siemens Networks Oy | Method for protection a network through port blocking |

| US8379522B2 (en) * | 2010-01-15 | 2013-02-19 | Alcatel Lucent | Link aggregation flood control |

| US11082665B2 (en) | 2010-11-05 | 2021-08-03 | Razberi Secure Technologies, Llc | System and method for a security system |

| US10477158B2 (en) * | 2010-11-05 | 2019-11-12 | Razberi Technologies, Inc. | System and method for a security system |

| CN102404148A (zh) * | 2011-11-22 | 2012-04-04 | 华为技术有限公司 | 一种mac地址表管理方法及装置 |

| CN103095717B (zh) * | 2013-01-28 | 2015-11-25 | 杭州华三通信技术有限公司 | 防止mac地址表溢出攻击的方法及网络设备 |

| US10419267B2 (en) | 2014-01-22 | 2019-09-17 | Lenovo Enterprise Solutions (Singapore) Pte. Ltd. | Network control software notification with advance learning |

| US20150207664A1 (en) * | 2014-01-22 | 2015-07-23 | International Business Machines Corporation | Network control software notification with denial of service protection |

| US9912615B2 (en) * | 2015-02-05 | 2018-03-06 | Verizon Patent And Licensing Inc. | Dynamic removal of MAC table entries based on a MAC table fullness level |

| CN106603736B (zh) * | 2015-10-20 | 2020-05-19 | 中兴通讯股份有限公司 | Mac地址处理方法及装置 |

| US10313153B2 (en) * | 2017-02-27 | 2019-06-04 | Cisco Technology, Inc. | Adaptive MAC grouping and timeout in EVPN environments using machine learning |

| GB2574468B (en) * | 2018-06-08 | 2020-08-26 | F Secure Corp | Detecting a remote exploitation attack |

| US11044253B2 (en) * | 2018-10-31 | 2021-06-22 | Bank Of America Corporation | MAC authentication bypass endpoint database access control |

| US10764315B1 (en) * | 2019-05-08 | 2020-09-01 | Capital One Services, Llc | Virtual private cloud flow log event fingerprinting and aggregation |

| FI128961B (en) * | 2020-02-19 | 2021-04-15 | Telia Co Ab | Management of network addresses |

| US11336647B2 (en) * | 2020-09-30 | 2022-05-17 | Juniper Networks, Inc. | Error handling for media access control security |

| US11445439B1 (en) * | 2021-03-01 | 2022-09-13 | Charter Communications Operating, Llc | Managing power over ethernet through a switch |

| WO2024111109A1 (ja) * | 2022-11-25 | 2024-05-30 | 三菱電機株式会社 | 通信装置 |

Family Cites Families (10)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US2007230A (en) * | 1933-08-08 | 1935-07-09 | Wade John Ross | Boiler |

| US7274665B2 (en) | 2002-09-30 | 2007-09-25 | Intel Corporation | Packet storm control |

| US7668948B2 (en) * | 2002-12-31 | 2010-02-23 | Intel Corporation | Staggered time zones |

| US20050141537A1 (en) * | 2003-12-29 | 2005-06-30 | Intel Corporation A Delaware Corporation | Auto-learning of MAC addresses and lexicographic lookup of hardware database |

| US7508757B2 (en) * | 2004-10-15 | 2009-03-24 | Alcatel Lucent | Network with MAC table overflow protection |

| CN1822565A (zh) * | 2004-10-15 | 2006-08-23 | 阿尔卡特公司 | 具有mac表溢出保护的网络 |

| JP4481147B2 (ja) * | 2004-10-28 | 2010-06-16 | 富士通株式会社 | Macアドレス学習装置 |

| JP2007067515A (ja) * | 2005-08-29 | 2007-03-15 | Nec Corp | Lanスイッチ及びmacアドレス学習方法並びにプログラム |

| JP2007266850A (ja) | 2006-03-28 | 2007-10-11 | Fujitsu Ltd | 伝送装置 |

| CN100438439C (zh) * | 2006-05-19 | 2008-11-26 | 华为技术有限公司 | 一种防止mac地址欺骗的方法 |

-

2008

- 2008-01-11 US US12/008,535 patent/US8180874B2/en not_active Expired - Fee Related

-

2009

- 2009-01-08 KR KR1020107015258A patent/KR101171545B1/ko not_active Expired - Fee Related

- 2009-01-08 WO PCT/IB2009/051972 patent/WO2009093224A2/en not_active Ceased

- 2009-01-08 CN CN200980101945XA patent/CN101911648B/zh not_active Expired - Fee Related

- 2009-01-08 JP JP2010541881A patent/JP5111618B2/ja not_active Expired - Fee Related

- 2009-01-08 EP EP09703949A patent/EP2260628B1/en not_active Not-in-force

- 2009-01-08 AT AT09703949T patent/ATE524009T1/de not_active IP Right Cessation

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US8758713B2 (en) | 2007-05-07 | 2014-06-24 | The Honjo Chemical Corporation | Method for photooxidation of carbon monoxide in gas phase to carbon dioxide |

Also Published As

| Publication number | Publication date |

|---|---|

| WO2009093224A3 (en) | 2009-12-17 |

| ATE524009T1 (de) | 2011-09-15 |

| KR20100095626A (ko) | 2010-08-31 |

| EP2260628B1 (en) | 2011-09-07 |

| CN101911648B (zh) | 2013-10-16 |

| KR101171545B1 (ko) | 2012-08-06 |

| US8180874B2 (en) | 2012-05-15 |

| US20090182854A1 (en) | 2009-07-16 |

| JP2011509619A (ja) | 2011-03-24 |

| EP2260628A2 (en) | 2010-12-15 |

| WO2009093224A2 (en) | 2009-07-30 |

| CN101911648A (zh) | 2010-12-08 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP5111618B2 (ja) | Macテーブルのオーバーフロー攻撃に対する防御を容易にすること | |

| TWI495301B (zh) | 控制封包的階層式速率限制 | |

| CN103621038B (zh) | 中间件机器环境中支持子网管理数据包防火墙限制和业务保护中的至少一项的系统和方法 | |

| JP6793056B2 (ja) | 通信装置及びシステム及び方法 | |

| CN107005483B (zh) | 用于高性能网络结构安全的技术 | |

| EP2570954A1 (en) | Method, device and system for preventing distributed denial of service attack in cloud system | |

| JP4320603B2 (ja) | 加入者回線収容装置およびパケットフィルタリング方法 | |

| CN101170515B (zh) | 一种处理报文的方法、系统和网关设备 | |

| EP2309685A1 (en) | A method and apparatus for realizing forwarding the reversal transmission path of the unique address | |

| CN101345743A (zh) | 防止利用地址解析协议进行网络攻击的方法及其系统 | |

| CN107690004B (zh) | 地址解析协议报文的处理方法及装置 | |

| US20170237769A1 (en) | Packet transfer method and packet transfer apparatus | |

| CN100420197C (zh) | 一种实现网络设备防攻击的方法 | |

| CN104702560A (zh) | 一种防止报文攻击方法及装置 | |

| CN101980496A (zh) | 报文处理方法和系统、交换机和接入服务器设备 | |

| KR100533785B1 (ko) | Dhcp 패킷을 이용한 동적 ip 주소할당 환경에서의arp/ip 스푸핑 자동 방지 방법 | |

| RU2602333C2 (ru) | Сетевая система, способ обработки пакетов и носитель записи | |

| WO2017063578A1 (zh) | 数据报文处理方法及装置 | |

| US8788823B1 (en) | System and method for filtering network traffic | |

| JP2010239591A (ja) | ネットワークシステム、中継装置、およびネットワーク制御方法 | |

| CN107395615B (zh) | 一种打印机安全防护的方法和装置 | |

| CN111901284A (zh) | 流量控制方法及系统 | |

| US7826447B1 (en) | Preventing denial-of-service attacks employing broadcast packets | |

| US10050937B1 (en) | Reducing impact of network attacks in access networks | |

| CN102045302A (zh) | 网络攻击的防范方法、业务控制节点及接入节点 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20120126 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20120207 |

|

| A601 | Written request for extension of time |

Free format text: JAPANESE INTERMEDIATE CODE: A601 Effective date: 20120501 |

|

| A602 | Written permission of extension of time |

Free format text: JAPANESE INTERMEDIATE CODE: A602 Effective date: 20120510 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20120802 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20120911 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20121009 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20151019 Year of fee payment: 3 |

|

| R150 | Certificate of patent or registration of utility model |

Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| LAPS | Cancellation because of no payment of annual fees | ||

| S111 | Request for change of ownership or part of ownership |

Free format text: JAPANESE INTERMEDIATE CODE: R313113 |

|

| S531 | Written request for registration of change of domicile |

Free format text: JAPANESE INTERMEDIATE CODE: R313531 |

|

| R371 | Transfer withdrawn |

Free format text: JAPANESE INTERMEDIATE CODE: R371 |