JP7585569B2 - 情報処理システム、情報処理方法、及びプログラム - Google Patents

情報処理システム、情報処理方法、及びプログラム Download PDFInfo

- Publication number

- JP7585569B2 JP7585569B2 JP2021030478A JP2021030478A JP7585569B2 JP 7585569 B2 JP7585569 B2 JP 7585569B2 JP 2021030478 A JP2021030478 A JP 2021030478A JP 2021030478 A JP2021030478 A JP 2021030478A JP 7585569 B2 JP7585569 B2 JP 7585569B2

- Authority

- JP

- Japan

- Prior art keywords

- information

- attack

- network

- log data

- vehicle

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/50—Monitoring users, programs or devices to maintain the integrity of platforms, e.g. of processors, firmware or operating systems

- G06F21/55—Detecting local intrusion or implementing counter-measures

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/40—Bus networks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L41/00—Arrangements for maintenance, administration or management of data switching networks, e.g. of packet switching networks

- H04L41/12—Discovery or management of network topologies

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1408—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic by monitoring network traffic

- H04L63/1416—Event detection, e.g. attack signature detection

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1408—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic by monitoring network traffic

- H04L63/1425—Traffic logging, e.g. anomaly detection

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/01—Protocols

- H04L67/12—Protocols specially adapted for proprietary or special-purpose networking environments, e.g. medical networks, sensor networks, networks in vehicles or remote metering networks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/40—Bus networks

- H04L2012/40208—Bus networks characterized by the use of a particular bus standard

- H04L2012/40215—Controller Area Network CAN

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- General Engineering & Computer Science (AREA)

- Computing Systems (AREA)

- Computer Hardware Design (AREA)

- Software Systems (AREA)

- Theoretical Computer Science (AREA)

- Health & Medical Sciences (AREA)

- General Health & Medical Sciences (AREA)

- Medical Informatics (AREA)

- Physics & Mathematics (AREA)

- General Physics & Mathematics (AREA)

- Small-Scale Networks (AREA)

Description

図1は、一実施形態に係る情報処理システムの全体構成の例を示す図である。情報処理システム1は、例えば、通信ネットワークを介して、互いに通信可能なSOC(Security Operation Center)サーバ10、及びSIRT(Security Incident Response Team)サーバ40等を有する。

図2は、一実施形態に係る車載ネットワークの一例を示している。なお、車両20に搭載される車載ネットワーク100の構成は、車両メーカによって異なるため、図2に示す車載ネットワーク100の構成は、あくまで一例である。

車載ネットワーク100に含まれるゲートウェイ200、外部通信装置260、及びECU250等の構成要素は、自己の動作履歴等を示すログデータを継続的に取得し、取得したログデータを、ログサーバ30等に送信する機能を有している。

例えば、車載ネットワーク100に対する攻撃に対して対策を行うためには、複数の段階から構成される攻撃において、当該攻撃に加担又は関与したシステムの構成要素を特定した上で、攻撃により発生し得る事象を明確化することが望ましい。特に、図2に示すように複数のネットワーク、及び通信プロトコルを含む車載ネットワーク100等では、攻撃に加担又は関与したシステムの構成要素を特定せずに、攻撃が成功した要因や攻撃により発生しうる事象を明確化することは困難である。

図2のECU250、ゲートウェイ200、移動通信装置261、及びV2X通信装置262等は、例えば、図3に示すようなコンピュータ300のハードウェア構成を有している。また、図1のSOCサーバ10、SIRTサーバ40、ログサーバ30、及び外部サーバ50等は、例えば、1つ以上のコンピュータ300によって構成される。

(SOCサーバの機能構成)

図4は、一実施形態に係るSOCサーバの機能構成の例を示す図である。SOCサーバ10は、SOCサーバ10が備える1つ以上のコンピュータ300で所定のプログラムを実行することにより、取得部401、推定部402、及び出力部403等を実現している。なお、上記の各機能構成のうち、少なくとも一部は、ハードウェアによって実現されるものであっても良い。

図5は、一実施形態に係る推定部の機能構成の例を示す図である。推定部402は、例えば、構成情報取得部501、関連ログ抽出部502、構成要素特定部503、接続関係特定部504、及び攻撃経路特定部505等を有する。

図11は、一実施形態に係るログデータの例を示す図である。図11の例では、ログデータ31には、項目として、検知日時、車両識別情報、センサ名、ECU名、入力インタフェース名、出力インタフェース名、送信元MACアドレス、送信先MACアドレス、アプリケーション識別子、CAN ID、及び検知イベント等の情報が含まれる。

続いて、本実施形態に係る情報処理方法の処理の流れについて説明する。

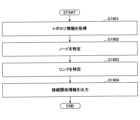

図12は、一実施形態に係るSOCサーバの処理の例を示すフローチャートである。ここでは、図4、5で説明したSOCサーバ10、及び推定部402が実行する処理の概要について説明する。なお、詳細な処理内容については、図13~21を用いて後述する。

図13は、一実施形態に係る関連ログ抽出処理の例を示すフローチャートである。この処理は、図12のステップS1204で、関連ログ抽出部502が実行する関連ログの抽出処理の一例を示している。

図17は、一実施形態に係る構成要素の特定処理の例を示すフローチャートである。この処理は、図12のステップS1205において、構成要素特定部503が実行する構成要素の特定処理の一例を示している。

図19は、一実施形態に係る接続関係の特定処理の例を示すフローチャートである。この処理は、例えば、図12のステップS1206において、接続関係特定部504が実行する接続関係の特定処理の一例を示している。

図21は、一実施形態に係る攻撃経路の特定処理の例を示すフローチャートである。この処理は、例えば、図12のステップS1207において、攻撃経路特定部505が実行する攻撃経路の特定処理の一例を示している。

31 ログデータ

100 車載ネットワーク(ネットワーク)

200 ゲートウェイ

250 ECU(電子制御装置)

261 移動通信装置

262 V2X通信装置

401 取得部

402 推定部

403 出力部

410 ネットワーク構成情報

600 トポロジ情報

2010 接続関係情報(接続関係を示す情報)

2210 攻撃経路情報(攻撃経路の情報)

Claims (9)

- 車両に搭載されるネットワーク、及び前記ネットワークを介して通信を行う複数の構成要素を含むシステムのログデータを取得する取得部と、

前記車両で攻撃が検知された場合、前記車両に対応する前記ネットワークに含まれる前記構成要素の間の通信パターンの情報を含むネットワーク構成情報を取得する構成情報取得部と、

前記取得部が取得したログデータに基づいて、前記攻撃に関連する前記構成要素を特定する構成要素特定部と、

前記通信パターンの情報を用いて、前記攻撃の進行方向を特定する攻撃経路特定部と、

前記攻撃の進行方向に基づいて、前記攻撃に関連する前記構成要素をノードとし、前記攻撃に関連するノード間の通信経路をリンクとした有向グラフで、前記攻撃の進行方向を示す1つ以上の攻撃経路の情報を出力する出力部と、

を有する、情報処理システム。 - 前記取得部が取得した前記ログデータから、前記攻撃に関連するログデータを抽出する関連ログ抽出部を有し、

前記構成要素特定部は、前記攻撃に関連するログデータから、前記攻撃に関連する前記構成要素を特定する、請求項1に記載の情報処理システム。 - 前記ネットワーク構成情報は、前記ネットワークのトポロジの情報を含む、請求項1に記載の情報処理システム。

- 前記ネットワークのトポロジの情報を用いて、前記攻撃の経路に関連する前記構成要素の間の接続関係を特定する、請求項3に記載の情報処理システム。

- 前記ネットワーク構成情報は、前記ネットワークに含まれる各構成要素に接続する通信路の情報を含む、請求項1乃至4のいずれか一項に記載の情報処理システム。

- 前記ネットワーク構成情報は、前記ネットワークに接続する前記複数の構成要素に対応する通信アドレス、又は識別情報の情報を含む、請求項1乃至4のいずれか一項に記載の情報処理システム。

- 前記1つ以上の攻撃経路の情報は、当該攻撃経路に含まれる電子制御装置の情報を含む、請求項1乃至4のいずれか一項に記載の情報処理システム。

- 情報処理システムが、

車両に搭載されるネットワーク、及び前記ネットワークを介して通信を行う複数の構成要素を含むステムのログデータを取得するログデータ取得処理と、

前記車両で攻撃が検知された場合、前記車両に対応する前記ネットワークに含まれる前記構成要素の間の通信パターンの情報を含むネットワーク構成情報を取得する処理と、

前記ログデータ取得処理で取得したログデータに基づいて、前記攻撃に関連する前記構成要素を特定する処理と、

前記通信パターンの情報を用いて、前記攻撃の進行方向を特定する処理と、

前記攻撃の進行方向に基づいて、前記攻撃に関連する前記構成要素をノードとし、前記攻撃に関連するノード間の通信経路をリンクとした有向グラフで、前記攻撃の進行方向を示す1つ以上の攻撃経路の情報を出力する処理と、

を実行する、情報処理方法。 - 請求項8に記載の情報処理方法を情報処理システムに実行させる、プログラム。

Priority Applications (5)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2021030478A JP7585569B2 (ja) | 2021-02-26 | 2021-02-26 | 情報処理システム、情報処理方法、及びプログラム |

| PCT/JP2022/006735 WO2022181495A1 (ja) | 2021-02-26 | 2022-02-18 | 情報処理システム、情報処理方法、及びプログラム |

| CN202280016035.7A CN116917893A (zh) | 2021-02-26 | 2022-02-18 | 信息处理系统、信息处理方法和程序 |

| EP22759531.1A EP4300332A4 (en) | 2021-02-26 | 2022-02-18 | INFORMATION PROCESSING SYSTEM, INFORMATION PROCESSING METHOD, AND PROGRAM |

| US18/362,247 US12363144B2 (en) | 2021-02-26 | 2023-07-31 | Information processing system, information processing method, and program for detecting malicious in-vehicle network attack vectors |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2021030478A JP7585569B2 (ja) | 2021-02-26 | 2021-02-26 | 情報処理システム、情報処理方法、及びプログラム |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2022131504A JP2022131504A (ja) | 2022-09-07 |

| JP7585569B2 true JP7585569B2 (ja) | 2024-11-19 |

Family

ID=83049361

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2021030478A Active JP7585569B2 (ja) | 2021-02-26 | 2021-02-26 | 情報処理システム、情報処理方法、及びプログラム |

Country Status (5)

| Country | Link |

|---|---|

| US (1) | US12363144B2 (ja) |

| EP (1) | EP4300332A4 (ja) |

| JP (1) | JP7585569B2 (ja) |

| CN (1) | CN116917893A (ja) |

| WO (1) | WO2022181495A1 (ja) |

Families Citing this family (9)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US10657262B1 (en) * | 2014-09-28 | 2020-05-19 | Red Balloon Security, Inc. | Method and apparatus for securing embedded device firmware |

| EP4295255A1 (en) * | 2021-02-17 | 2023-12-27 | University Of Plymouth | Method and system for dynamically assessing current risk associated with a maritime activity |

| JP7517223B2 (ja) * | 2021-03-29 | 2024-07-17 | 株式会社デンソー | 攻撃分析装置、攻撃分析方法、及び攻撃分析プログラム |

| JP2024041386A (ja) * | 2022-09-14 | 2024-03-27 | 株式会社デンソー | 攻撃分析装置、攻撃分析方法、及び攻撃分析プログラム |

| JP2024051323A (ja) * | 2022-09-30 | 2024-04-11 | 株式会社デンソー | ログ判定装置、ログ判定方法、ログ判定プログラム、及びログ判定システム |

| JP2024051321A (ja) * | 2022-09-30 | 2024-04-11 | 株式会社デンソー | ログ判定装置、ログ判定方法、ログ判定プログラム、及びログ判定システム |

| WO2024127788A1 (ja) * | 2022-12-13 | 2024-06-20 | パナソニックIpマネジメント株式会社 | 攻撃経路予測方法、攻撃経路予測装置及びプログラム |

| JP2024166652A (ja) * | 2023-05-19 | 2024-11-29 | 日立Astemo株式会社 | 情報処理装置 |

| WO2025013155A1 (ja) * | 2023-07-10 | 2025-01-16 | 三菱電機株式会社 | 送信元特定システム、制御装置、送信元特定方法、および送信元特定プログラム |

Citations (6)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2010152773A (ja) | 2008-12-26 | 2010-07-08 | Mitsubishi Electric Corp | 攻撃判定装置及び攻撃判定方法及びプログラム |

| JP2019050477A (ja) | 2017-09-08 | 2019-03-28 | 株式会社日立製作所 | インシデント分析装置およびその分析方法 |

| EP3490223A1 (en) | 2017-11-24 | 2019-05-29 | Bayerische Motoren Werke Aktiengesellschaft | System and method for simulating and foiling attacks on a vehicle on-board network |

| WO2020075808A1 (ja) | 2018-10-11 | 2020-04-16 | 日本電信電話株式会社 | 情報処理装置、ログ分析方法及びプログラム |

| JP2020119090A (ja) | 2019-01-21 | 2020-08-06 | エヌ・ティ・ティ・コミュニケーションズ株式会社 | 車両セキュリティ監視装置、方法及びプログラム |

| WO2020189669A1 (ja) | 2019-03-20 | 2020-09-24 | パナソニックIpマネジメント株式会社 | リスク分析装置及びリスク分析方法 |

Family Cites Families (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP6423402B2 (ja) * | 2015-12-16 | 2018-11-14 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | セキュリティ処理方法及びサーバ |

| RU2725033C2 (ru) * | 2018-03-30 | 2020-06-29 | Акционерное общество "Лаборатория Касперского" | Система и способ создания правил |

| US11012409B2 (en) * | 2018-03-30 | 2021-05-18 | Intel Corporation | Anomaly detection in a controller area network |

| JP7322588B2 (ja) | 2019-08-19 | 2023-08-08 | 株式会社豊田自動織機 | 繊維構造体及び繊維強化複合材 |

| WO2022107378A1 (ja) * | 2020-11-20 | 2022-05-27 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 攻撃解析装置、攻撃解析方法、および、プログラム |

-

2021

- 2021-02-26 JP JP2021030478A patent/JP7585569B2/ja active Active

-

2022

- 2022-02-18 WO PCT/JP2022/006735 patent/WO2022181495A1/ja not_active Ceased

- 2022-02-18 CN CN202280016035.7A patent/CN116917893A/zh active Pending

- 2022-02-18 EP EP22759531.1A patent/EP4300332A4/en active Pending

-

2023

- 2023-07-31 US US18/362,247 patent/US12363144B2/en active Active

Patent Citations (6)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2010152773A (ja) | 2008-12-26 | 2010-07-08 | Mitsubishi Electric Corp | 攻撃判定装置及び攻撃判定方法及びプログラム |

| JP2019050477A (ja) | 2017-09-08 | 2019-03-28 | 株式会社日立製作所 | インシデント分析装置およびその分析方法 |

| EP3490223A1 (en) | 2017-11-24 | 2019-05-29 | Bayerische Motoren Werke Aktiengesellschaft | System and method for simulating and foiling attacks on a vehicle on-board network |

| WO2020075808A1 (ja) | 2018-10-11 | 2020-04-16 | 日本電信電話株式会社 | 情報処理装置、ログ分析方法及びプログラム |

| JP2020119090A (ja) | 2019-01-21 | 2020-08-06 | エヌ・ティ・ティ・コミュニケーションズ株式会社 | 車両セキュリティ監視装置、方法及びプログラム |

| WO2020189669A1 (ja) | 2019-03-20 | 2020-09-24 | パナソニックIpマネジメント株式会社 | リスク分析装置及びリスク分析方法 |

Also Published As

| Publication number | Publication date |

|---|---|

| EP4300332A4 (en) | 2024-12-18 |

| EP4300332A1 (en) | 2024-01-03 |

| JP2022131504A (ja) | 2022-09-07 |

| CN116917893A (zh) | 2023-10-20 |

| US20230379344A1 (en) | 2023-11-23 |

| US12363144B2 (en) | 2025-07-15 |

| WO2022181495A1 (ja) | 2022-09-01 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP7585569B2 (ja) | 情報処理システム、情報処理方法、及びプログラム | |

| US11277427B2 (en) | System and method for time based anomaly detection in an in-vehicle communication | |

| EP3113529B1 (en) | System and method for time based anomaly detection in an in-vehicle communication network | |

| CN110463142B (zh) | 车辆异常检测服务器、车辆异常检测系统及车辆异常检测方法 | |

| US11277417B2 (en) | System and method of generating rules for blocking a computer attack on a vehicle | |

| US11005880B2 (en) | System and method of blocking a computer attack on a means of transportation | |

| CN113014464B (zh) | 异常检测方法、异常检测装置及异常检测系统 | |

| CN112514351A (zh) | 异常检测方法及装置 | |

| EP3547191B1 (en) | System and method of generating rules for blocking a computer attack on a vehicle | |

| CN111989678A (zh) | 信息处理装置、信息处理方法以及程序 | |

| JP2023046923A (ja) | 車両セキュリティ分析装置、方法およびそのプログラム | |

| Stachowski et al. | An assessment method for automotive intrusion detection system performance | |

| EP3547192B1 (en) | System and method of blocking a computer attack on a means of transportation | |

| Johanson et al. | Remote vehicle diagnostics over the internet using the DoIP protocol | |

| JP7670238B2 (ja) | 攻撃経路推定システム、攻撃経路推定装置、攻撃経路推定方法及びプログラム | |

| JP7523855B2 (ja) | 検知ルール出力方法、及び、セキュリティシステム | |

| JP7509091B2 (ja) | 攻撃分析装置、攻撃分析方法、及び攻撃分析プログラム | |

| WO2023223480A1 (ja) | 攻撃元特定システム、攻撃元特定装置、攻撃元特定方法及びプログラム | |

| US20250045396A1 (en) | Attack analysis device, attack analysis method, and storage medium | |

| US12615276B2 (en) | Anomaly detection device and anomaly detection method | |

| WO2024071049A1 (ja) | 攻撃分析装置、攻撃分析方法、及び攻撃分析プログラム | |

| Weiss | Security Testing in Safety-Critical Networks |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20240129 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20240730 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20240926 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20241008 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20241011 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 7585569 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |