JP2004178338A - 認証システム、および決済システム - Google Patents

認証システム、および決済システム Download PDFInfo

- Publication number

- JP2004178338A JP2004178338A JP2002344813A JP2002344813A JP2004178338A JP 2004178338 A JP2004178338 A JP 2004178338A JP 2002344813 A JP2002344813 A JP 2002344813A JP 2002344813 A JP2002344813 A JP 2002344813A JP 2004178338 A JP2004178338 A JP 2004178338A

- Authority

- JP

- Japan

- Prior art keywords

- payment

- entrance

- related data

- terminal

- card

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Landscapes

- Financial Or Insurance-Related Operations Such As Payment And Settlement (AREA)

- Devices For Checking Fares Or Tickets At Control Points (AREA)

Abstract

【課題】本発明は、ICカードを用いた高速な決済システムを提供することを目的とする。

【解決手段】本発明による決済システムは、決済端末が入場時に入口装置で生成した乱数を入口装置から受信し、退場時に暗号化した乱数を出口装置へ送信し、入口装置と出口装置に接続された管理装置にて入口装置で生成した乱数と出口装置で受信した暗号化した乱数を用いてICカードの認証をする。乱数の暗号化は入場後退場前にICカードにて行い、決済端末に格納しておく。決済に関する情報は入場前にICカードから決済端末に送信して決済端末が格納しておき、決済端末が入場時に入口装置に送信し、入口装置は管理装置に送信し、管理装置は上記認証が成功した場合に決済に関する情報を用いて決済処理をする。

【選択図】図1

【解決手段】本発明による決済システムは、決済端末が入場時に入口装置で生成した乱数を入口装置から受信し、退場時に暗号化した乱数を出口装置へ送信し、入口装置と出口装置に接続された管理装置にて入口装置で生成した乱数と出口装置で受信した暗号化した乱数を用いてICカードの認証をする。乱数の暗号化は入場後退場前にICカードにて行い、決済端末に格納しておく。決済に関する情報は入場前にICカードから決済端末に送信して決済端末が格納しておき、決済端末が入場時に入口装置に送信し、入口装置は管理装置に送信し、管理装置は上記認証が成功した場合に決済に関する情報を用いて決済処理をする。

【選択図】図1

Description

【0001】

【発明の属する技術分野】本発明はICカードを用いた決済システムに関する。

【0002】

【従来の技術】ICカードを用いた決済システムの従来技術として、例えば特開2000−196588号公報(特許文献1)に記載の技術がある。該公報に記載の技術は、「ICカードの正当性を路側機および中央処理装置が直接的に認証することができるETC認証システム及び認証方法を提供する」ことを課題とし、「料金所路側機を通過する際、ICカードに記憶されたレスポンスデータ、すなわち料金所路側機を通過した際に当該路側機で生成した乱数(RND)がチャレンジデータとして車載機経由でICカードに伝送され、それを正規の秘密鍵Kiccで暗号化したもの、が料金所路側機に送信される。この際、ICカードのID(ICCID)とICカード個別鍵証明書CERT−Kiccが共に送信される。路側機では、送られてきたデータを3つに分割、すなわちレスポンスデータであるE(Kicc,RND)と、ICCIDと、ICカード個別鍵証明書CERT−Kiccに分割する。次にICカード個別鍵証明書CERT−Kicc を検証鍵PCに基づいて復号処理すると、KiccとICCIDという情報を取り出すことができる。このICCIDと、上記に分割して取り出したICCIDを比較してその一致判定を行ない、一致していればICカードIDの署名確認を行なうことができる」という技術である。

【0003】

なお、ICカードを用いた決済システムの仕様として、例えばEMV仕様(非特許文献1参照(http://www.emvco.com/にて入手可))がある。

【0004】

【特許文献1】

特開2000−196588号公報

【非特許文献1】

EMV2000, Integrated Circuit Card Specification for Payment System Book1−4, Version 4.0, 2000

【0005】

【発明が解決しようする課題】ICカードには、記憶容量が大きい、暗号処理などを行うための演算処理装置(マイクロプロセッサ)を備えている、容易に内部を観察できない(耐タンパ性を有している)、といった特徴がある。しかし、ICカードのマイクロプロセッサはリーダーライターのマイクロプロセッサより処理速度が遅く、またICカードとリーダーライターとの通信速度も遅いのが一般的である。

【0006】

特許文献1に記載の技術では、入退場時に車載機を介してICカードと料金所路側機が通信をしており、上記の通りICカードの処理速度や通信速度が遅いために、車が料金所を通過するのに時間がかかってしまう。即ち、特許文献1に記載の技術は、ICカードの処理速度や通信速度を踏まえて、車が料金所を通過する短時間の間に決済の処理を高速でする点について考慮されてない。また高速化するためにICカードの処理の一部を車載機のLSIで処理することも考えられるが、この場合、車載機のLSIは耐タンパモジュールにする必要があり、車載機のコストアップの要因となってしまう。このような高速でない、またはコストアップの要因となるシステムは実用的ではない。

【0007】

なお、決済処理をICカードで行う場合は、実績のあるEMV仕様に基づいた処理を行えることが実用的である。

【0008】

本発明は、上記課題に鑑み、高速な決済システムを提供することを目的とする。

【0009】

【課題を解決するための手段】上記目的を達成するために、本発明による決済システムは、決済端末が入場時に入口装置で生成した乱数を入口装置から受信し、退場時に暗号化した乱数を出口装置へ送信し、入口装置と出口装置に接続された管理装置にて入口装置で生成した乱数と出口装置で受信した暗号化した乱数を用いてICカードの認証をすることを特徴とする。乱数の暗号化は入場後退場前にICカードにて行い、決済端末に格納しておくことを特徴とする。決済に関する情報は入場前にICカードから決済端末に送信して決済端末が格納しておき、決済端末が入場時に入口装置に送信し、入口装置は管理装置に送信し、管理装置は上記認証が成功した場合に決済に関する情報を用いて決済処理をすることを特徴とする。

【0010】

【発明の実施の形態】

以下、本発明の実施形態について説明していく。

【0011】

まず、第1の実施形態について説明する。図1に、本実施形態に係わる決済システムの構成要素ブロック図を示す。図1において、100はICカード、110は決済端末、120は入口決済処理装置、130は出口決済処理装置、140はネットワーク、150は決済管理装置である。決済端末110は、ICカード100と通信することが可能であり、例えば、PDAなどの携帯端末や、ETCで用いる車載器などが考えられる。あるいは、パーソナルコンピュータのような汎用装置に、無線通信モジュールとICカード通信モジュールを接続した構成であっても良い。この場合、後述する決済端末110の機能を果たすプログラムを汎用装置にインストールすることにより決済端末110を実現する。入口済処理装置120は、あるエリアの入口に設置され、決済端末110が入口を通過する時に、決済端末110と無線通信を行うことが可能な装置であり、例えばETCで用いる入口料金所に設置された路側器が考えられる。出口決済処理装置130は、あるエリアの出口に設置され、決済端末110が出口を通過する時に、決済端末110と無線通信を行うことが可能な装置であり、例えばETCで用いる出口料金所に設置された路側器が考えられる。決済管理装置150は、決済処理装置A120と決済処理装置B130とネットワーク140で接続されており、入口決済処理装置120と出口決済処理装置130が行う決済処理を集中管理する。ここで、上記無線通信の方式はどのようなものであっても、本発明の範囲であり、例えば、ETCで持ちられるDSRCでもよい。また、IEEE802.11.bなどの無線LANであってもよい。あるいは、非接触ICカードの通信仕様であるISO/IEC14443であってもよい。また、ネットワーク140の通信方式はどのようなものであっても、本発明の範囲である。

【0012】

次に、ICカード100の内部構成について説明する。ICカード100は、通信手段101と、演算処理手段102と、情報蓄積手段103を含んだ構成となっている。通信手段101は、決済端末110と通信を行い、決済端末110からコマンドを受信したり、決済端末110にレスポンスを返信したりする機能を有する。情報蓄積手段103は、ICカードが内蔵するプログラムやデータ、あるいは決済端末110から取得した情報等を一時的あるいは永続的に格納する機能を有し、例えば、ROM(Read Only Memory)、RAM(Random Access Memory)、フラッシュメモリ等の半導体メモリから構成される。演算処理手段103は、マイクロプロセッサを用い、情報蓄積手段103に格納されているプログラムを実行することで、ICカード全体の制御を司る。ここで、ICカードはその通信方式により、接触型と非接触型に分類される。それぞれの仕様はすでに標準化されており、例えば、接触型ICカードは、ISO(International Organization for Standardization: 国際標準化機構)で、ISO/IEC7816として標準化されている。また、非接触型ICカードは、ISO/IEC14443で標準化されている。ISO/IEC7816およびISO/IEC14443に基づくICカードは、端末から送信するコマンドに従って内部で演算を行い、結果をレスポンスとして返すということを順次行っていくことで、サービスを実現するための処理を遂行していく。ここで、ICカード−端末間で送受信するコマンドとレスポンスは、APDU(Application Protocol Data Unit)という形式としてISO/IEC7816で規定している。本発明においては、通信手段101は接触型と非接触型のどちらの方式であっても良く、またICカード100と決済端末110の間で、APDUを用いても本発明の適用範囲である。

【0013】

次に、決済端末110の内部構成について説明する。決済端末110は、カード読み書き手段111と、情報蓄積手段112と、操作手段113と、表示手段114と、無線通信手段115と、演算処理手段116とを含んだ構成となっている。カード読み書き手段111は、ICカード100と通信するために、ICカード100にコマンドを送信(書込み)したり、ICカード100からレスポンスを受信(読み込み)したりする機能を有する。情報蓄積手段112は、ICカード100、入口決済処理装置120、出口決済処理装置130から取得した情報、ユーザが入力した情報、あるいはプログラム等を一時的あるいは永続的に蓄積する機能を有し、例えばハードディスクや半導体メモリ等から構成される。操作手段113はユーザが決済端末110を操作したり、認証のためのパスワードを入力したりするために用いる。表示手段114はユーザに対して、例えば決済金額等の各種情報を表示する。無線通信手段115は、入口決済処理装置120あるいは出口決済処理装置130と無線で通信する機能を有している。演算処理手段116は、マイクロプロセッサを用いることで、情報蓄積手段112に格納されているプログラムに基づいて、決済端末110全体を制御し、決済処理を遂行する機能を有している。

【0014】

次に、入口決済処理装置120の内部構成について説明する。入口決済処理装置120は、無線通信手段121と、情報蓄積手段122と、通信手段123と、演算処理手段124とを含んだ構成になっている。無線通信手段121は、決済端末110と無線で通信する機能を有している。情報蓄積手段122は、決済端末110から取得した情報、決済管理装置150から取得した情報、あるいはプログラム等を一時的あるいは永続的に蓄積する機能を有し、例えばハードディスクや半導体メモリ等から構成される。通信手段123は、決済管理装置150と通信する機能を有している。演算処理手段124は、マイクロプロセッサを用いることで、情報蓄積手段122に格納されているプログラムに基づいて、入口決済処理装置120全体を制御し、決済処理を遂行する機能を有している。

【0015】

次に、出口決済処理装置130の内部構成について説明する。出口決済処理装置130は、無線通信手段131と、情報蓄積手段132と、通信手段133と、演算処理手段134とを含んだ構成になっている。無線通信手段131は、決済端末110と無線で通信する機能を有している。情報蓄積手段132は、決済端末110から取得した情報、決済管理装置150から取得した情報、あるいはプログラム等を一時的あるいは永続的に蓄積する機能を有し、例えばハードディスクや半導体メモリ等から構成される。通信手段133は、決済管理装置150と通信する機能を有している。演算処理手段134は、マイクロプロセッサを用いることで、情報蓄積手段132に格納されているプログラムに基づいて、出口決済処理装置130全体を制御し、決済処理を遂行する機能を有している。

【0016】

次に、決済管理装置150の内部構成について説明する。決済管理装置160は、通信手段151と情報蓄積手段152と、演算処理手段153とを含んだ構成になっている。通信手段151は、入口決済処理端末120あるいは、出口決済処理端末130と通信する機能を有している。情報蓄積手段152は入口決済処理端末120から取得した情報、出口決済処理端末130から取得した情報、あるいはプログラム等を一時的あるいは永続的に蓄積する機能を有し、例えばハードディスクや半導体メモリ等から構成される。演算処理手段153は、マイクロプロセッサを用いることで、情報蓄積手段152に格納されているプログラムに基づいて、決済管理装置150全体を制御し、決済処理を遂行する機能を有している。

【0017】

次に、本実施例に係わる決済システムを構成する装置が、決済で用いる情報を格納する領域について説明していく。まず、ICカード100が有する情報蓄積手段102に含まれるデータ格納領域を図2に示す。図2において、情報蓄積手段102は、決済関連データ格納領域201と、認証関連データ格納領域202と、署名生成鍵格納領域203を含んだ構成になっている。ここで、決済関連データ格納領域201は、決済を識別するために必要なデータである決済関連データを格納する領域である。また、認証関連データ格納領域202は、認証処理を行うために必要なデータである認証関連データを格納する領域である。また、署名作成鍵格納領域203は、認証処理において用いる署名データを、ICカード100が生成するために使用する鍵データを格納する領域である。ここで、署名作成鍵格納領域203に格納される鍵データは、共通鍵暗号方式に基づいていても、あるいは公開鍵暗号方式に基づいていても、本発明の適用範囲である。

【0018】

次に、決済端末110が有する情報蓄積手段112に含まれるデータ格納領域を図3に示す。図3において、情報蓄積手段112は、決済関連データ格納領域211と、署名関連データ格納領域212を含んだ構成になっている。ここで、決済関連データ格納領域211は決済関連データを格納する領域であり、署名関連データ格納領域212は、認証処理において生成される署名データを検証するために必要なデータである、署名関連データを格納する領域である。

【0019】

次に、入口決済処理装置120が有する情報蓄積手段122に含まれるデータ格納領域を図4に示す。図4において、入口決済処理装置120は、決済関連データ格納領域221と、認証関連データ格納領域222を含んだ構成になっている。ここで、決済関連データ格納領域221は決済関連データを格納する領域であり、認証関連データ格納領域222は、認証関連データを格納する領域である。

【0020】

次に、出口決済処理装置130が有する情報蓄積手段132に含まれるデータ格納領域を図5に示す。図5において、出口決済処理装置130は、署名関連データ格納領域231と、出口関連データ格納領域232を含んだ構成になっている。ここで、署名関連データ格納領域231は署名関連データを格納する領域であり、出口関連データ格納領域232は、決済端末110が出口決済処理装置130を通過した時に生成されるデータである出口関連データを格納する領域である。

【0021】

次に、決済管理装置150が有する情報蓄積手段152に含まれるデータ格納領域を図6に示す。図6において、情報蓄積手段152は、ユーザの情報を管理するユーザ管理レコード250を、ユーザの数だけ格納している。ユーザ管理レコードはユーザ識別子により分類され、各ユーザ管理レコード250は、決済関連データ格納領域251と、認証関連データ格納領域252と、署名関連データ格納領域253と、出口関連データ格納領域254と、署名検証鍵格納領域255と、決済履歴データ格納領域256を含んだ構成になっている。ここで、決済関連データ格納領域251は決済関連データを格納する領域であり、認証関連データ格納領域252は、認証関連データを格納する領域であり、署名関連データ格納領域253は署名データを格納する領域である。また、出口関連データ格納領域254は出口関連データを格納する領域であり、署名検証鍵格納領域255は、決済管理装置150が署名データを検証するために用いる鍵データを格納する領域である。ここで、署名検証鍵格納領域254に格納される鍵データは、共通鍵暗号方式に基づいていても、あるいは公開鍵暗号方式に基づいていても、本発明の適用範囲である。また、鍵データは全ユーザで同一の値であっても、ユーザ毎に異なっていても、本発明の適用範囲である。決済履歴データ格納領域256は、決済管理装置150が、署名検証を行った履歴に関する情報を格納する領域である。

【0022】

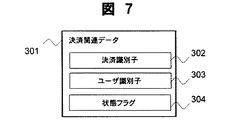

次に、本実施例に係わる決済システムで、決済を行うために用いる情報について説明していく。まず、決済関連データの構成を図7に示す。図7において、決済関連データ301は決済識別子302と、ユーザ識別子303と、状態フラグ304を含んだ構成になっている。ここで、決済識別子302は、現在実行している決済を識別するための番号を表す。また、ユーザ識別子303は、ICカード100の保有者を一意的に識別するための番号を表す。また、状態フラグ304は、ICカード100の現在の状態を表し、ICカード100の決済処理が実行中であるか否かを検出することができる。なお、決済関連データ301は元々、ICカード100内部に保持されているデータであり、外部から読み出すことが可能であるものとする。

【0023】

次に、認証関連データの構成を図8に示す。図8において、認証関連データ310は、入口識別子311と、入場日時312と、乱数データ313を含んだ構成になっている。入口識別子311は、入口決済処理装置120に一意的に付与された番号である。入場日時312は、決済端末110が入口決済処理装置120を通過した日時の値を表す。また、乱数データ313は、チャレンジ・レスポンス型の認証処理を行うために使用するデータである。ここで、装置間でチャレンジ・レスポンス型の認証処理を行う場合は、予め、認証を行う装置が署名検証鍵データを保持し、認証される装置が署名生成鍵データを保持しておき、まず、認証を行う装置が乱数データを生成して認証される装置に送信し、次に、認証される装置は、受信した乱数データと、署名作成鍵データを用いて、暗号処理に基づき署名データを作成し、認証する装置に返送する。次に、認証を行う装置は受信した署名データを、署名検証鍵データを用いて、暗号処理に基づいた検証処理を行い、検証結果が正しければ、認証成功と見なす。チャレンジ・レスポンス型の認証処理では、認証処理毎に異なる乱数を使用することで、乱数を使用しない静的な認証処理に比べて、セキュリティを向上することができるため、様々な決済処理で用いられている。例えば、前述したICカードクレジット決済仕様であるEMV仕様でも、チャレンジ・レスポンス型の認証処理が用いられている。なお、チャレンジ・レスポンス型の認証処理で、署名作成および署名検証を行うために使用する暗号方式は、公開鍵暗号方式であっても、共通鍵暗号方式であっても、本発明の範囲であるものとする。

【0024】

次に、署名関連データの構成を図9に示す。図9において、署名関連データ320は、決済関連データ301と、認証関連データ310と、署名データ321を含んだ構成になっている。ここで、署名データ321は、ICカード100が作成する署名データである。

【0025】

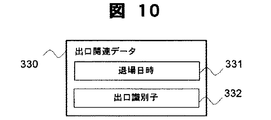

次に、出口関連データの構成を図10に示す。図10において、出口関連データ330は、退場日時331と、出口識別子331を含んだ構成になっている。退場日時312は、決済端末110が出口決済処理装置130を通過した日時の値を表す。出口識別子311は、出口決済処理装置130に一意的に付与された番号である。

【0026】

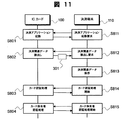

次に、本実施例に係わる決済システムの決済処理手順について説明していく。まず、決済端末110と、ICカード100が通信を開始した時に実行される処理フローを、図11を用いて説明する。この処理は、ICカード100の通信方式が接触型の場合は、ICカード100を決済端末110に挿入し、ICカード100の通信手段101と、決済端末110のカード読み書き手段111を物理的に接触させ、通信処理の初期化が完了した後に行う。また、ICカード100の通信方式が非接触型の場合は、ICカード100を決済端末110に翳して、ICカード100の通信手段101と、決済端末110のカード読み書き手段111との間の通信が、電磁波を介して初期化された後に行う。図11において、まず、決済端末110は処理S811として、ICカード100に格納されている決済アプリケーションを起動する要求を、ICカード100に送信する。次に、ICカード100は、処理S801として、決済端末110が指定した決済アプリケーションを起動する。次に、決済端末110は、処理S812として、決済関連データ301の読み出し要求を、ICカード100に送信する。次に、ICカード100は、処理S802として、決済関連データ301を決済関連データ格納領域201から読み出して、決済端末110に送信する。次に、決済端末110は、処理S813として、決済関連データ301を決済関連データ格納領域211に格納する。ここで、ICカード100から読み出した決済関連データ301には、状態フラグ304が含まれており、決済端末110は状態フラグをチェックすることで、ICカード100の決済処理が実行中であるか否かを検出することができる。図11に示した処理フローにおいては、決済端末110がICカード100から読み出した状態フラグ304は、ICカード100の決済処理がまだ実行中でない場合であるとする。次に、決済端末110は、ICカード100の正当性を検証する為に、処理S814として、カード認証処理を開始し、ICカード100は、処理S803として、カード認証処理を行う。例えば、処理S814および処理S803で行うカード認証処理として、チャレンジ・レスポンス型の認証処理を用いることが考えられる。あるいは他の認証方法であっても、本発明の適用範囲である。処理S814および処理S803で実施したカード認証処理が成功したら、次に、決済端末110はカード100の保有者の正当性を検証する為に、処理S804としてカード保有者検証処理を開始し、ICカード100は処理S804としてカード保有者検証処理を実施する。カード保有者検証の方法としては、例えば、予めICカード100の内部に暗証番号データが格納されていて、処理S815として、カード100の保有者が決済端末110の操作手段113を用いて入力した暗証番号を、ICカード100に送信し、処理S804として、受信した暗証番号が、内部に保持している暗証番号と等しいかを検証することが考えられる。以上、決済端末110と、ICカード100が通信を開始した時に実行される処理フローを説明したが、処理S814、処理S803、処理S815、処理S804を実行しなくても、本発明の適用範囲である。

【0027】

次に、決済端末110が、あるエリアの入口を通過する時に実行する、入口決済処理装置120との通信処理フローを、図12を用いて説明する。図12において、まず、決済端末110は、入口決済処理装置120に対し、処理S911として、無線接続要求を送信する。そして、入口決済処理装置120は、処理S921として、無線接続処理を行い、決済端末110と入口決済処理装置120の間の無線通信路を確立する。ここで、不図示のセンサを用いて決済端末が入口を通過しようとしていることを検知し、かつ、決済端末110の電源がオフになっているなどして、入口決済処理装置120に無線接続要求が届かない場合は、遮断機等を用いて入口を閉鎖することが考えられる。次に、決済端末110は、処理S911として、決済関連データ格納領域211に保持している決済関連データ301を、入口決済処理装置120に送信する。そして、入口決済処理装置120は、処理S922として、決済関連データ301を受信し、処理S923として、決済関連データ301を、決済関連データ格納領域221に保存する。次に、入口決済処理装置120は、処理S924として、認証関連データ310を生成し、認証関連データ格納領域222に保存する。そして、入口決済処理装置120は、処理S925として、認証関連データ310を、決済端末110に送信する。決済端末110は、処理S913として認証関連データ310を受信すると、処理S914として、ICカード100に、決済関連データ301と認証関連データ310を送信することで、署名データ321の計算要求を行う。そして、ICカード100は、処理S901として、決済関連データ301と認証関連データ310を用いて、署名データ321を計算し、決済端末110に送信する。ここで、ICカード100は、署名データ321を計算するために、署名生成鍵格納領域203に格納されている署名生成鍵を使用するものとする。また、ICカード100は、署名データ321を計算したら、ICカード100が保持している状態フラグ304を、決済処理実行中の状態に変更する。次に、決済端末110は、処理S915として、署名データ321と、決済関連データ301と、認証関連データ310から、署名関連データ320を生成し、署名関連データ格納領域212に保存する。次に、決済端末110は、処理S916として、認証関連データ310を、ICカード100に保存する要求を発行する。次に、ICカード100は、処理S902として、受信した認証関連データ310を、認証関連データ格納領域202に保存する。

【0028】

以上説明した処理において、ICカード100が計算した署名データ321は、決済関連データ301と認証関連データ310から作成されたものであり、認証関連データ310は、入口識別子311と、入場日時312と、乱数データ313を含んでいるため、署名データ321は、決済端末110が入口決済端末処理装置120を通過したことをチャレンジ・レスポンス型認証で、証明するためのデータとなっていることが分かる。

【0029】

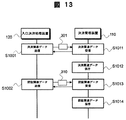

次に、決済端末110が入口決済処理装置120を通過後に、入口決済処理装置120が決済管理装置150と行う通信処理フローを、図13を用いて説明する。図13では、まず、入口決済処理装置120は、処理S1001として、決済関連データ格納領域221に保存してある決済関連データ301を、決済管理装置150に送信する。そして、決済管理装置150は、処理S1011として、決済関連データ301を受信し、処理S1012として、決済関連データ301を、対応するユーザ管理レコード250内の決済関連データ格納領域251に保存する。次に入口決済処理装置120は、処理S1002として、認証関連データ格納領域222に保存してある認証関連データ310を、決済管理装置150に送信する。そして、決済管理装置150は、処理S1013として、認証関連データ310を受信し、処理S1014として、認証関連データ310を、対応するユーザ管理レコード250内の認証関連データ格納領域252に保存する。

【0030】

次に、決済端末110が、入口決済処理端末120を通過後に、ICカード100が決済端末110から引き抜かれ、ICカード100と決済端末110との通信が切断してしまったり、決済端末110の電源がオフになってしまったりした時に、ICカード110と決済端末110の通信を再開する場合の処理フローを図14に示す。図14においては、まず、決済端末110は処理S1111として、ICカード100に格納されている決済アプリケーションを起動する要求を、ICカード100に送信する。次に、ICカード100は、処理S1101として、決済端末110が指定した決済アプリケーションを起動する。次に、決済端末110は、処理S1112として、決済関連データ301の読み出し要求を、ICカード100に送信する。次に、ICカード100は、処理S1102として、決済関連データ301を決済関連データ格納領域201から読み出して、決済端末110に送信する。次に、決済端末110は、処理S1113として、決済関連データ301を決済関連データ格納領域211に格納する。ここで、ICカード100から読み出した決済関連データ301には、状態フラグ304が含まれており、図14に示した処理フローにおいては、ICカード100から読み出した状態フラグは、決済処理実行中である状態を示しているものとする。

【0031】

次に、決済端末110は、ICカード100の正当性を検証する為に、処理S1114として、カード認証処理を開始し、ICカード100は、処理S1103として、カード認証処理を行う。次に、決済端末110はカード100の保有者の正当性を検証する為に、処理S1104としてカード保有者検証処理を開始し、ICカード100は処理S1104としてカード保有者検証処理を実施する。

図14において、ここまでの処理は、先に図11を用いて説明した決済端末110と、ICカード100が通信を開始した時に実行される処理フローと同じである。次に、決済端末110は、処理S1116として認証関連データ310の読み出し要求を、ICカード100に送信する。次に、ICカード100は、処理S1105として、認証関連データ310を認証関連データ格納領域202から読み出して、決済端末110に送信する。次に、決済端末110は、認証関連データ310を受信すると、処理S1117として、ICカード100に、決済関連データ301と認証関連データ310を送信することで、署名データ321の計算要求を行う。そして、ICカード100は、処理S1106として、決済関連データ301と認証関連データ310を用いて、署名データ321を計算し、決済端末110に送信する。ここで、ICカード100は、署名データ321を計算するために、署名生成鍵格納領域203に格納されている署名生成鍵を使用するものとする。次に、決済端末110は、処理S1118として、署名データ321と、決済関連データ301と、認証関連データ310から、署名関連データ320を生成し、署名関連データ格納領域212に保存する。

【0032】

以上の処理を行うことで、決済端末110を、入口決済処理装置120を通過した直後の状態に戻すことが可能になる。

【0033】

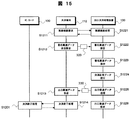

次に、決済端末110が、あるエリアの出口を通過する時に実行する、出口決済処理装置130との通信処理フローを、図15を用いて説明する。図15において、まず、決済端末110は、出口決済処理装置130に対し、処理S1211として、無線接続要求を送信する。そして、出口決済処理装置130は、処理S1221として、無線接続処理を行い、決済端末110と出口決済処理装置130の間の無線通信路を確立する。ここで、不図示のセンサを用いて決済端末が入口を通過しようとしていることを検知し、かつ、決済端末110の電源がオフになっているなどして、出口決済処理装置130に無線接続要求が届かない場合は、遮断機等を用いて入口を閉鎖することが考えられる。次に、決済端末110は、処理S1212として、署名関連データ格納領域212に保持している署名関連データ320を、出口決済処理装置130に送信する。そして、出口決済処理装置130は、処理S1222として、署名関連データ320を受信し、処理S1223として、署名関連データ320を、署名関連データ格納領域231に保存する。次に、出口決済処理装置130は、処理S1224として、出口関連データ330を発行し、処理S1225として、出口関連データ330を、決済端末110に送信する。そして、出口決済処理装置130は、処理S1226として、出口関連データ330を出口関連データ格納領域232に保存する。次に、決済端末110が、処理S1213として、出口関連データ330を受信すると、決済端末110は、処理S1214として、決済終了処理を実行する。また、処理S1214では、ICカード100に対して、決済終了処理要求を発行する。これにより、ICカード100は、処理S1201として、決済終了処理を行う。ここで、決済端末110は、処理S1214で、出口関連データ330の保存を行っても良い。あるいは、出口関連データ330をICカード100に送信し、ICカードが処理S1201で、出口関連データ330の保存を行っても、本発明の適用の範囲である。

【0034】

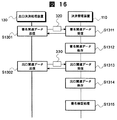

次に、決済端末110が出口決済処理装置130を通過後に、出口決済処理装置130が決済管理装置150と行う通信処理フローを、図16を用いて説明する。図16では、まず、出口決済処理装置130が、処理S1301として、署名関連データ格納領域231に保持している署名関連データ320を、決済管理装置150に送信する。そして、決済管理装置150は、処理S1311として署名関連データ320を受信し、処理S1312として署名関連データ320を、対応するユーザ元利レコード250内の署名関連データ格納領域253に保存する。次に、出口決済処理装置130が、処理S1302として、出口関連データ格納領域232に保持している出口関連データ330を、決済管理装置150に送信する。そして、決済管理装置150は、処理S1313として出口関連データ330を受信し、処理S1314として出口関連データ330を、対応するユーザ管理レコード250内の出口関連データ格納領域254に保存する。

【0035】

次に、決済管理装置150は、処理S1315として、署名関連データの検証処理を行う。ここで、決済管理装置150が処理S1315で行う署名関連データの検証処理を、図17を用いて説明する。ここで、署名関連データの検証処理は、対応するユーザ管理レコード250に含まれる各種情報を用いて実施する。まず、処理S1401として、署名関連データ格納領域253から読出した署名関連データ320は、決済関連データ格納領域251から読出した決済関連データ301と同じ値を含んでいることを確認する。もし処理S1401が失敗したら検証失敗とする。もし処理S1401が成功したら、次に、処理S1402として、署名関連データ320は、認証関連データ252から読出した認証関連データ310と同じ値を含んでいることを確認する。もし処理S1402が失敗したら検証失敗とする。もし処理S1402が成功したら、次に処理S1403として、署名関連データ320内の決済関連データ301に含まれるユーザ識別子303に対応する署名検証鍵401を、署名検証鍵格納領域255から取り出す。そして、署名関連データ320内に含まれる署名データ321の検証を、署名検証鍵401を用いて行う。ここで、前述したように、署名データ321は、ICカード100が、決済関連データ301と認証関連データ310から作成したものであり、認証関連データ310は、入口識別子311と、入場日時312と、乱数データ313を含んでおり、出口関連データ格納領域254に格納されている出口関連データ330は、退場日時331と、出口識別子332を含んでいるため、署名データ321の検証が成功すれば、ICカード100は正当なカードであり、且つ、決済端末110は、入口決済端末処理装置120を正常に通過した後に、出口決済処理装置130を通過したことが証明できる。また、入口識別子311と、出口識別子332を用いて、エリアの通行料金を算出することが可能である。したがって、もし処理S1404が成功したら、入口識別子311と、出口識別子332より算出した通行料金をICカード100の保有者の決済口座から特定の金額を引き落とすなどして、決済処理を完了させる。なお、決済管理装置150には、ユーザから徴収した金額を記憶管理する、徴収料金データ記憶手段を設け、徴収料金データ記憶手段に、各ユーザから徴収した通行料金の合計を記憶しておき、徴収料金管理を行うという構成であっても良い。ここで、本発明は、EMV仕様が適用可能な処理フローとなっているため、例えば、EMV仕様に基づいたクレジットカード決済やデビットカード決済を行うことが考えられる。この場合、決済管理装置150は、クレジット会社や銀行のセンターコンピュータとしての機能を有する構成であっても良いし、クレジット会社や銀行のセンターコンピュータに、ネットワークで接続し、決済処理を代行してもらうという構成であっても良い。あるいはもし、処理S1404が失敗したら、不正決済と見なす。ここで、不正決済が発生したら、ユーザ識別子303から、ICカード100の保有者を特定するなどして、不正決済の事後処理を実行する。なお、決済管理装置150が署名関連データ320の検証処理を実行した結果は、決済履歴データ格納領域256に格納しておき、後から履歴を調べられるようにしておく。

【0036】

以上、図11から図17を用いた説明した処理フローを実行することで、決済端末110と入口決済処理装置120の間の通信処理時間を短くすることができる。また、決済端末110と出口決済処理装置130の間の通信処理時間を短くすることができる。したがって、本発明は、美術館やコンサート会場などの施設、鉄道駅の改札、あるいは、有料道路への入退場等に伴って発生する決済処理を、高速に行う場合に適している。

【0037】

このような決済処理では、利便性の観点から入退場時の処理時間が、約0.5秒未満であることが望ましい。もし入退場時にICカードとの通信が発生する場合、セキュリティを高め、それにともないデータ量が増加すると、ICカード内の演算速度やICカードとの通信速度が遅いため、入退場時の処理時間が0.5秒を下回るのは非常に困難である。一方で、本発明では、入退場時に、ICカードとの通信が発生しないため、入退場時の処理時間を0.5秒より短くすることは容易である。

【0038】

なお、本実施例では、入口決済処理装置120と出口決済処理装置130は、別装置として説明を行ってきたが、同じ地点に入口と出口がある場合は、入口決済処理装置120と出口決済処理装置130の機能を併せ持つ装置を用いて、入退場に伴う決済処理を行う構成であっても、本発明の適用範囲である。

【0039】

また、決済端末110が、図11の処理S814、および図13の処理S1114として行うカード認証処理を実行しない場合も本発明の適用範囲であるが、この場合、決済端末110の内部で暗号処理を行う必要は無く、また、機密性のあるデータを保存する必要も無い。さらに、決済端末110の内部モジュールを、耐タンパモジュールにする必要は無い。したがって、この場合は、決済端末110を低コストで生産することが可能になる。

【0040】

さらに、本発明に係わる処理フローは、EMV仕様が適用可能な処理フローとなっている。例えば、図11で示した処理S812として行う決済関連データ301の読出し処理は、EMV仕様における「カードデータ読出し処理」に相当する。また、図12で示した処理S914として行う署名データの生成処理は、EMV仕様における「カードアクション分析」に相当する。また、図15で示した処理S1212で行う署名関連データの送信処理および処理S1213で行う出口関連データの受信処理は、EMV仕様における「オンライン処理」に相当する。また、図15で示した処理S1214で行う決済終了処理は、EMV仕様における「終了処理」に相当する。したがって、本発明を適用することで、EMV仕様に準拠した決済システムを構築することが可能になる。

【0041】

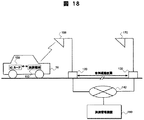

次に、本発明に係わる第2の実施例について説明する。図18は、有料道路の通行料を、自動車を停止させることなく徴収する、自動料金徴収システムに、本発明を適用したブロック図である。図18において、10は自動車、100はICカード、110は決済端末、120は入口決済処理装置、130は出口決済処理装置、140はネットワーク、150は決済管理装置、160と170は無線アンテナである。ここで、ICカード100の内部構成は第1の実施例で説明したICカードと同じである。また、決済端末110の内部構成は第1の実施例で説明した決済端末と同じであり、自動車10に搭載して用いるものとする。また、入口決済処理装置120の内部構成は、第1の実施例で説明した入口決済処理装置と同じであり、有料道路の入口料金所に設置されているものとする。そして、入口決済処理装置120は無線アンテナ160と接続され、入口料金所を通過する自動車10に搭載されている決済端末110と無線通信できるようになっている。

また、出口決済処理装置130の内部構成は、第1の実施例で説明した出口決済処理装置と同じであり、有料道路の出口料金所に設置されている。そして、出口決済処理装置130は無線アンテナ170と接続され、出口料金所を通過する自動車10に搭載されている決済端末110と無線通信できるようになっている。また、決済管理装置150の内部構成は、第1の実施例で説明した決済管理装置と同じであり、入口決済処理装置120と出口決済処理装置130とネットワーク140で接続されており、決済に関する通信を行うことができる。

【0042】

ここで、本実施例においては、入口決済処理装置120が有する情報蓄積手段122に含まれるデータ格納領域は図19に示した構成であるものとする。図19において、情報蓄積手段122は、決済関連データ格納領域221と、認証関連データ格納領域222と、不正ユーザ識別子格納領域223と、センタ公開鍵格納領域224を含んだ構成になっている。ここで、決済関連データ格納領域221は決済関連データを格納する領域であり、認証関連データ格納領域222は、認証関連データを格納する領域である。また、不正ユーザ識別子格納領域223は、不正決済を行う可能性のあるユーザ識別子を格納している。なお、不正ユーザ識別子格納領域223に格納する不正なユーザ識別子は、入口決済処理装置120が決済管理装置150と通信を行うときに、決済管理装置150から取得する。また、センタ公開鍵格納領域224は、決済管理装置150を運用している組織が、公開鍵暗号方式に基づいて発行した、公開鍵を格納している。ここで、センタ公開鍵格納領域224に格納する公開鍵は、どのような公開鍵暗号方式を用いて生成したものであったも、本発明の適用範囲であるものとする。

【0043】

また、本実施例においては、ICカード100が保持する決済関連データ301は、図20に示す構成になっているものとする。図20において、決済関連データ301は、は決済識別子302と、ユーザ識別子303と、状態フラグ304と、ユーザ証明書305を含んだ構成になっている。ここで、決済識別子302は、現在実行している決済を識別するための番号を表す。また、ユーザ識別子303は、ICカード100の保有者を一意的に識別するための番号を表す。また、状態フラグ304は、ICカード100の現在の状態を表す。また、ユーザ証明書305は、ユーザ識別子303が正当な値であることを検証するためのデジタル署名を含んでいる。ここで、このデジタル署名は、公開鍵暗号方式に基づき、決済管理装置150を運用している組織が管理している秘密鍵により生成されるものとする。またユーザ証明書305は、予めICカード100に格納しておき、入口決済処理装置120のセンタ公開鍵格納領域224に格納されている公開鍵を用いて、検証を行うことができるものとする。

【0044】

本実施例に係わる自動料金徴収システムでは、自動車10に搭載されている決済端末110に、ICカード100を挿入した時に、ICカード100と決済端末110は、図11を用いて説明した処理フローを実施する。また、自動車10が入口料金所を通過する時に、決済端末110と入口決済処理装置120は、図12を用いて説明した処理フローを実施する。また、自動車10が入口料金所を通過した後に、入口決済処理装置120と決済管理装置150は、図13を用いて説明した処理フローを実施する。また、自動車10が有料道路上を走行している時に、ICカード100が決済端末110から引き抜かれ、ICカード100と決済端末110との通信が切断してしまったり、決済端末110の電源がオフになってしまったりした場合に、ICカード110と決済端末110は、図14を用いて説明した処理フローを実施する。また、自動車10が出口料金所を通過する時に、決済端末110と出口決済処理装置130は、図15を用いて説明した処理フローを実施する。また、自動車10が出口料金所を通過した後に、出口決済処理装置130と決済管理装置150は、図16を用いて説明した処理フローを実施する。

【0045】

ここで、本実施例においては、上述したように、車10が入口料金所を通過する時に、決済端末110と入口決済処理装置120との間で、図12を用いて説明した処理フローを実施するが、図12に示した処理S922では、入口決済処理装置120は決済端末110から決済関連データ301を受信するが、決済関連データ301を受信後、まず、決済関連データ301に含まれるユーザ証明書305を、センタ公開鍵格納領域224に格納されている公開鍵を用いて検証する。もし検証に失敗したら、不正決済が実施される可能性があるので、入口料金所に設置されている遮断機を下ろすなどして、車10を停止させる。あるいはもし、ユーザ証明書305の検証に成功したら、次にユーザ識別子303が、不正ユーザ識別子格納領域223に格納されているかどうかを確認する。もし、格納されているならば、不正決済が実施される可能性があるので、入口料金所に設置されている遮断機を下ろすなどして、車10を停止させる。これによって、不正決済を防止することが可能になる。あるいは、もし格納されていなければ、次の処理S923に進む。ここで、入口料金所で車10を停止させる方法については、どのような方法であっても、本発明の適用範囲である。

【0046】

なお、本実施例において、不正ユーザ識別子格納領域223に格納する不正なユーザ識別子は、入口決済処理装置120が決済管理装置150と通信を行うときに、決済管理装置150から取得する。この時、決済管理装置150が、どのユーザ識別子を、不正なユーザ識別子として、入口決済処理装置120に送信するかを決定する方法としては、以下のものが適用できる。まず、決済管理装置150が検証に失敗した署名関連データに含まれるユーザ識別子を、必ず不正なユーザ識別子として、入口決済処理装置120に送信するという方法を本実施例に適用できる。この方法を用いると、不正決済を防止するためのセキュリティは向上するが、一方で、ある車が、正しいICカードと決済端末を用いたのにもかかわらず、無線通信などのノイズの影響により、たまたま署名検証が失敗してしまった場合は、次に、この車は入口料金所で必ず停止させられてしまうことになり、ユーザの利便性が低下する可能性がある。これを解決するために、決済管理装置150は、特定のユーザ識別子に対応する署名関連データの検証が、ある回数以上失敗した場合に、そのユーザ識別子を、不正なユーザ識別子として、入口決済処理装置120に送信する方法も、本実施例に適用可能である。この方法を用いると、繰り返し不正決済を行う決済端末およびICカードだけを取り締まることが可能になる。

【0047】

次に、本発明に係わる第3の実施例について説明する。図21は、本実施形態に係わる決済システムの構成要素ブロック図である。図21に示したブロック図は、先に第1の実施例の説明した図1のブロック図の構成に、不正端末取締装置180を追加した構成になっている。ここで、不正端末取締装置180は、出口決済処理装置と共に、出口に設置され、不正決済を行った決済端末110を取り締まる機能を有する。不正端末取締装置180は、無線通信手段181と、情報蓄積手段182と、通信手段183と、演算処理手段184とを含んだ構成になっている。無線通信手段181は、決済端末110と無線で通信する機能を有している。情報蓄積手段182は、決済端末110から取得した情報、決済管理装置150から取得した情報、あるいはプログラム等を一時的あるいは永続的に蓄積する機能を有し、例えばハードディスクや半導体メモリ等から構成される。通信手段183は、決済管理装置150と通信する機能を有している。演算処理手段184は、マイクロプロセッサを用いることで、情報蓄積手段182に格納されているプログラムに基づいて、不正端末取締装置180全体を制御する。

【0048】

本実施例においては、決済端末110が不正端末取締装置180を通過する時に、不正決済を行っていたら、通行を取り締まることができる。具体的な方法としては、第2の実施例で説明したように決済管理装置150で署名検証に失敗したユーザに対応するユーザ識別子を、不正な決済をユーザ識別子とする。そして、決済管理装置150から不正端末取締装置180に不正ユーザ識別子を配信しておく。そして、第2の実施例で説明した、入口決済処理装置120が、決済端末110が不正なユーザ識別子を送信した場合に取り締まるのと同じ方法で、不正端末取締装置180は、決済端末110が通過する時に、不正な決済端末110を取り締まる。例えば、出口に、ユーザが通過しなければならない、2つのゲートを設け、ユーザが最初に通過するゲートに出口決済処理装置を設置し、次のゲートに不正端末取締装置180を設置することで、不正な決済端末110を取り締まることができる。

【0049】

なお、以上説明した全ての実施例において、不正な決済端末を取り締まることに加え、本発明による決済システムを利用するユーザからデポジットを予め受け取っておく方法により、不正取引による損失を補償することができる。例えば、平均的な支払額が1000円である有料道路において、本発明による決済システムを利用するユーザからデポジットとして1000円を事前に受け取る。不正取引のなかったユーザには本システムから退会する際にデポジットの1000円を返却する。不正取引を行ったユーザに対しては、上記実施例の通り不正ユーザを取り締まると同時にデポジットを返却しない。

【0050】

また、上記実施例ではICカードを用いる実施例として説明したが、これをICチップを備えICカード同様の機能を有する物であれば形態を問わずあらゆる物に代えて構わない。

【0051】

【発明の効果】以上説明したように、本発明によれば、高速な決済システムを提供することができる。

【図面の簡単な説明】

【図1】第1の実施例に係わる、決済システムの構成要素ブロック図である。

【図2】ICカード100が有する情報蓄積手段102に含まれるデータ格納領域の構成図である。

【図3】決済端末110が有する情報蓄積手段112に含まれるデータ格納領域の構成図である。

【図4】入口決済処理装置120が有する情報蓄積手段122に含まれるデータ格納領域の構成図である。

【図5】出口決済処理装置130が有する情報蓄積手段132に含まれるデータ格納領域の構成図である。

【図6】決済管理装置150が有する情報蓄積手段152に含まれるデータ格納領域の構成図である。

【図7】決済関連データの構成図である。

【図8】認証関連データの構成図である。

【図9】署名関連データの構成図である。

【図10】出口関連データの構成図である。

【図11】決済端末110とICカード100との通信処理フロー図である。

【図12】決済端末110と入口決済処理装置120との通信処理フロー図である。

【図13】入口決済処理装置120と決済管理装置150との通信処理フロー図である。

【図14】決済端末110とICカード100との通信処理フロー図である。

【図15】決済端末110と出口決済処理装置130との通信処理フロー図である。

【図16】出口決済処理装置130と決済管理装置150との通信処理フロー図である。

【図17】決済管理装置150が行う署名関連データの検証処理フロー図である。

【図18】第2の実施例に係わる、自動料金徴収システムの構成要素ブロック図である。

【図19】入口決済処理装置120が有する情報蓄積手段122に含まれるデータ格納領域の構成図である。

【図20】決済関連データの構成図である

【図21】第3の実施例に係わる、決済システムの構成要素ブロック図である。

【符号の説明】

100…ICカード、101…通信手段、102…演算処理手段、103…情報蓄積手段、110…決済端末、111…カード読み書き手段、112…情報蓄積手段、113…操作手段、114…表示手段、115…無線通信手段、116…演算処理手段、120…入口決済処理装置、121…無線通信手段、122…情報蓄積手段、123…通信手段、124…演算処理手段、130…出口決済処理装置、131…無線通信手段、132…情報蓄積手段、133…通信手段、134…演算処理手段、140…ネットワーク、150…決済管理装置、151…通信手段、152…情報蓄積手段、153…演算処理手段

【発明の属する技術分野】本発明はICカードを用いた決済システムに関する。

【0002】

【従来の技術】ICカードを用いた決済システムの従来技術として、例えば特開2000−196588号公報(特許文献1)に記載の技術がある。該公報に記載の技術は、「ICカードの正当性を路側機および中央処理装置が直接的に認証することができるETC認証システム及び認証方法を提供する」ことを課題とし、「料金所路側機を通過する際、ICカードに記憶されたレスポンスデータ、すなわち料金所路側機を通過した際に当該路側機で生成した乱数(RND)がチャレンジデータとして車載機経由でICカードに伝送され、それを正規の秘密鍵Kiccで暗号化したもの、が料金所路側機に送信される。この際、ICカードのID(ICCID)とICカード個別鍵証明書CERT−Kiccが共に送信される。路側機では、送られてきたデータを3つに分割、すなわちレスポンスデータであるE(Kicc,RND)と、ICCIDと、ICカード個別鍵証明書CERT−Kiccに分割する。次にICカード個別鍵証明書CERT−Kicc を検証鍵PCに基づいて復号処理すると、KiccとICCIDという情報を取り出すことができる。このICCIDと、上記に分割して取り出したICCIDを比較してその一致判定を行ない、一致していればICカードIDの署名確認を行なうことができる」という技術である。

【0003】

なお、ICカードを用いた決済システムの仕様として、例えばEMV仕様(非特許文献1参照(http://www.emvco.com/にて入手可))がある。

【0004】

【特許文献1】

特開2000−196588号公報

【非特許文献1】

EMV2000, Integrated Circuit Card Specification for Payment System Book1−4, Version 4.0, 2000

【0005】

【発明が解決しようする課題】ICカードには、記憶容量が大きい、暗号処理などを行うための演算処理装置(マイクロプロセッサ)を備えている、容易に内部を観察できない(耐タンパ性を有している)、といった特徴がある。しかし、ICカードのマイクロプロセッサはリーダーライターのマイクロプロセッサより処理速度が遅く、またICカードとリーダーライターとの通信速度も遅いのが一般的である。

【0006】

特許文献1に記載の技術では、入退場時に車載機を介してICカードと料金所路側機が通信をしており、上記の通りICカードの処理速度や通信速度が遅いために、車が料金所を通過するのに時間がかかってしまう。即ち、特許文献1に記載の技術は、ICカードの処理速度や通信速度を踏まえて、車が料金所を通過する短時間の間に決済の処理を高速でする点について考慮されてない。また高速化するためにICカードの処理の一部を車載機のLSIで処理することも考えられるが、この場合、車載機のLSIは耐タンパモジュールにする必要があり、車載機のコストアップの要因となってしまう。このような高速でない、またはコストアップの要因となるシステムは実用的ではない。

【0007】

なお、決済処理をICカードで行う場合は、実績のあるEMV仕様に基づいた処理を行えることが実用的である。

【0008】

本発明は、上記課題に鑑み、高速な決済システムを提供することを目的とする。

【0009】

【課題を解決するための手段】上記目的を達成するために、本発明による決済システムは、決済端末が入場時に入口装置で生成した乱数を入口装置から受信し、退場時に暗号化した乱数を出口装置へ送信し、入口装置と出口装置に接続された管理装置にて入口装置で生成した乱数と出口装置で受信した暗号化した乱数を用いてICカードの認証をすることを特徴とする。乱数の暗号化は入場後退場前にICカードにて行い、決済端末に格納しておくことを特徴とする。決済に関する情報は入場前にICカードから決済端末に送信して決済端末が格納しておき、決済端末が入場時に入口装置に送信し、入口装置は管理装置に送信し、管理装置は上記認証が成功した場合に決済に関する情報を用いて決済処理をすることを特徴とする。

【0010】

【発明の実施の形態】

以下、本発明の実施形態について説明していく。

【0011】

まず、第1の実施形態について説明する。図1に、本実施形態に係わる決済システムの構成要素ブロック図を示す。図1において、100はICカード、110は決済端末、120は入口決済処理装置、130は出口決済処理装置、140はネットワーク、150は決済管理装置である。決済端末110は、ICカード100と通信することが可能であり、例えば、PDAなどの携帯端末や、ETCで用いる車載器などが考えられる。あるいは、パーソナルコンピュータのような汎用装置に、無線通信モジュールとICカード通信モジュールを接続した構成であっても良い。この場合、後述する決済端末110の機能を果たすプログラムを汎用装置にインストールすることにより決済端末110を実現する。入口済処理装置120は、あるエリアの入口に設置され、決済端末110が入口を通過する時に、決済端末110と無線通信を行うことが可能な装置であり、例えばETCで用いる入口料金所に設置された路側器が考えられる。出口決済処理装置130は、あるエリアの出口に設置され、決済端末110が出口を通過する時に、決済端末110と無線通信を行うことが可能な装置であり、例えばETCで用いる出口料金所に設置された路側器が考えられる。決済管理装置150は、決済処理装置A120と決済処理装置B130とネットワーク140で接続されており、入口決済処理装置120と出口決済処理装置130が行う決済処理を集中管理する。ここで、上記無線通信の方式はどのようなものであっても、本発明の範囲であり、例えば、ETCで持ちられるDSRCでもよい。また、IEEE802.11.bなどの無線LANであってもよい。あるいは、非接触ICカードの通信仕様であるISO/IEC14443であってもよい。また、ネットワーク140の通信方式はどのようなものであっても、本発明の範囲である。

【0012】

次に、ICカード100の内部構成について説明する。ICカード100は、通信手段101と、演算処理手段102と、情報蓄積手段103を含んだ構成となっている。通信手段101は、決済端末110と通信を行い、決済端末110からコマンドを受信したり、決済端末110にレスポンスを返信したりする機能を有する。情報蓄積手段103は、ICカードが内蔵するプログラムやデータ、あるいは決済端末110から取得した情報等を一時的あるいは永続的に格納する機能を有し、例えば、ROM(Read Only Memory)、RAM(Random Access Memory)、フラッシュメモリ等の半導体メモリから構成される。演算処理手段103は、マイクロプロセッサを用い、情報蓄積手段103に格納されているプログラムを実行することで、ICカード全体の制御を司る。ここで、ICカードはその通信方式により、接触型と非接触型に分類される。それぞれの仕様はすでに標準化されており、例えば、接触型ICカードは、ISO(International Organization for Standardization: 国際標準化機構)で、ISO/IEC7816として標準化されている。また、非接触型ICカードは、ISO/IEC14443で標準化されている。ISO/IEC7816およびISO/IEC14443に基づくICカードは、端末から送信するコマンドに従って内部で演算を行い、結果をレスポンスとして返すということを順次行っていくことで、サービスを実現するための処理を遂行していく。ここで、ICカード−端末間で送受信するコマンドとレスポンスは、APDU(Application Protocol Data Unit)という形式としてISO/IEC7816で規定している。本発明においては、通信手段101は接触型と非接触型のどちらの方式であっても良く、またICカード100と決済端末110の間で、APDUを用いても本発明の適用範囲である。

【0013】

次に、決済端末110の内部構成について説明する。決済端末110は、カード読み書き手段111と、情報蓄積手段112と、操作手段113と、表示手段114と、無線通信手段115と、演算処理手段116とを含んだ構成となっている。カード読み書き手段111は、ICカード100と通信するために、ICカード100にコマンドを送信(書込み)したり、ICカード100からレスポンスを受信(読み込み)したりする機能を有する。情報蓄積手段112は、ICカード100、入口決済処理装置120、出口決済処理装置130から取得した情報、ユーザが入力した情報、あるいはプログラム等を一時的あるいは永続的に蓄積する機能を有し、例えばハードディスクや半導体メモリ等から構成される。操作手段113はユーザが決済端末110を操作したり、認証のためのパスワードを入力したりするために用いる。表示手段114はユーザに対して、例えば決済金額等の各種情報を表示する。無線通信手段115は、入口決済処理装置120あるいは出口決済処理装置130と無線で通信する機能を有している。演算処理手段116は、マイクロプロセッサを用いることで、情報蓄積手段112に格納されているプログラムに基づいて、決済端末110全体を制御し、決済処理を遂行する機能を有している。

【0014】

次に、入口決済処理装置120の内部構成について説明する。入口決済処理装置120は、無線通信手段121と、情報蓄積手段122と、通信手段123と、演算処理手段124とを含んだ構成になっている。無線通信手段121は、決済端末110と無線で通信する機能を有している。情報蓄積手段122は、決済端末110から取得した情報、決済管理装置150から取得した情報、あるいはプログラム等を一時的あるいは永続的に蓄積する機能を有し、例えばハードディスクや半導体メモリ等から構成される。通信手段123は、決済管理装置150と通信する機能を有している。演算処理手段124は、マイクロプロセッサを用いることで、情報蓄積手段122に格納されているプログラムに基づいて、入口決済処理装置120全体を制御し、決済処理を遂行する機能を有している。

【0015】

次に、出口決済処理装置130の内部構成について説明する。出口決済処理装置130は、無線通信手段131と、情報蓄積手段132と、通信手段133と、演算処理手段134とを含んだ構成になっている。無線通信手段131は、決済端末110と無線で通信する機能を有している。情報蓄積手段132は、決済端末110から取得した情報、決済管理装置150から取得した情報、あるいはプログラム等を一時的あるいは永続的に蓄積する機能を有し、例えばハードディスクや半導体メモリ等から構成される。通信手段133は、決済管理装置150と通信する機能を有している。演算処理手段134は、マイクロプロセッサを用いることで、情報蓄積手段132に格納されているプログラムに基づいて、出口決済処理装置130全体を制御し、決済処理を遂行する機能を有している。

【0016】

次に、決済管理装置150の内部構成について説明する。決済管理装置160は、通信手段151と情報蓄積手段152と、演算処理手段153とを含んだ構成になっている。通信手段151は、入口決済処理端末120あるいは、出口決済処理端末130と通信する機能を有している。情報蓄積手段152は入口決済処理端末120から取得した情報、出口決済処理端末130から取得した情報、あるいはプログラム等を一時的あるいは永続的に蓄積する機能を有し、例えばハードディスクや半導体メモリ等から構成される。演算処理手段153は、マイクロプロセッサを用いることで、情報蓄積手段152に格納されているプログラムに基づいて、決済管理装置150全体を制御し、決済処理を遂行する機能を有している。

【0017】

次に、本実施例に係わる決済システムを構成する装置が、決済で用いる情報を格納する領域について説明していく。まず、ICカード100が有する情報蓄積手段102に含まれるデータ格納領域を図2に示す。図2において、情報蓄積手段102は、決済関連データ格納領域201と、認証関連データ格納領域202と、署名生成鍵格納領域203を含んだ構成になっている。ここで、決済関連データ格納領域201は、決済を識別するために必要なデータである決済関連データを格納する領域である。また、認証関連データ格納領域202は、認証処理を行うために必要なデータである認証関連データを格納する領域である。また、署名作成鍵格納領域203は、認証処理において用いる署名データを、ICカード100が生成するために使用する鍵データを格納する領域である。ここで、署名作成鍵格納領域203に格納される鍵データは、共通鍵暗号方式に基づいていても、あるいは公開鍵暗号方式に基づいていても、本発明の適用範囲である。

【0018】

次に、決済端末110が有する情報蓄積手段112に含まれるデータ格納領域を図3に示す。図3において、情報蓄積手段112は、決済関連データ格納領域211と、署名関連データ格納領域212を含んだ構成になっている。ここで、決済関連データ格納領域211は決済関連データを格納する領域であり、署名関連データ格納領域212は、認証処理において生成される署名データを検証するために必要なデータである、署名関連データを格納する領域である。

【0019】

次に、入口決済処理装置120が有する情報蓄積手段122に含まれるデータ格納領域を図4に示す。図4において、入口決済処理装置120は、決済関連データ格納領域221と、認証関連データ格納領域222を含んだ構成になっている。ここで、決済関連データ格納領域221は決済関連データを格納する領域であり、認証関連データ格納領域222は、認証関連データを格納する領域である。

【0020】

次に、出口決済処理装置130が有する情報蓄積手段132に含まれるデータ格納領域を図5に示す。図5において、出口決済処理装置130は、署名関連データ格納領域231と、出口関連データ格納領域232を含んだ構成になっている。ここで、署名関連データ格納領域231は署名関連データを格納する領域であり、出口関連データ格納領域232は、決済端末110が出口決済処理装置130を通過した時に生成されるデータである出口関連データを格納する領域である。

【0021】

次に、決済管理装置150が有する情報蓄積手段152に含まれるデータ格納領域を図6に示す。図6において、情報蓄積手段152は、ユーザの情報を管理するユーザ管理レコード250を、ユーザの数だけ格納している。ユーザ管理レコードはユーザ識別子により分類され、各ユーザ管理レコード250は、決済関連データ格納領域251と、認証関連データ格納領域252と、署名関連データ格納領域253と、出口関連データ格納領域254と、署名検証鍵格納領域255と、決済履歴データ格納領域256を含んだ構成になっている。ここで、決済関連データ格納領域251は決済関連データを格納する領域であり、認証関連データ格納領域252は、認証関連データを格納する領域であり、署名関連データ格納領域253は署名データを格納する領域である。また、出口関連データ格納領域254は出口関連データを格納する領域であり、署名検証鍵格納領域255は、決済管理装置150が署名データを検証するために用いる鍵データを格納する領域である。ここで、署名検証鍵格納領域254に格納される鍵データは、共通鍵暗号方式に基づいていても、あるいは公開鍵暗号方式に基づいていても、本発明の適用範囲である。また、鍵データは全ユーザで同一の値であっても、ユーザ毎に異なっていても、本発明の適用範囲である。決済履歴データ格納領域256は、決済管理装置150が、署名検証を行った履歴に関する情報を格納する領域である。

【0022】

次に、本実施例に係わる決済システムで、決済を行うために用いる情報について説明していく。まず、決済関連データの構成を図7に示す。図7において、決済関連データ301は決済識別子302と、ユーザ識別子303と、状態フラグ304を含んだ構成になっている。ここで、決済識別子302は、現在実行している決済を識別するための番号を表す。また、ユーザ識別子303は、ICカード100の保有者を一意的に識別するための番号を表す。また、状態フラグ304は、ICカード100の現在の状態を表し、ICカード100の決済処理が実行中であるか否かを検出することができる。なお、決済関連データ301は元々、ICカード100内部に保持されているデータであり、外部から読み出すことが可能であるものとする。

【0023】

次に、認証関連データの構成を図8に示す。図8において、認証関連データ310は、入口識別子311と、入場日時312と、乱数データ313を含んだ構成になっている。入口識別子311は、入口決済処理装置120に一意的に付与された番号である。入場日時312は、決済端末110が入口決済処理装置120を通過した日時の値を表す。また、乱数データ313は、チャレンジ・レスポンス型の認証処理を行うために使用するデータである。ここで、装置間でチャレンジ・レスポンス型の認証処理を行う場合は、予め、認証を行う装置が署名検証鍵データを保持し、認証される装置が署名生成鍵データを保持しておき、まず、認証を行う装置が乱数データを生成して認証される装置に送信し、次に、認証される装置は、受信した乱数データと、署名作成鍵データを用いて、暗号処理に基づき署名データを作成し、認証する装置に返送する。次に、認証を行う装置は受信した署名データを、署名検証鍵データを用いて、暗号処理に基づいた検証処理を行い、検証結果が正しければ、認証成功と見なす。チャレンジ・レスポンス型の認証処理では、認証処理毎に異なる乱数を使用することで、乱数を使用しない静的な認証処理に比べて、セキュリティを向上することができるため、様々な決済処理で用いられている。例えば、前述したICカードクレジット決済仕様であるEMV仕様でも、チャレンジ・レスポンス型の認証処理が用いられている。なお、チャレンジ・レスポンス型の認証処理で、署名作成および署名検証を行うために使用する暗号方式は、公開鍵暗号方式であっても、共通鍵暗号方式であっても、本発明の範囲であるものとする。

【0024】

次に、署名関連データの構成を図9に示す。図9において、署名関連データ320は、決済関連データ301と、認証関連データ310と、署名データ321を含んだ構成になっている。ここで、署名データ321は、ICカード100が作成する署名データである。

【0025】

次に、出口関連データの構成を図10に示す。図10において、出口関連データ330は、退場日時331と、出口識別子331を含んだ構成になっている。退場日時312は、決済端末110が出口決済処理装置130を通過した日時の値を表す。出口識別子311は、出口決済処理装置130に一意的に付与された番号である。

【0026】

次に、本実施例に係わる決済システムの決済処理手順について説明していく。まず、決済端末110と、ICカード100が通信を開始した時に実行される処理フローを、図11を用いて説明する。この処理は、ICカード100の通信方式が接触型の場合は、ICカード100を決済端末110に挿入し、ICカード100の通信手段101と、決済端末110のカード読み書き手段111を物理的に接触させ、通信処理の初期化が完了した後に行う。また、ICカード100の通信方式が非接触型の場合は、ICカード100を決済端末110に翳して、ICカード100の通信手段101と、決済端末110のカード読み書き手段111との間の通信が、電磁波を介して初期化された後に行う。図11において、まず、決済端末110は処理S811として、ICカード100に格納されている決済アプリケーションを起動する要求を、ICカード100に送信する。次に、ICカード100は、処理S801として、決済端末110が指定した決済アプリケーションを起動する。次に、決済端末110は、処理S812として、決済関連データ301の読み出し要求を、ICカード100に送信する。次に、ICカード100は、処理S802として、決済関連データ301を決済関連データ格納領域201から読み出して、決済端末110に送信する。次に、決済端末110は、処理S813として、決済関連データ301を決済関連データ格納領域211に格納する。ここで、ICカード100から読み出した決済関連データ301には、状態フラグ304が含まれており、決済端末110は状態フラグをチェックすることで、ICカード100の決済処理が実行中であるか否かを検出することができる。図11に示した処理フローにおいては、決済端末110がICカード100から読み出した状態フラグ304は、ICカード100の決済処理がまだ実行中でない場合であるとする。次に、決済端末110は、ICカード100の正当性を検証する為に、処理S814として、カード認証処理を開始し、ICカード100は、処理S803として、カード認証処理を行う。例えば、処理S814および処理S803で行うカード認証処理として、チャレンジ・レスポンス型の認証処理を用いることが考えられる。あるいは他の認証方法であっても、本発明の適用範囲である。処理S814および処理S803で実施したカード認証処理が成功したら、次に、決済端末110はカード100の保有者の正当性を検証する為に、処理S804としてカード保有者検証処理を開始し、ICカード100は処理S804としてカード保有者検証処理を実施する。カード保有者検証の方法としては、例えば、予めICカード100の内部に暗証番号データが格納されていて、処理S815として、カード100の保有者が決済端末110の操作手段113を用いて入力した暗証番号を、ICカード100に送信し、処理S804として、受信した暗証番号が、内部に保持している暗証番号と等しいかを検証することが考えられる。以上、決済端末110と、ICカード100が通信を開始した時に実行される処理フローを説明したが、処理S814、処理S803、処理S815、処理S804を実行しなくても、本発明の適用範囲である。

【0027】

次に、決済端末110が、あるエリアの入口を通過する時に実行する、入口決済処理装置120との通信処理フローを、図12を用いて説明する。図12において、まず、決済端末110は、入口決済処理装置120に対し、処理S911として、無線接続要求を送信する。そして、入口決済処理装置120は、処理S921として、無線接続処理を行い、決済端末110と入口決済処理装置120の間の無線通信路を確立する。ここで、不図示のセンサを用いて決済端末が入口を通過しようとしていることを検知し、かつ、決済端末110の電源がオフになっているなどして、入口決済処理装置120に無線接続要求が届かない場合は、遮断機等を用いて入口を閉鎖することが考えられる。次に、決済端末110は、処理S911として、決済関連データ格納領域211に保持している決済関連データ301を、入口決済処理装置120に送信する。そして、入口決済処理装置120は、処理S922として、決済関連データ301を受信し、処理S923として、決済関連データ301を、決済関連データ格納領域221に保存する。次に、入口決済処理装置120は、処理S924として、認証関連データ310を生成し、認証関連データ格納領域222に保存する。そして、入口決済処理装置120は、処理S925として、認証関連データ310を、決済端末110に送信する。決済端末110は、処理S913として認証関連データ310を受信すると、処理S914として、ICカード100に、決済関連データ301と認証関連データ310を送信することで、署名データ321の計算要求を行う。そして、ICカード100は、処理S901として、決済関連データ301と認証関連データ310を用いて、署名データ321を計算し、決済端末110に送信する。ここで、ICカード100は、署名データ321を計算するために、署名生成鍵格納領域203に格納されている署名生成鍵を使用するものとする。また、ICカード100は、署名データ321を計算したら、ICカード100が保持している状態フラグ304を、決済処理実行中の状態に変更する。次に、決済端末110は、処理S915として、署名データ321と、決済関連データ301と、認証関連データ310から、署名関連データ320を生成し、署名関連データ格納領域212に保存する。次に、決済端末110は、処理S916として、認証関連データ310を、ICカード100に保存する要求を発行する。次に、ICカード100は、処理S902として、受信した認証関連データ310を、認証関連データ格納領域202に保存する。

【0028】

以上説明した処理において、ICカード100が計算した署名データ321は、決済関連データ301と認証関連データ310から作成されたものであり、認証関連データ310は、入口識別子311と、入場日時312と、乱数データ313を含んでいるため、署名データ321は、決済端末110が入口決済端末処理装置120を通過したことをチャレンジ・レスポンス型認証で、証明するためのデータとなっていることが分かる。

【0029】

次に、決済端末110が入口決済処理装置120を通過後に、入口決済処理装置120が決済管理装置150と行う通信処理フローを、図13を用いて説明する。図13では、まず、入口決済処理装置120は、処理S1001として、決済関連データ格納領域221に保存してある決済関連データ301を、決済管理装置150に送信する。そして、決済管理装置150は、処理S1011として、決済関連データ301を受信し、処理S1012として、決済関連データ301を、対応するユーザ管理レコード250内の決済関連データ格納領域251に保存する。次に入口決済処理装置120は、処理S1002として、認証関連データ格納領域222に保存してある認証関連データ310を、決済管理装置150に送信する。そして、決済管理装置150は、処理S1013として、認証関連データ310を受信し、処理S1014として、認証関連データ310を、対応するユーザ管理レコード250内の認証関連データ格納領域252に保存する。

【0030】

次に、決済端末110が、入口決済処理端末120を通過後に、ICカード100が決済端末110から引き抜かれ、ICカード100と決済端末110との通信が切断してしまったり、決済端末110の電源がオフになってしまったりした時に、ICカード110と決済端末110の通信を再開する場合の処理フローを図14に示す。図14においては、まず、決済端末110は処理S1111として、ICカード100に格納されている決済アプリケーションを起動する要求を、ICカード100に送信する。次に、ICカード100は、処理S1101として、決済端末110が指定した決済アプリケーションを起動する。次に、決済端末110は、処理S1112として、決済関連データ301の読み出し要求を、ICカード100に送信する。次に、ICカード100は、処理S1102として、決済関連データ301を決済関連データ格納領域201から読み出して、決済端末110に送信する。次に、決済端末110は、処理S1113として、決済関連データ301を決済関連データ格納領域211に格納する。ここで、ICカード100から読み出した決済関連データ301には、状態フラグ304が含まれており、図14に示した処理フローにおいては、ICカード100から読み出した状態フラグは、決済処理実行中である状態を示しているものとする。

【0031】

次に、決済端末110は、ICカード100の正当性を検証する為に、処理S1114として、カード認証処理を開始し、ICカード100は、処理S1103として、カード認証処理を行う。次に、決済端末110はカード100の保有者の正当性を検証する為に、処理S1104としてカード保有者検証処理を開始し、ICカード100は処理S1104としてカード保有者検証処理を実施する。

図14において、ここまでの処理は、先に図11を用いて説明した決済端末110と、ICカード100が通信を開始した時に実行される処理フローと同じである。次に、決済端末110は、処理S1116として認証関連データ310の読み出し要求を、ICカード100に送信する。次に、ICカード100は、処理S1105として、認証関連データ310を認証関連データ格納領域202から読み出して、決済端末110に送信する。次に、決済端末110は、認証関連データ310を受信すると、処理S1117として、ICカード100に、決済関連データ301と認証関連データ310を送信することで、署名データ321の計算要求を行う。そして、ICカード100は、処理S1106として、決済関連データ301と認証関連データ310を用いて、署名データ321を計算し、決済端末110に送信する。ここで、ICカード100は、署名データ321を計算するために、署名生成鍵格納領域203に格納されている署名生成鍵を使用するものとする。次に、決済端末110は、処理S1118として、署名データ321と、決済関連データ301と、認証関連データ310から、署名関連データ320を生成し、署名関連データ格納領域212に保存する。

【0032】

以上の処理を行うことで、決済端末110を、入口決済処理装置120を通過した直後の状態に戻すことが可能になる。

【0033】

次に、決済端末110が、あるエリアの出口を通過する時に実行する、出口決済処理装置130との通信処理フローを、図15を用いて説明する。図15において、まず、決済端末110は、出口決済処理装置130に対し、処理S1211として、無線接続要求を送信する。そして、出口決済処理装置130は、処理S1221として、無線接続処理を行い、決済端末110と出口決済処理装置130の間の無線通信路を確立する。ここで、不図示のセンサを用いて決済端末が入口を通過しようとしていることを検知し、かつ、決済端末110の電源がオフになっているなどして、出口決済処理装置130に無線接続要求が届かない場合は、遮断機等を用いて入口を閉鎖することが考えられる。次に、決済端末110は、処理S1212として、署名関連データ格納領域212に保持している署名関連データ320を、出口決済処理装置130に送信する。そして、出口決済処理装置130は、処理S1222として、署名関連データ320を受信し、処理S1223として、署名関連データ320を、署名関連データ格納領域231に保存する。次に、出口決済処理装置130は、処理S1224として、出口関連データ330を発行し、処理S1225として、出口関連データ330を、決済端末110に送信する。そして、出口決済処理装置130は、処理S1226として、出口関連データ330を出口関連データ格納領域232に保存する。次に、決済端末110が、処理S1213として、出口関連データ330を受信すると、決済端末110は、処理S1214として、決済終了処理を実行する。また、処理S1214では、ICカード100に対して、決済終了処理要求を発行する。これにより、ICカード100は、処理S1201として、決済終了処理を行う。ここで、決済端末110は、処理S1214で、出口関連データ330の保存を行っても良い。あるいは、出口関連データ330をICカード100に送信し、ICカードが処理S1201で、出口関連データ330の保存を行っても、本発明の適用の範囲である。

【0034】

次に、決済端末110が出口決済処理装置130を通過後に、出口決済処理装置130が決済管理装置150と行う通信処理フローを、図16を用いて説明する。図16では、まず、出口決済処理装置130が、処理S1301として、署名関連データ格納領域231に保持している署名関連データ320を、決済管理装置150に送信する。そして、決済管理装置150は、処理S1311として署名関連データ320を受信し、処理S1312として署名関連データ320を、対応するユーザ元利レコード250内の署名関連データ格納領域253に保存する。次に、出口決済処理装置130が、処理S1302として、出口関連データ格納領域232に保持している出口関連データ330を、決済管理装置150に送信する。そして、決済管理装置150は、処理S1313として出口関連データ330を受信し、処理S1314として出口関連データ330を、対応するユーザ管理レコード250内の出口関連データ格納領域254に保存する。

【0035】

次に、決済管理装置150は、処理S1315として、署名関連データの検証処理を行う。ここで、決済管理装置150が処理S1315で行う署名関連データの検証処理を、図17を用いて説明する。ここで、署名関連データの検証処理は、対応するユーザ管理レコード250に含まれる各種情報を用いて実施する。まず、処理S1401として、署名関連データ格納領域253から読出した署名関連データ320は、決済関連データ格納領域251から読出した決済関連データ301と同じ値を含んでいることを確認する。もし処理S1401が失敗したら検証失敗とする。もし処理S1401が成功したら、次に、処理S1402として、署名関連データ320は、認証関連データ252から読出した認証関連データ310と同じ値を含んでいることを確認する。もし処理S1402が失敗したら検証失敗とする。もし処理S1402が成功したら、次に処理S1403として、署名関連データ320内の決済関連データ301に含まれるユーザ識別子303に対応する署名検証鍵401を、署名検証鍵格納領域255から取り出す。そして、署名関連データ320内に含まれる署名データ321の検証を、署名検証鍵401を用いて行う。ここで、前述したように、署名データ321は、ICカード100が、決済関連データ301と認証関連データ310から作成したものであり、認証関連データ310は、入口識別子311と、入場日時312と、乱数データ313を含んでおり、出口関連データ格納領域254に格納されている出口関連データ330は、退場日時331と、出口識別子332を含んでいるため、署名データ321の検証が成功すれば、ICカード100は正当なカードであり、且つ、決済端末110は、入口決済端末処理装置120を正常に通過した後に、出口決済処理装置130を通過したことが証明できる。また、入口識別子311と、出口識別子332を用いて、エリアの通行料金を算出することが可能である。したがって、もし処理S1404が成功したら、入口識別子311と、出口識別子332より算出した通行料金をICカード100の保有者の決済口座から特定の金額を引き落とすなどして、決済処理を完了させる。なお、決済管理装置150には、ユーザから徴収した金額を記憶管理する、徴収料金データ記憶手段を設け、徴収料金データ記憶手段に、各ユーザから徴収した通行料金の合計を記憶しておき、徴収料金管理を行うという構成であっても良い。ここで、本発明は、EMV仕様が適用可能な処理フローとなっているため、例えば、EMV仕様に基づいたクレジットカード決済やデビットカード決済を行うことが考えられる。この場合、決済管理装置150は、クレジット会社や銀行のセンターコンピュータとしての機能を有する構成であっても良いし、クレジット会社や銀行のセンターコンピュータに、ネットワークで接続し、決済処理を代行してもらうという構成であっても良い。あるいはもし、処理S1404が失敗したら、不正決済と見なす。ここで、不正決済が発生したら、ユーザ識別子303から、ICカード100の保有者を特定するなどして、不正決済の事後処理を実行する。なお、決済管理装置150が署名関連データ320の検証処理を実行した結果は、決済履歴データ格納領域256に格納しておき、後から履歴を調べられるようにしておく。

【0036】

以上、図11から図17を用いた説明した処理フローを実行することで、決済端末110と入口決済処理装置120の間の通信処理時間を短くすることができる。また、決済端末110と出口決済処理装置130の間の通信処理時間を短くすることができる。したがって、本発明は、美術館やコンサート会場などの施設、鉄道駅の改札、あるいは、有料道路への入退場等に伴って発生する決済処理を、高速に行う場合に適している。

【0037】

このような決済処理では、利便性の観点から入退場時の処理時間が、約0.5秒未満であることが望ましい。もし入退場時にICカードとの通信が発生する場合、セキュリティを高め、それにともないデータ量が増加すると、ICカード内の演算速度やICカードとの通信速度が遅いため、入退場時の処理時間が0.5秒を下回るのは非常に困難である。一方で、本発明では、入退場時に、ICカードとの通信が発生しないため、入退場時の処理時間を0.5秒より短くすることは容易である。

【0038】

なお、本実施例では、入口決済処理装置120と出口決済処理装置130は、別装置として説明を行ってきたが、同じ地点に入口と出口がある場合は、入口決済処理装置120と出口決済処理装置130の機能を併せ持つ装置を用いて、入退場に伴う決済処理を行う構成であっても、本発明の適用範囲である。

【0039】

また、決済端末110が、図11の処理S814、および図13の処理S1114として行うカード認証処理を実行しない場合も本発明の適用範囲であるが、この場合、決済端末110の内部で暗号処理を行う必要は無く、また、機密性のあるデータを保存する必要も無い。さらに、決済端末110の内部モジュールを、耐タンパモジュールにする必要は無い。したがって、この場合は、決済端末110を低コストで生産することが可能になる。

【0040】

さらに、本発明に係わる処理フローは、EMV仕様が適用可能な処理フローとなっている。例えば、図11で示した処理S812として行う決済関連データ301の読出し処理は、EMV仕様における「カードデータ読出し処理」に相当する。また、図12で示した処理S914として行う署名データの生成処理は、EMV仕様における「カードアクション分析」に相当する。また、図15で示した処理S1212で行う署名関連データの送信処理および処理S1213で行う出口関連データの受信処理は、EMV仕様における「オンライン処理」に相当する。また、図15で示した処理S1214で行う決済終了処理は、EMV仕様における「終了処理」に相当する。したがって、本発明を適用することで、EMV仕様に準拠した決済システムを構築することが可能になる。

【0041】

次に、本発明に係わる第2の実施例について説明する。図18は、有料道路の通行料を、自動車を停止させることなく徴収する、自動料金徴収システムに、本発明を適用したブロック図である。図18において、10は自動車、100はICカード、110は決済端末、120は入口決済処理装置、130は出口決済処理装置、140はネットワーク、150は決済管理装置、160と170は無線アンテナである。ここで、ICカード100の内部構成は第1の実施例で説明したICカードと同じである。また、決済端末110の内部構成は第1の実施例で説明した決済端末と同じであり、自動車10に搭載して用いるものとする。また、入口決済処理装置120の内部構成は、第1の実施例で説明した入口決済処理装置と同じであり、有料道路の入口料金所に設置されているものとする。そして、入口決済処理装置120は無線アンテナ160と接続され、入口料金所を通過する自動車10に搭載されている決済端末110と無線通信できるようになっている。

また、出口決済処理装置130の内部構成は、第1の実施例で説明した出口決済処理装置と同じであり、有料道路の出口料金所に設置されている。そして、出口決済処理装置130は無線アンテナ170と接続され、出口料金所を通過する自動車10に搭載されている決済端末110と無線通信できるようになっている。また、決済管理装置150の内部構成は、第1の実施例で説明した決済管理装置と同じであり、入口決済処理装置120と出口決済処理装置130とネットワーク140で接続されており、決済に関する通信を行うことができる。

【0042】

ここで、本実施例においては、入口決済処理装置120が有する情報蓄積手段122に含まれるデータ格納領域は図19に示した構成であるものとする。図19において、情報蓄積手段122は、決済関連データ格納領域221と、認証関連データ格納領域222と、不正ユーザ識別子格納領域223と、センタ公開鍵格納領域224を含んだ構成になっている。ここで、決済関連データ格納領域221は決済関連データを格納する領域であり、認証関連データ格納領域222は、認証関連データを格納する領域である。また、不正ユーザ識別子格納領域223は、不正決済を行う可能性のあるユーザ識別子を格納している。なお、不正ユーザ識別子格納領域223に格納する不正なユーザ識別子は、入口決済処理装置120が決済管理装置150と通信を行うときに、決済管理装置150から取得する。また、センタ公開鍵格納領域224は、決済管理装置150を運用している組織が、公開鍵暗号方式に基づいて発行した、公開鍵を格納している。ここで、センタ公開鍵格納領域224に格納する公開鍵は、どのような公開鍵暗号方式を用いて生成したものであったも、本発明の適用範囲であるものとする。

【0043】

また、本実施例においては、ICカード100が保持する決済関連データ301は、図20に示す構成になっているものとする。図20において、決済関連データ301は、は決済識別子302と、ユーザ識別子303と、状態フラグ304と、ユーザ証明書305を含んだ構成になっている。ここで、決済識別子302は、現在実行している決済を識別するための番号を表す。また、ユーザ識別子303は、ICカード100の保有者を一意的に識別するための番号を表す。また、状態フラグ304は、ICカード100の現在の状態を表す。また、ユーザ証明書305は、ユーザ識別子303が正当な値であることを検証するためのデジタル署名を含んでいる。ここで、このデジタル署名は、公開鍵暗号方式に基づき、決済管理装置150を運用している組織が管理している秘密鍵により生成されるものとする。またユーザ証明書305は、予めICカード100に格納しておき、入口決済処理装置120のセンタ公開鍵格納領域224に格納されている公開鍵を用いて、検証を行うことができるものとする。

【0044】

本実施例に係わる自動料金徴収システムでは、自動車10に搭載されている決済端末110に、ICカード100を挿入した時に、ICカード100と決済端末110は、図11を用いて説明した処理フローを実施する。また、自動車10が入口料金所を通過する時に、決済端末110と入口決済処理装置120は、図12を用いて説明した処理フローを実施する。また、自動車10が入口料金所を通過した後に、入口決済処理装置120と決済管理装置150は、図13を用いて説明した処理フローを実施する。また、自動車10が有料道路上を走行している時に、ICカード100が決済端末110から引き抜かれ、ICカード100と決済端末110との通信が切断してしまったり、決済端末110の電源がオフになってしまったりした場合に、ICカード110と決済端末110は、図14を用いて説明した処理フローを実施する。また、自動車10が出口料金所を通過する時に、決済端末110と出口決済処理装置130は、図15を用いて説明した処理フローを実施する。また、自動車10が出口料金所を通過した後に、出口決済処理装置130と決済管理装置150は、図16を用いて説明した処理フローを実施する。

【0045】

ここで、本実施例においては、上述したように、車10が入口料金所を通過する時に、決済端末110と入口決済処理装置120との間で、図12を用いて説明した処理フローを実施するが、図12に示した処理S922では、入口決済処理装置120は決済端末110から決済関連データ301を受信するが、決済関連データ301を受信後、まず、決済関連データ301に含まれるユーザ証明書305を、センタ公開鍵格納領域224に格納されている公開鍵を用いて検証する。もし検証に失敗したら、不正決済が実施される可能性があるので、入口料金所に設置されている遮断機を下ろすなどして、車10を停止させる。あるいはもし、ユーザ証明書305の検証に成功したら、次にユーザ識別子303が、不正ユーザ識別子格納領域223に格納されているかどうかを確認する。もし、格納されているならば、不正決済が実施される可能性があるので、入口料金所に設置されている遮断機を下ろすなどして、車10を停止させる。これによって、不正決済を防止することが可能になる。あるいは、もし格納されていなければ、次の処理S923に進む。ここで、入口料金所で車10を停止させる方法については、どのような方法であっても、本発明の適用範囲である。

【0046】

なお、本実施例において、不正ユーザ識別子格納領域223に格納する不正なユーザ識別子は、入口決済処理装置120が決済管理装置150と通信を行うときに、決済管理装置150から取得する。この時、決済管理装置150が、どのユーザ識別子を、不正なユーザ識別子として、入口決済処理装置120に送信するかを決定する方法としては、以下のものが適用できる。まず、決済管理装置150が検証に失敗した署名関連データに含まれるユーザ識別子を、必ず不正なユーザ識別子として、入口決済処理装置120に送信するという方法を本実施例に適用できる。この方法を用いると、不正決済を防止するためのセキュリティは向上するが、一方で、ある車が、正しいICカードと決済端末を用いたのにもかかわらず、無線通信などのノイズの影響により、たまたま署名検証が失敗してしまった場合は、次に、この車は入口料金所で必ず停止させられてしまうことになり、ユーザの利便性が低下する可能性がある。これを解決するために、決済管理装置150は、特定のユーザ識別子に対応する署名関連データの検証が、ある回数以上失敗した場合に、そのユーザ識別子を、不正なユーザ識別子として、入口決済処理装置120に送信する方法も、本実施例に適用可能である。この方法を用いると、繰り返し不正決済を行う決済端末およびICカードだけを取り締まることが可能になる。

【0047】

次に、本発明に係わる第3の実施例について説明する。図21は、本実施形態に係わる決済システムの構成要素ブロック図である。図21に示したブロック図は、先に第1の実施例の説明した図1のブロック図の構成に、不正端末取締装置180を追加した構成になっている。ここで、不正端末取締装置180は、出口決済処理装置と共に、出口に設置され、不正決済を行った決済端末110を取り締まる機能を有する。不正端末取締装置180は、無線通信手段181と、情報蓄積手段182と、通信手段183と、演算処理手段184とを含んだ構成になっている。無線通信手段181は、決済端末110と無線で通信する機能を有している。情報蓄積手段182は、決済端末110から取得した情報、決済管理装置150から取得した情報、あるいはプログラム等を一時的あるいは永続的に蓄積する機能を有し、例えばハードディスクや半導体メモリ等から構成される。通信手段183は、決済管理装置150と通信する機能を有している。演算処理手段184は、マイクロプロセッサを用いることで、情報蓄積手段182に格納されているプログラムに基づいて、不正端末取締装置180全体を制御する。

【0048】

本実施例においては、決済端末110が不正端末取締装置180を通過する時に、不正決済を行っていたら、通行を取り締まることができる。具体的な方法としては、第2の実施例で説明したように決済管理装置150で署名検証に失敗したユーザに対応するユーザ識別子を、不正な決済をユーザ識別子とする。そして、決済管理装置150から不正端末取締装置180に不正ユーザ識別子を配信しておく。そして、第2の実施例で説明した、入口決済処理装置120が、決済端末110が不正なユーザ識別子を送信した場合に取り締まるのと同じ方法で、不正端末取締装置180は、決済端末110が通過する時に、不正な決済端末110を取り締まる。例えば、出口に、ユーザが通過しなければならない、2つのゲートを設け、ユーザが最初に通過するゲートに出口決済処理装置を設置し、次のゲートに不正端末取締装置180を設置することで、不正な決済端末110を取り締まることができる。

【0049】

なお、以上説明した全ての実施例において、不正な決済端末を取り締まることに加え、本発明による決済システムを利用するユーザからデポジットを予め受け取っておく方法により、不正取引による損失を補償することができる。例えば、平均的な支払額が1000円である有料道路において、本発明による決済システムを利用するユーザからデポジットとして1000円を事前に受け取る。不正取引のなかったユーザには本システムから退会する際にデポジットの1000円を返却する。不正取引を行ったユーザに対しては、上記実施例の通り不正ユーザを取り締まると同時にデポジットを返却しない。

【0050】

また、上記実施例ではICカードを用いる実施例として説明したが、これをICチップを備えICカード同様の機能を有する物であれば形態を問わずあらゆる物に代えて構わない。

【0051】

【発明の効果】以上説明したように、本発明によれば、高速な決済システムを提供することができる。

【図面の簡単な説明】

【図1】第1の実施例に係わる、決済システムの構成要素ブロック図である。

【図2】ICカード100が有する情報蓄積手段102に含まれるデータ格納領域の構成図である。

【図3】決済端末110が有する情報蓄積手段112に含まれるデータ格納領域の構成図である。

【図4】入口決済処理装置120が有する情報蓄積手段122に含まれるデータ格納領域の構成図である。

【図5】出口決済処理装置130が有する情報蓄積手段132に含まれるデータ格納領域の構成図である。

【図6】決済管理装置150が有する情報蓄積手段152に含まれるデータ格納領域の構成図である。

【図7】決済関連データの構成図である。

【図8】認証関連データの構成図である。

【図9】署名関連データの構成図である。

【図10】出口関連データの構成図である。

【図11】決済端末110とICカード100との通信処理フロー図である。

【図12】決済端末110と入口決済処理装置120との通信処理フロー図である。

【図13】入口決済処理装置120と決済管理装置150との通信処理フロー図である。

【図14】決済端末110とICカード100との通信処理フロー図である。

【図15】決済端末110と出口決済処理装置130との通信処理フロー図である。

【図16】出口決済処理装置130と決済管理装置150との通信処理フロー図である。

【図17】決済管理装置150が行う署名関連データの検証処理フロー図である。

【図18】第2の実施例に係わる、自動料金徴収システムの構成要素ブロック図である。

【図19】入口決済処理装置120が有する情報蓄積手段122に含まれるデータ格納領域の構成図である。

【図20】決済関連データの構成図である

【図21】第3の実施例に係わる、決済システムの構成要素ブロック図である。

【符号の説明】

100…ICカード、101…通信手段、102…演算処理手段、103…情報蓄積手段、110…決済端末、111…カード読み書き手段、112…情報蓄積手段、113…操作手段、114…表示手段、115…無線通信手段、116…演算処理手段、120…入口決済処理装置、121…無線通信手段、122…情報蓄積手段、123…通信手段、124…演算処理手段、130…出口決済処理装置、131…無線通信手段、132…情報蓄積手段、133…通信手段、134…演算処理手段、140…ネットワーク、150…決済管理装置、151…通信手段、152…情報蓄積手段、153…演算処理手段

Claims (19)

- 特定エリアの入口に設置される入口装置と、前記特定エリアの出口に設置される出口装置と、前記入口装置および前記出口装置に接続される管理装置と、を備え、前記入口装置および前記出口装置と無線通信する認証端末と通信するICカードを認証する認証システムであって、

前記認証端末が前記入口装置と無線接続している間に、前記入口装置は前記入口装置で生成した乱数を前記認証端末に送信し、

前記認証端末が前記入口装置と無線接続した後前記出口装置と無線接続する前に、前記認証端末は前記乱数を前記ICカードに送信し、前記ICカードは前記乱数を暗号化して暗号化された乱数を前記認証端末に送信し、前記認証端末は前記暗号化された乱数を記憶し、

前記認証端末が前記出口装置と無線接続している間に、前記認証端末は前記暗号化された乱数を前記出口装置に送信し、

前記入口装置は前記入口装置で生成した乱数を前記管理装置に送信し、

前記出口装置は前記認証端末から受信した前記暗号化された乱数を前記管理装置に送信し、

前記管理装置は前記入口装置から受信した乱数を用いて前記出口装置から受信した暗号化された乱数を検証することにより前記ICカードを認証すること、

を特徴とする認証システム。 - 特定エリアに入退場することによって発生する料金の決済をする決済システムであって、

前記特定エリアの入口に設置される入口装置と、前記特定エリアの出口に設置される出口装置と、前記入口装置および前記出口装置に接続される管理装置と、前記入口装置および前記出口装置と無線通信する決済端末と、前記決済端末と通信するICカードと、を備え、

前記決済端末が前記入口装置と無線接続する前に、前記ICカードは前記決済を行うために使用するデータである決済関連データを前記決済端末に送信し、前記決済端末は前記決済関連データを記憶し、

前記決済端末が前記入口装置と無線接続している間に、前記決済端末は前記決済関連データを前記入口装置に送信し、前記入口装置は前記入口装置で生成した乱数を前記決済端末に送信し、

前記決済端末が前記入口装置と無線接続した後前記出口装置と無線接続する前に、前記決済端末は前記乱数を前記ICカードに送信し、前記ICカードは前記乱数を暗号化して暗号化された乱数を前記決済端末に送信し、

前記出口装置と無線接続している間に、前記決済端末は前記暗号化された乱数を前記出口装置に送信し、

前記入口装置は前記決済関連データと前記入口装置で生成した乱数とを前記管理装置に送信し、

前記出口装置は前記決済端末から受信した前記暗号化された乱数を前記管理装置に送信し、

前記管理装置は前記入口装置から受信した乱数を用いて前記出口装置から受信した暗号化された乱数を検証することにより前記ICカードを認証し、認証に成功した場合に前記決済関連データを用いて前記料金の決済をすること、

を特徴とする決済システム。 - 特定のエリアに入退場することによって発生する料金の決済をする決済端末に使用するICカードであって、

前記決済端末と通信する通信手段と、

決済を行うために使用するデータである決済関連データと、前記決済端末から受信する乱数を暗号化する際に使用する署名生成鍵データと、を格納する情報蓄積手段と、

前記入口装置と無線接続する前に、前記決済関連データを決済端末に送信し、前記入口装置と無線接続した後前記出口装置と無線接続する前に、前記決済端末から乱数を受信し、前記乱数を前記署名生成鍵データを用いて暗号化し、前記暗号化した乱数を前記決済端末に送信するように制御する演算手段と、

を備えることを特徴とするICカード。 - 特定のエリアに入退場することによって発生する料金の決済を行う、移動可能な決済端末で使用するICカードであって、

前記決済端末と通信する通信手段と、

決済を行うために使用するデータである決済関連データを格納する決済関連データ格納領域と、認証処理を行うために使用するデータである認証関連データを格納する認証関連データ格納領域と、前記認証処理で使用する署名データを生成するために使用する署名生成鍵データを格納する署名生成鍵格納領域を含んだ情報蓄積手段と、

前記署名データを生成する演算処理手段と、

を有し、

前記決済関連データを前記決済関連データ格納領域に予め保持しておき、前記決済端末が前記エリアの入口に設置されている入口装置と通信する前に前記決済関連データを前記決済端末に送信し、

前記決済端末が前記入口装置と通信した後、前記認証関連データを前記決済端末から取得し、前記認証関連データから前記署名作成鍵データを用いて署名データを計算し、前記署名データを前記決済端末に出力すること、

を特徴とするICカード。 - 請求項4において、

前記決済関連データは、決済を一意的に識別するための番号である決済識別子と、前記ICカードの保有者を識別する番号であるユーザ識別子を含んでいること、

を特徴とするICカード。 - 請求項4において、

前記決済端末が前記エリアに滞在している間に、前記決済端末との通信が途切れた後、再び通信を開始した場合に、前記決済端末に、前記決済関連データと前記認証関連データを送信し、前記決済関連データと前記認証データを前記決済端末から取得し、前記決済関連データと前記認証関連データから前記署名作成鍵データを用いて前記署名関連データを計算し、前記署名関連データを前記決済端末に出力すること、

を特徴とするICカード - 特定のエリアに入退場することによって発生する料金の決済を、ICカードを用いて行う決済端末であって、

前記ICカードと通信するカード読み書き手段と、

前記エリアの入口に設置されている入口決済処理装置および前記エリアの出口に設置されている出口決済処理装置と無線通信を行う無線通信手段と、

決済を行うために使用するデータである決済関連データと、前記入口装置から送信された乱数が前記ICカードにて暗号化された乱数と、を格納する情報蓄積手段と、

前記入口決済処理装置と無線接続する前に、前記ICカードから前記決済関連データを受信して前記情報蓄積手段に格納し、前記入口決済処理装置と無線接続している間に、前記決済関連データを前記入口決済処理装置に送信し、前記入口決済処理装置から乱数を受信し、前記入口決済処理装置と無線接続した後前記出口決済処理装置と無線接続する前に、前記ICカードに前記乱数を送信し、前記ICカードにて暗号化された乱数を前記ICカードから受信し、前記暗号化された乱数を前記情報蓄積手段に保存し、前記出口決済処理装置と無線接続している間に、前記暗号化された乱数を前記出口決済処理装置に送信するように制御する演算手段と、

を備えることを特徴とする決済端末。 - 特定のエリアに入退場することによって発生する料金の決済を、ICカードを用いて行う決済端末であって、

前記ICカードと通信するカード読み書き手段と、

決済を行うために使用するデータである決済関連データと認証処理において使用するデータである署名関連データとを格納する情報蓄積手段と、

前記エリアの入口に設置されている入口決済処理装置および前記エリアの出口に設置されている出口決済処理装置と無線通信を行う無線通信手段と、

を有し、

前記入口決済処理装置と無線接続する前に、前記ICカードから前記決済関連データを受信して前記情報蓄積手段に格納し、

前記入口決済処理装置と無線接続している間に、前記決済関連データを前記入口決済処理装置に送信し、前記入口決済処理装置から乱数を受信し、

前記入口決済処理装置と無線接続した後前記出口決済処理装置と無線接続する前に、前記ICカードに前記決済関連データと前記乱数を送信し、前記ICカードで計算された署名データを前記ICカードから受信し、前記決済関連データと前記乱数と前記署名データから署名関連データを生成し、前記署名関連データを情報蓄積手段に保存し、

前記出口決済処理装置と無線接続している間に、前記署名関連データを前記出口決済処理装置に送信すること、

を特徴とする決済端末。 - 請求項8において、

前記決済端末は、前記入口決済処理装置と無線接続した後前記出口決済処理装置と無線接続する前に、前記ICカードとの通信が途切れた後、再び通信を開始した場合に、前記ICカードから前記決済関連データを受信して前記決済関連データ格納領域に保存すると共に、前記ICカードから前記認証関連データを受信し、次に、前記ICカードに、前記決済関連データと前記認証関連データを送信し、次に、前記ICカードから、前記署名データを受信し、次に、前記決済関連データと前記認証関連データと前記署名データから、署名関連データを生成し、次に、前記署名関連データを決済関連データ格納領域に保存すること、

を特徴とする決済端末。 - 特定のエリアに入退場することによって発生する料金の決済を行うために使用するデータである決済関連データを記憶しているICカードを用いて、前記決済を行う決済端末であって、

前記ICカードから前記決済関連データを読み出すカード読み書き手段と、

前記ICカードから読み出した前記決済関連データを格納する情報蓄積手段と、

前記エリアの入口に設置されている入口決済処理装置と無線通信し、無線通信が確立すると、前記情報蓄積手段に格納してある前記決済関連データを前記入口決済処理装置に送信する無線通信手段と、

を備えることを特徴とする決済端末。 - 特定のエリアに入退場することによって発生する料金の決済をICカードを用いて行う決済端末であって、

前記エリアの入口に設置されている入口決済処理装置および前記エリアの出口に設置されている出口決済処理装置と無線通信し、前記入口決済処理装置から乱数を受信する無線通信手段と、

前記受信した乱数を前記ICカードに送信し、前記ICカードにて暗号化された乱数を前記ICカードから受信するカード読み書き手段と、

前記受信した暗号化された乱数を格納する情報蓄積手段と、を備え、

前記無線通信手段は、前記出口決済処理装置と無線通信が確立すると、前記情報蓄積手段に格納してある暗号化された乱数を前記出口決済処理装置に送信すること、

を特徴とする決済端末。 - 特定のエリアの入口に設置され、ICカードと通信可能な決済端末が前記エリアに入退場することによって発生する料金の決済を処理する入口決済処理装置であって、

前記決済端末と無線通信を行う無線通信手段と、

決済を行うために使用するデータである決済関連データと、認証処理を行うために使用するデータである認証関連データとを格納する情報蓄積手段と、

前記決済を集中管理する装置である決済管理装置と通信を行う通信手段と、

前記認証関連データを生成する演算処理手段と、

を有し、

前記決済端末と無線接続している間に、該無線接続の前に前記ICカードから前記決済端末へ送信され前記決済端末に記憶されていた前記決済関連データを前記決済端末から受信して前記情報蓄積手段に保存し、前記認証関連データを生成して前記情報蓄積手段に保存し、前記決済端末に前記認証関連データを送信し、

前記決済端末と無線接続した後に、前記決済管理装置に前記決済関連データと前記認証関連データを送信すること、

を特徴とする入口決済処理装置。 - 請求項12において、

前記決済関連データは、前記ICカードの保有者を識別する番号である、ユーザ識別子を含んでおり、

前記決済処理装置は、前記決済管理装置から、過去に不正決済を行ったICカードの前記ユーザ識別子を受信しておき、前記決済端末が前記入口決済処理装置と通信している間に、前記決済端末から受信した前記決済関連データに含まれる前記ユーザ識別子が不正であるかどうかを検証する機能を有すること、

を特徴とする入口決済処理装置。 - 特定のエリアの出口に設置され、ICカードと通信可能な決済端末が前記エリアに入退場することによって発生する料金の決済を処理する出口決済処理装置であって、

前記決済端末と無線通信を行う無線通信手段と、

認証処理において使用するデータである署名関連データを格納する情報蓄積手段と、

前記決済を集中管理する装置である決済管理装置と通信を行う通信手段と、

を有し、

前記決済端末と無線接続している間に、前記決済端末と無線接続する前に前記ICカードから前記決済端末へ送信され前記決済端末が記憶していた前記署名関連データを前記決済端末から受信して前記情報蓄積手段に保存し、前記決済端末と無線接続した後に、前記決済管理装置へ前記署名関連データを送信すること、

を特徴とする出口決済処理装置。 - 特定のエリアに決済端末が入退場することによって発生する料金の決済を管理する決済管理装置であって、

前記エリアの入口に設置されている決済処理装置である入口決済処理装置および前記エリアの出口に設置されている決済処理装置である出口決済処理装置と通信を行う通信手段と、

決済を行うために使用するデータである決済関連データと、認証処理を行うために使用するデータである認証関連データと、前記認証処理において使用するデータである署名関連データと、前記署名関連データに含まれる署名データを検証するために使用する署名検証鍵データとを格納する情報蓄積手段と、

前記署名データを検証する演算処理手段と、

を有し、

前記決済端末が入口決済処理装置と無線接続した後に、前記入口決済処理装置から前記決済関連データと前記認証関連データとを受信して前記情報蓄積手段に保存し、

前記決済端末が出口決済処理装置と無線接続した後に、前記出口決済処理装置から前記署名関連データを受信して前記情報蓄積手段に保存し、前記署名検証鍵データを用いて、前記決済関連データと、前記認証関連データと、前記署名データを検証すること、

を特徴とする決済管理装置。 - 請求項15において、

前記決済関連データは、前記ICカードの保有者を識別する番号である、ユーザ識別子を含んでおり、

同一の値を有する前記ユーザ識別子に関する前記署名データの検証に、一定の回数以上失敗したら、前記ユーザ識別子を、過去に不正決済を行ったICカードの前記ユーザ識別子として、前記入口決済処理装置に送信すること、

を特徴とする決済管理装置。 - 特定エリアの入口に設置される入口装置と、前記特定エリアの出口に設置される出口装置と、前記入口装置および前記出口装置に接続される管理装置と、前記入口装置および前記出口装置と無線通信する決済端末と、前記決済端末と通信するICカードと、を備え、前記特定エリアに入退場することによって発生する料金の決済をする決済システムにおける決済方法であって、

前記決済端末が前記入口装置と無線接続する前に、前記ICカードが前記決済を行うために使用するデータである決済関連データを前記決済端末に送信し、前記決済端末が前記決済関連データを記憶するステップと、

前記決済端末が前記入口装置と無線接続している間に、前記決済端末が前記決済関連データを前記入口装置に送信し、前記入口装置が前記入口装置で生成した乱数を前記決済端末に送信するステップと、

前記決済端末が前記入口装置と無線接続した後前記出口装置と無線接続する前に、前記決済端末が前記乱数を前記ICカードに送信し、前記ICカードが前記乱数を暗号化して暗号化された乱数を前記決済端末に送信するステップと、

前記出口装置と無線接続している間に、前記決済端末が前記暗号化された乱数を前記出口装置に送信するステップと、

前記入口装置が前記決済関連データと前記入口装置で生成した乱数とを前記管理装置に送信するステップと、

前記出口装置が前記決済端末から受信した前記暗号化された乱数を前記管理装置に送信するステップと、

前記管理装置は前記入口装置から受信した乱数を用いて前記出口装置から受信した暗号化された乱数を検証することにより前記ICカードを認証し、認証に成功した場合に前記決済関連データを用いて前記料金の決済をするステップと、

を備えることを特徴とする決済方法。 - 特定エリアの入口に設置される入口装置と、前記特定エリアの出口に設置される出口装置と、前記入口装置および前記出口装置に接続される管理装置と、を備え、前記入口装置および前記出口装置と無線通信する決済端末および前記決済端末と通信するICカードが用いられる決済システムにおける、前記特定エリアに入退場することによって発生する料金の決済をする決済方法であって、

前記入口装置が、前記決済端末が前記入口装置と無線接続している間に、前記決済を行うために使用するデータであり、前記決済端末が前記ICカードから予め受信して記憶している決済関連データを前記決済端末から受信するステップと、

前記入口装置が、前記決済端末が前記入口装置と無線接続している間に、前記入口装置で生成した乱数を前記決済端末に送信するステップと、

前記入口装置が、前記決済関連データと前記入口装置で生成した乱数とを前記管理装置に送信するステップと、

前記出口装置が、前記決済端末が前記出口装置と無線接続している間に、予め前記ICカードが前記決済端末から前記乱数を受信して暗号化して前記決済端末に送信して前記決済端末が記憶しておいた暗号化された乱数を前記決済端末から受信するステップと、

前記出口装置が、前記決済端末から受信した前記暗号化された乱数を前記管理装置に送信するステップと、

前記管理装置が、前記入口装置から受信した乱数と前記出口装置から受信した暗号化された乱数を用いて前記ICカードを認証するステップと、

前記管理装置が、前記認証に成功した場合に前記決済関連データを用いて前記料金の決済をするステップと、

を備えることを特徴とする決済方法。 - 認証端末に接続されたICチップを認証する認証システムであって、

特定エリアの入口に設置され、認証に用いる認証情報を前記認証端末に送信する入口装置と、

前記特定エリアの出口に設置され、前記ICチップに固有の情報を用いて前記ICチップにて前記認証情報から生成された応答情報を前記認証端末から受信する出口装置と、

前記入口装置と前記出口装置とに接続され、前記入口装置から前記認証情報を受信し、前記出口装置から前記応答情報を受信し、前記受信した認証情報と前記受信した応答情報を用いて前記ICチップを認証する管理装置と、

を備え、

前記認証端末は、前記入口装置と通信を開始すると前記入口装置から前記認証情報を受信し、前記認証情報を前記ICチップに送信し、前記出口装置と通信を開始する前に前記ICチップから前記応答情報を受信して記憶し、前記出口装置と通信を開始すると前記記憶した応答情報を前記出口装置に送信し、

前記ICチップは、前記認証端末から前記認証情報を受信し、前記認証情報を用いて前記応答情報を生成し、前記応答情報を前記認証端末に送信すること、

を特徴とする認証システム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2002344813A JP2004178338A (ja) | 2002-11-28 | 2002-11-28 | 認証システム、および決済システム |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2002344813A JP2004178338A (ja) | 2002-11-28 | 2002-11-28 | 認証システム、および決済システム |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| JP2004178338A true JP2004178338A (ja) | 2004-06-24 |

Family

ID=32706153

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2002344813A Pending JP2004178338A (ja) | 2002-11-28 | 2002-11-28 | 認証システム、および決済システム |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP2004178338A (ja) |

Cited By (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2008160237A (ja) * | 2006-12-21 | 2008-07-10 | Matsushita Electric Ind Co Ltd | 無線装置および無線通信方法 |

| JP2011514567A (ja) * | 2007-12-26 | 2011-05-06 | ジョンソン コントロールズ テクノロジー カンパニー | 車内で商取引を行うシステム及び方法 |

| JP2012501030A (ja) * | 2008-08-25 | 2012-01-12 | コーニンクレッカ フィリップス エレクトロニクス エヌ ヴィ | 電磁気送信/受信に関する超音波送信/受信 |

| US10839362B2 (en) | 2013-04-22 | 2020-11-17 | China Unionpay Co., Ltd. | Offline pin authentication method and system for IC card |

-

2002

- 2002-11-28 JP JP2002344813A patent/JP2004178338A/ja active Pending

Cited By (6)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2008160237A (ja) * | 2006-12-21 | 2008-07-10 | Matsushita Electric Ind Co Ltd | 無線装置および無線通信方法 |

| JP2011514567A (ja) * | 2007-12-26 | 2011-05-06 | ジョンソン コントロールズ テクノロジー カンパニー | 車内で商取引を行うシステム及び方法 |

| JP2015158927A (ja) * | 2007-12-26 | 2015-09-03 | ジョンソン コントロールズ テクノロジー カンパニーJohnson Controls Technology Company | 車内で商取引を行うシステム及び方法 |

| JP2012501030A (ja) * | 2008-08-25 | 2012-01-12 | コーニンクレッカ フィリップス エレクトロニクス エヌ ヴィ | 電磁気送信/受信に関する超音波送信/受信 |

| US9177468B2 (en) | 2008-08-25 | 2015-11-03 | Koninklijke Philips N.V. | Ultrasonic transmission / reception for electromagnetic transmission reception |

| US10839362B2 (en) | 2013-04-22 | 2020-11-17 | China Unionpay Co., Ltd. | Offline pin authentication method and system for IC card |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US8340296B2 (en) | Method and system for registering and verifying smart card certificate for users moving between public key infrastructure domains | |

| US7424732B2 (en) | Card settlement method and system using mobile information terminal | |

| US8151335B2 (en) | Proxy authentication methods and apparatus | |

| KR101330867B1 (ko) | 결제 디바이스에 대한 상호인증 방법 | |

| US20040236632A1 (en) | System and method for conducing financial transactions using a personal transaction device with vehicle-accessed, payment-gateway terminals | |

| JP6917391B2 (ja) | モバイル端末eSEに基づくクレジット決済方法及び装置 | |

| KR20090019709A (ko) | 전자 지갑 장치, 전자 밸류 이용 방법 | |

| JPWO2019246533A5 (ja) | ||

| CN114386962A (zh) | 一种车载支付设备、方法及系统 | |

| JPH10143695A (ja) | 相互認証システムと有料道路の料金収受システムと料金収受システムの相互認証方法 | |

| JP2008092539A (ja) | 無線通信システム、車載装置、路側装置及びサーバ | |

| CA2286851C (en) | System for the secure reading and editing of data on intelligent data carriers | |

| JP2004139380A (ja) | 車載器のセットアップ方法、車載器のセットアップシステム及び車載器 | |

| KR20090015557A (ko) | 사용자 인증용 토큰 키를 구비한 아이씨카드, 아이씨카드결제시스템 및 이를 이용한 결제방법 | |

| CN116579772A (zh) | 一种基于智能卡的汽车支付系统及支付方法 | |

| JP6088825B2 (ja) | 料金決済処理システムおよび料金決済処理方法 | |

| JP2004178338A (ja) | 認証システム、および決済システム | |

| JP5267594B2 (ja) | 無線通信システム | |

| CN114581082B (zh) | 一种公共交通智能卡充值方法、系统及复合钱包 | |

| JP3639769B2 (ja) | 情報発行システム及び情報発行方法 | |

| JP2004139604A (ja) | 電子財布及び電子マネー | |

| KR20040087362A (ko) | 전자가치 저장 디바이스를 구비한 사용자 단말과 이를이용한 자기확인 가능한 전자가치 서비스 시스템 및 방법 | |

| KR101785089B1 (ko) | 네트워크상 서비스제공서버로의 사용자 인증 방법 | |

| JP2007122360A (ja) | 制御装置、権限所有者装置、情報送受信システム及び情報送信方法 | |

| US20260121422A1 (en) | Interaction selection method for electric vehicle charging |